漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

华为分站漏洞

相关厂商:

漏洞作者:

提交时间:

2011-08-12 19:33

修复时间:

2011-08-17 21:00

公开时间:

2011-08-17 21:00

漏洞类型:

系统/服务运维配置不当

危害等级:

中

自评Rank:

8

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2011-08-12: 细节已通知厂商并且等待厂商处理中

2011-08-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

后台没有过滤,和注入。可以盲注Target: http://app.huaweidevice.com/?mod=activity&act=activitydetail&activity_id=70

Web Server: Apache/2.2.3 (Red Hat)

Current DB: hwportal

详细说明:

http://app.huaweidevice.com/admin/frame.php 没有过滤

http://app.huaweidevice.com/?mod=activity&act=activitydetail&activity_id=70 注入

http://app.huaweidevice.com:8080/hwmarket/security/login-user.do 后台

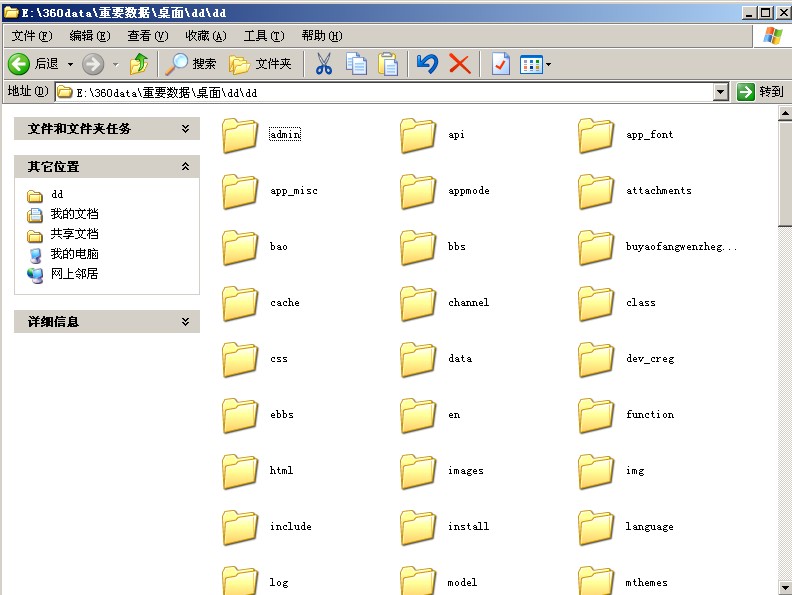

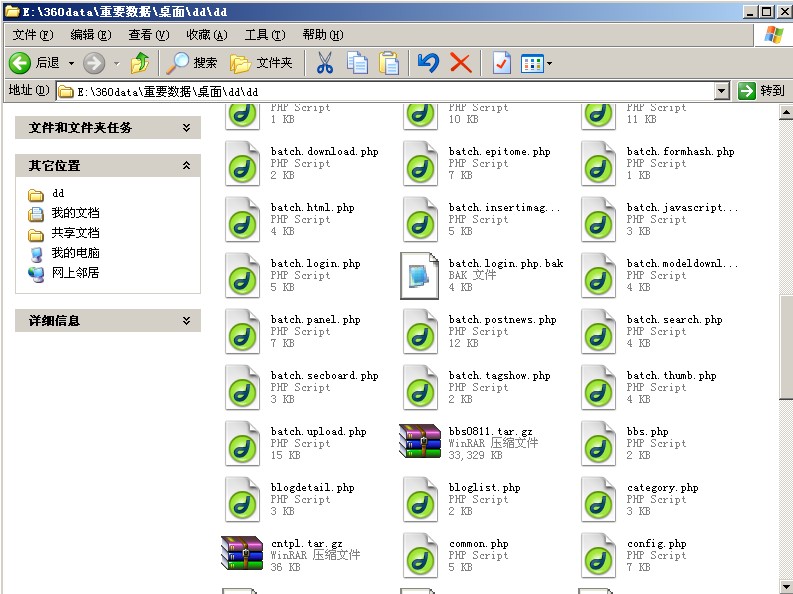

http://developer.huaweidevice.com/dd 这里完全整个网站的源码和数据

同一网段都是华为的,如果嗅探起来,你懂的。

还有同网段apache的版本明显过低,

漏洞证明:

修复方案:

过滤,更新版本

版权声明:转载请注明来源 阿门@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2011-08-17 21:00

厂商回复:

漏洞Rank:8 (WooYun评价)

最新状态:

暂无