漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

酷6网FeedBack XSS盲打留言本后台

相关厂商:

漏洞作者:

提交时间:

2012-08-31 18:56

修复时间:

2012-09-05 18:56

公开时间:

2012-09-05 18:56

漏洞类型:

xss跨站脚本攻击

危害等级:

高

自评Rank:

15

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2012-08-31: 细节已通知厂商并且等待厂商处理中

2012-09-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

看杀气兄在FeedBack中玩的那么开心,自己也来杀一杀~~~

杀了一堆意见反馈,终于打了个酷6的留言本~~~~~~~~~

忘记删除自己测试的弹框框了,貌似已经被发现鸟~赶快发乌云~~~嘻嘻.....

详细说明:

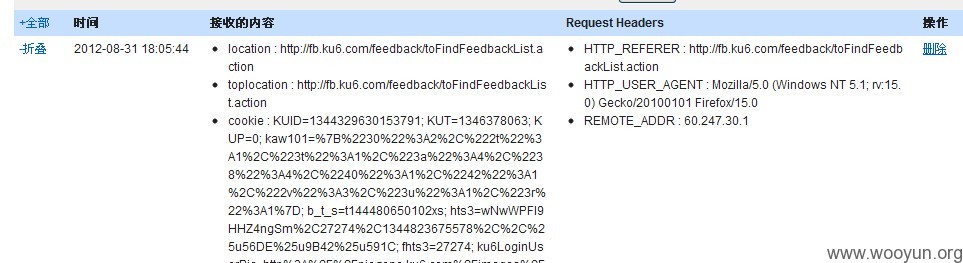

XSS地址:http://fb.ku6.com/page/submitfb.html

后台中对用户输入的问题详情、漏洞页面没有过滤~

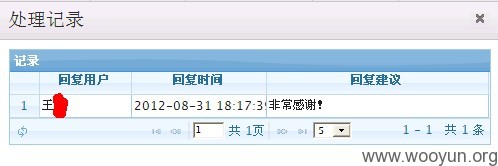

再加上留言本管理后台对外,所以凭借着cookies杀了进去~~

向杀气兄学习~~

漏洞证明:

修复方案:

虽然只是一个留言本的管理系统,也很重要地~后台不对外网开放啊亲~

试想一下,假如我回复一些XXXXXXX的话给用户,用户会有什么想法?

------

净化输入~过滤输出~

管理后台不对外网开放

版权声明:转载请注明来源 imlonghao@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-09-05 18:56

厂商回复:

最新状态:

暂无