漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2012-09-26: 细节已通知厂商并且等待厂商处理中

2012-09-29: 厂商已经确认,细节仅向厂商公开

2012-10-09: 细节向核心白帽子及相关领域专家公开

2012-10-19: 细节向普通白帽子公开

2012-10-29: 细节向实习白帽子公开

2012-11-10: 细节向公众公开

简要描述:

详细说明:

无意当中看微博,然后看到该站的新闻,做的挺好看的,基于thinkphp开发的,然后就发现了很多问题。

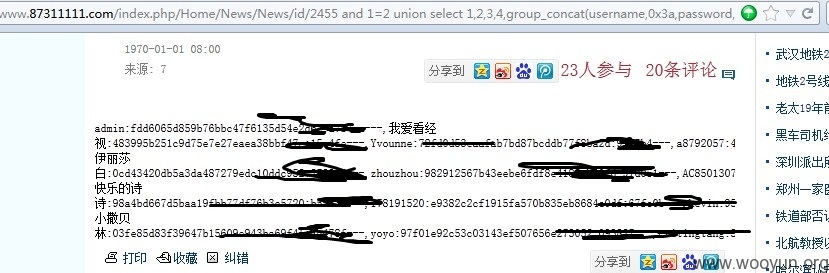

第一条,明显的注入。。。。

作为传媒机构,如果被一些反XX的分子,到里面去发一条新闻,想必很严重吧,然后弄到md5以及salt一看,到md5解密,居然发现是admin

第二条,若口令吧, admin,都开发了这么久了? 管理员难道就不改个密码?

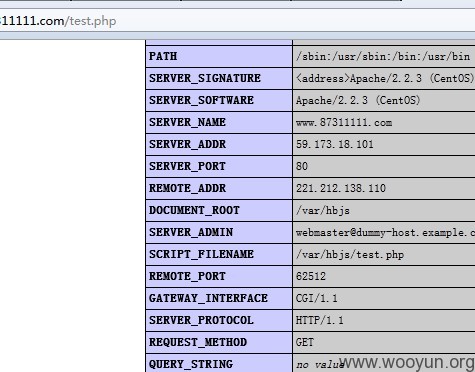

第三条 phpinfo信息泄露

还有一些跨站啥的就不说了,毕竟独立开发的问题多,改吧

漏洞证明:

无意当中看微博,然后看到该站的新闻,做的挺好看的,基于thinkphp开发的,然后就发现了很多问题。

第一条,明显的注入。。。。

作为传媒机构,如果被一些反XX的分子,到里面去发一条新闻,想必很严重吧,然后弄到md5以及salt一看,到md5解密,居然发现是admin

第二条,若口令吧, admin,都开发了这么久了? 管理员难道就不改个密码?

第三条 phpinfo信息泄露

还有一些跨站啥的就不说了,毕竟独立开发的问题多,改吧

修复方案:

这个。国家的干活

版权声明:转载请注明来源 西毒@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2012-09-29 21:52

厂商回复:

CNVD确认并复现所述多处漏洞,由CNVD直接协调网站管理方处置(联系方式从网站上获取,近几日未直接联系上内部工作人员,确认晚了些)。

按完全影响机密性,部分影响完整性进行评分,rank=8.47*1.1*1.2=11.180

最新状态:

暂无