漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

anwsion最新版本任意上传漏洞(通杀所有。。。)

相关厂商:

漏洞作者:

提交时间:

2012-11-26 18:25

修复时间:

2013-01-10 18:26

公开时间:

2013-01-10 18:26

漏洞类型:

文件上传导致任意代码执行

危害等级:

高

自评Rank:

20

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2012-11-26: 细节已通知厂商并且等待厂商处理中

2012-11-26: 厂商已经确认,细节仅向厂商公开

2012-12-06: 细节向核心白帽子及相关领域专家公开

2012-12-16: 细节向普通白帽子公开

2012-12-26: 细节向实习白帽子公开

2013-01-10: 细节向公众公开

简要描述:

怎么说呢,虽然程序热门,黑市价钱很高!但是得为wooyun贡献点东西吧~!!!!白帽子精神!!!!

希望厂家给个礼物, ^_^

详细说明:

漏洞证明:

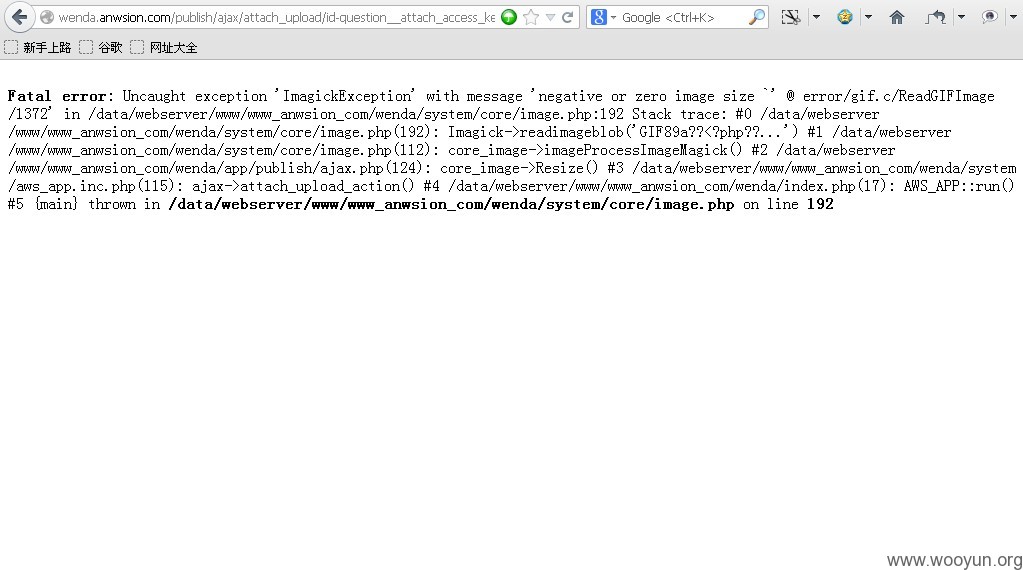

http://wenda.anwsion.com/uploads/questions/20121126/e826a3e05a4beb6c24373ba014fe39f8.php pass

合并图片一句话木马成功~!!!!!

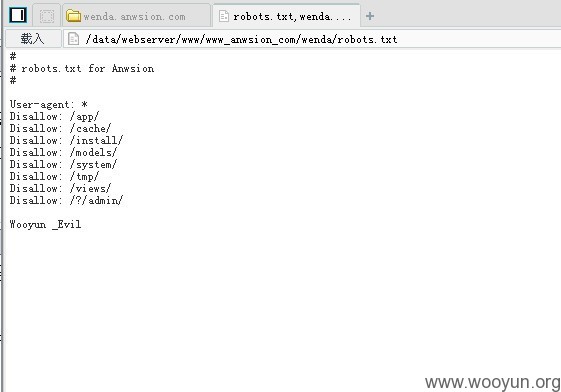

http://wenda.anwsion.com/robots.txt

修复方案:

判断文件后缀,限制jpg png gif 等后缀其他的后缀 直接随机算法加密!!!!!

版权声明:转载请注明来源 _Evil@乌云

>

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2012-11-26 21:11

厂商回复:

我们已经做了一些调整。目前只要用户不在后台设置对应的后缀文件名允许上传既可。

还是谢谢你!

最新状态:

暂无