漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

嘀嗒团SQL注射

相关厂商:

漏洞作者:

提交时间:

2012-02-09 18:34

修复时间:

2012-03-25 18:35

公开时间:

2012-03-25 18:35

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

20

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2012-02-09: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-03-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

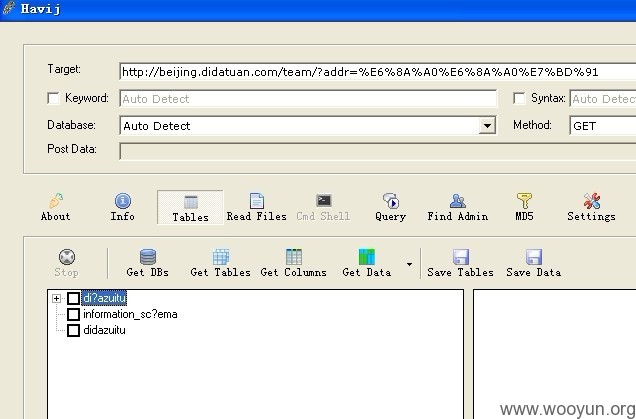

1,http://beijing.didatuan.com/team/?addr=%E6%8A%A0%E6%8A%A0%E7%BD%91从在sql注射

2,http://www.didatuan.com/admin 后台地址,而且没有验证码

通过sql注射可以获取用户资料(电话,手机,邮箱等信息),还有可能获取管理帐号密码(没有进一步测试),即使获取密码无法解密,还有可能得到邮箱,用户名等其他信息用来社工.后台地址暴露且没有验证码(虽然有验证码不一定能防止暴力猜解,但总比没好吧),有可能通过暴力猜解后台帐号或者通过社工等其他手段进入后台

漏洞证明:

修复方案:

麻烦能尊重一下,多考虑一下用户的利益

版权声明:转载请注明来源 冷冷的夜@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:5 (WooYun评价)