漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

盛大分站的一个小小漏洞

相关厂商:

漏洞作者:

提交时间:

2012-04-16 16:41

修复时间:

2012-05-31 16:41

公开时间:

2012-05-31 16:41

漏洞类型:

文件上传导致任意代码执行

危害等级:

低

自评Rank:

2

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2012-04-16: 细节已通知厂商并且等待厂商处理中

2012-04-16: 厂商已经确认,细节仅向厂商公开

2012-04-26: 细节向核心白帽子及相关领域专家公开

2012-05-06: 细节向普通白帽子公开

2012-05-16: 细节向实习白帽子公开

2012-05-31: 细节向公众公开

简要描述:

盛大分站的一个小小漏洞,对于分站的漏洞,各大站点都是有的。

这样的漏洞我懒得发,没劲喔,今天没事干,我无聊没事发的。

小漏洞而已,也不过是上传过滤的问题,可以直接拿下SHELL。

详细说明:

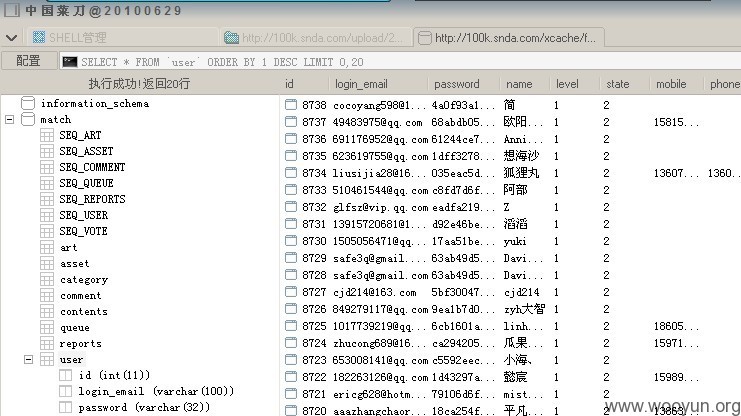

额,先说下这个站是盛大的创新院这个站。地址是 http://100k.snda.com/

这个垃圾站我搞定了很久了,都块忘记了,现在是根据记忆放出来的,漏洞肯定还在。

我表达能力不行,就大概的说下吧,反正也都是很简单的事。

漏洞出在上传头像和作品上传那里。

在验证上面只是验证了代码并不验证后缀。

也就是说随便一个PHP马,代码头部加个GIF89a,后缀PHP的马,直接穿上。

漏洞证明:

修复方案:

修复方式我知道你们比我更懂吧。

控制上传,取消图片目录的执行权限。

阴险点的办法就是,不修复上传漏洞,只是取消图片目录的执行权限。给黑客一个惊喜,然后在泼一头凉水。你懂的。我是无害的,无伤大雅的。

版权声明:转载请注明来源 习惯一个人@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2012-04-16 18:03

厂商回复:

多谢习惯一个人 提交漏洞信息,漏洞已处理。

最新状态:

暂无