漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

机锋网漏洞打包,任意文件上传,文件读取等,已沦陷服务器

相关厂商:

漏洞作者:

提交时间:

2013-03-04 11:03

修复时间:

2013-04-18 11:04

公开时间:

2013-04-18 11:04

漏洞类型:

文件上传导致任意代码执行

危害等级:

高

自评Rank:

10

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-03-04: 细节已通知厂商并且等待厂商处理中

2013-03-07: 厂商已经确认,细节仅向厂商公开

2013-03-17: 细节向核心白帽子及相关领域专家公开

2013-03-27: 细节向普通白帽子公开

2013-04-06: 细节向实习白帽子公开

2013-04-18: 细节向公众公开

简要描述:

机锋网漏洞打包,有部分漏洞之前好像有人提交过,但是看漏洞位置好像不是一样的,如果一样就忽略吧,,

详细说明:

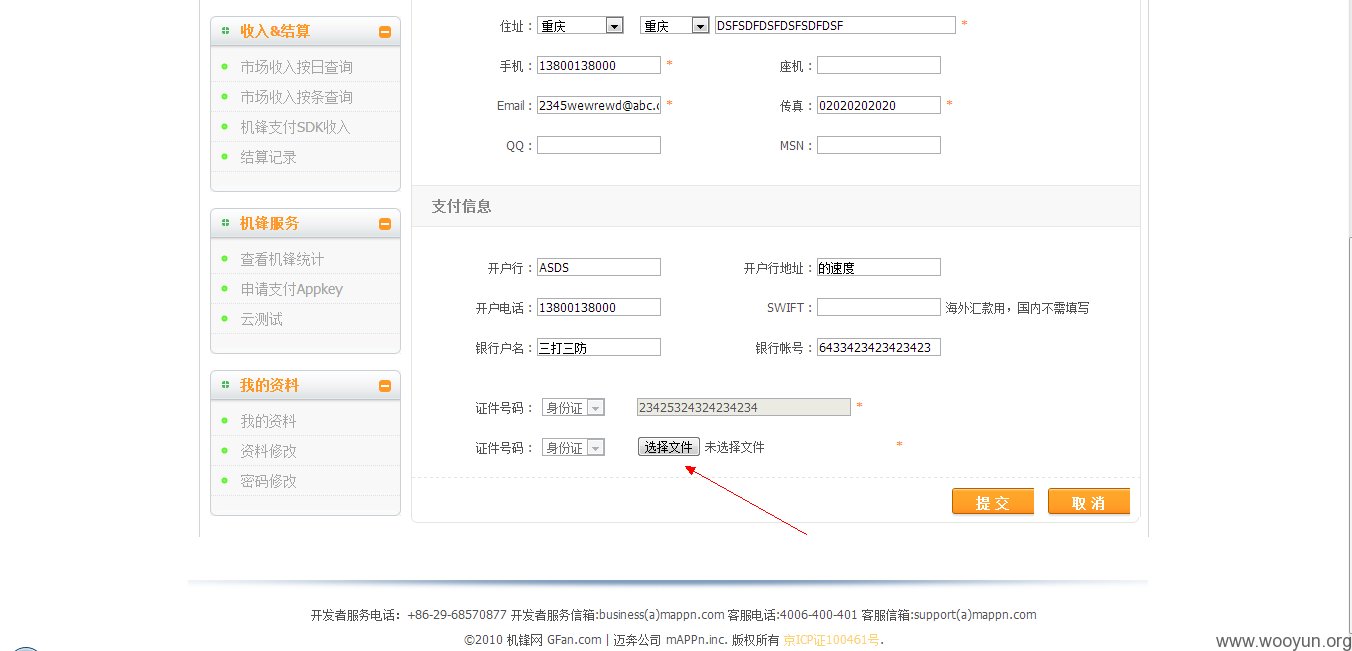

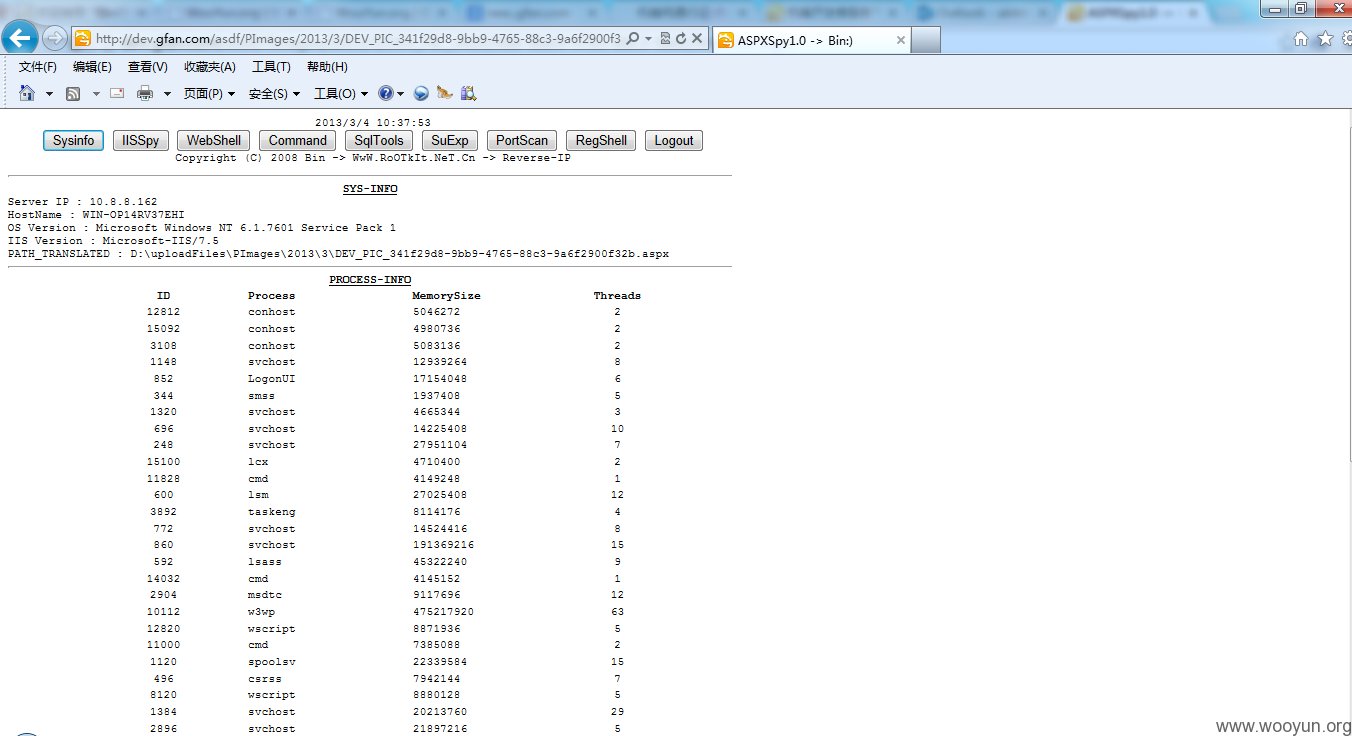

http://dev.gfan.com 注册后在资料修改-身份证照片上传处未限制上传文件类型,可上传.aspx网马拿到WEBSHELL(其他地方上传点,请自查)

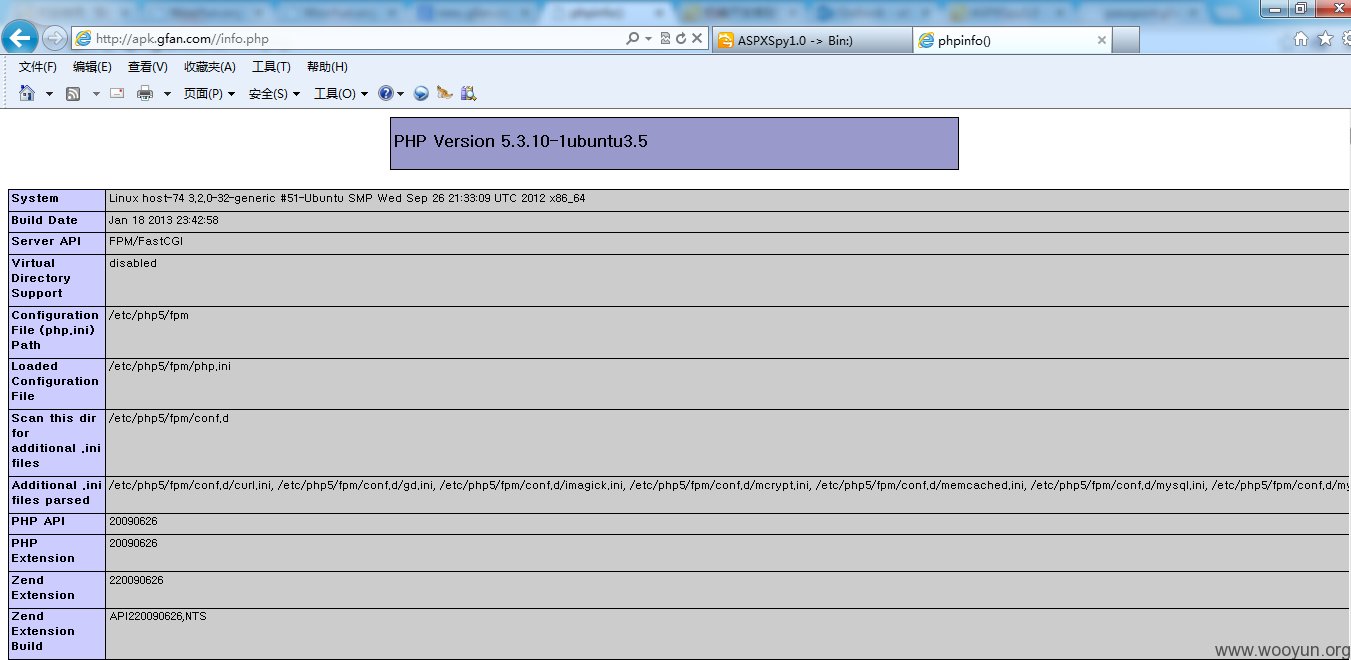

http://apk.gfan.com phpinfo信息泄露

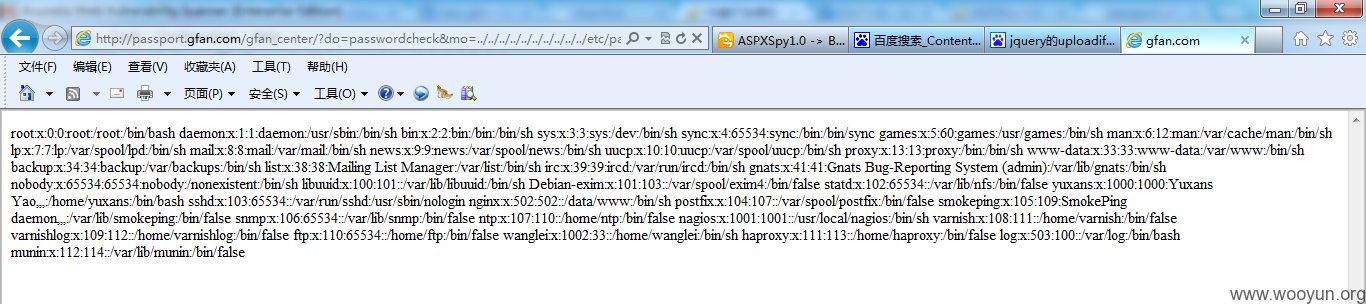

http://passport.gfan.com 任意文件读取

漏洞证明:

修复方案:

版权声明:转载请注明来源 noah@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-03-07 10:47

厂商回复:

这个漏洞很危险,相当于镇压黄勃的那朵白莲花,哥们你就是文章,你把莲花折断了,黄勃的魔性就发作来,我只好让舒淇用《儿歌三百首》给拼了部《大日如来真经》,将它降服了。

最新状态:

暂无