漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

大河网某分站任意文件上传漏洞,可控制服务器

相关厂商:

漏洞作者:

提交时间:

2013-03-06 10:42

修复时间:

2013-03-11 10:42

公开时间:

2013-03-11 10:42

漏洞类型:

文件上传导致任意代码执行

危害等级:

高

自评Rank:

11

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-03-06: 细节已通知厂商并且等待厂商处理中

2013-03-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

大河网某分站可上传shell。

详细说明:

大河网分站jiu.dahe.cn使用的网站程序DEDECMS存在一个已经公布的上传漏洞,可以直接上传shell文件。获得shell后网站的敏感信息比如用户数据等再无秘密可言,一旦通过shell提权成功,甚至会危害整个服务器的安全。

漏洞证明:

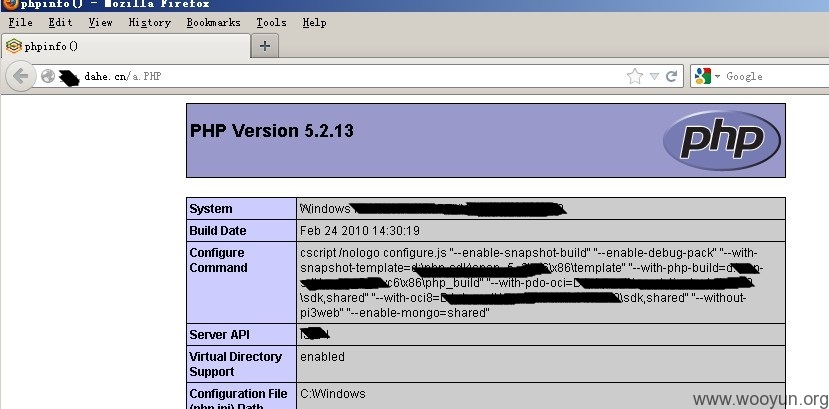

注册会员后登录会员中心,然后通过漏洞利用程序上传了一个显示phpinfo的文件上去,看是否存在上传漏洞。访问http://jiu.dahe.cn/a.Php,发现上传成功了,如图1。

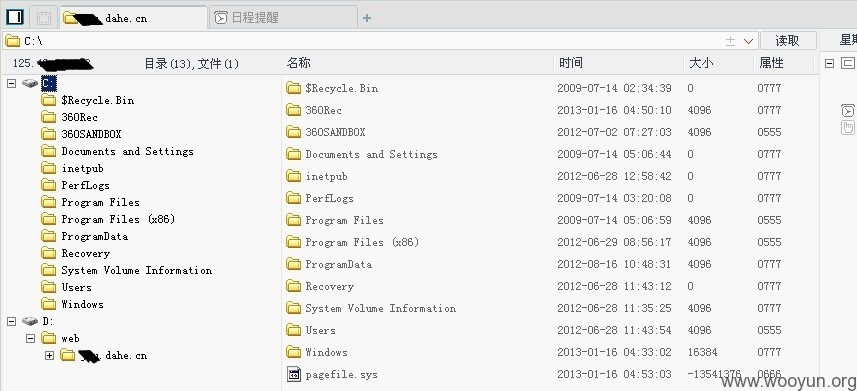

上传了一个PHP大马上去,访问的时候打不开,可能被拦截了。上传一个PHP一句话木马上去,获得了shell,如图2。

修复方案:

1.一个建议是升级网站程序。

2.麻烦管理员帮忙删除几个漏洞验证文件,分别是网站根目录下的a.Php,20130123kjhykhgh.Php,shownewss.Php,其中后两个是shell文件。本来应该验证漏洞存在后就删除的,但shell在网站根目录下没有删除文件的权限,只能麻烦网站管理员帮忙删除了,不好意思啊。

版权声明:转载请注明来源 txcbg@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-03-11 10:42

厂商回复:

最新状态:

暂无