漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

百合网的一些前端漏洞打包

相关厂商:

漏洞作者:

提交时间:

2013-03-26 12:03

修复时间:

2013-05-10 12:03

公开时间:

2013-05-10 12:03

漏洞类型:

CSRF

危害等级:

中

自评Rank:

10

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-03-26: 细节已通知厂商并且等待厂商处理中

2013-03-26: 厂商已经确认,细节仅向厂商公开

2013-04-05: 细节向核心白帽子及相关领域专家公开

2013-04-15: 细节向普通白帽子公开

2013-04-25: 细节向实习白帽子公开

2013-05-10: 细节向公众公开

简要描述:

在百合网的礼物的引诱下,我决定发布了。@xsser,求审核。@百合网,求礼物。

详细说明:

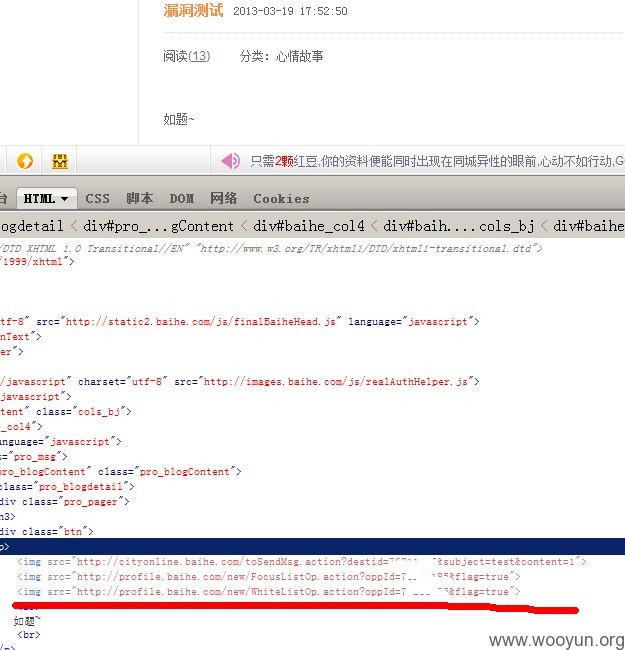

一、通过百合博客插入图片的方式,

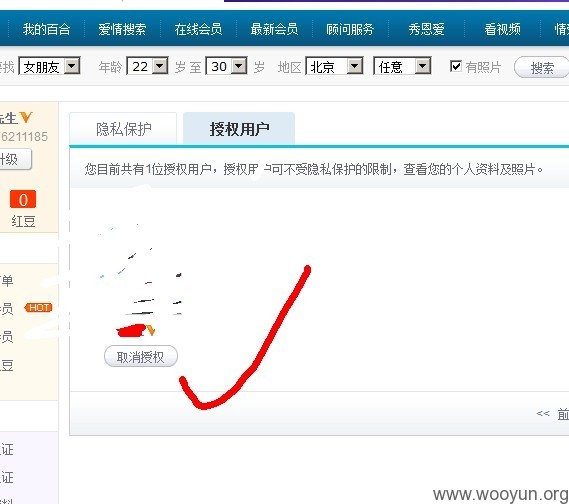

可以控制当前登陆用户关注目标用户。

如果当前登陆用户的话,还可以控制当前用户开放资料权限给目标用户。

发信息接口:http://cityonline.baihe.com/toSendMsg.action?destid={目标用户ID}&subject={发出去对方的msg}&content=1

关注接口:http://profile.baihe.com/new/FocusListOp.action?oppId={目标用户ID}&flag=true

高级会员开放资料接口:http://profile.baihe.com/new/WhiteListOp.action?oppId={目标用户ID}&flag=true

只要目标用户访问该博客即可中招。

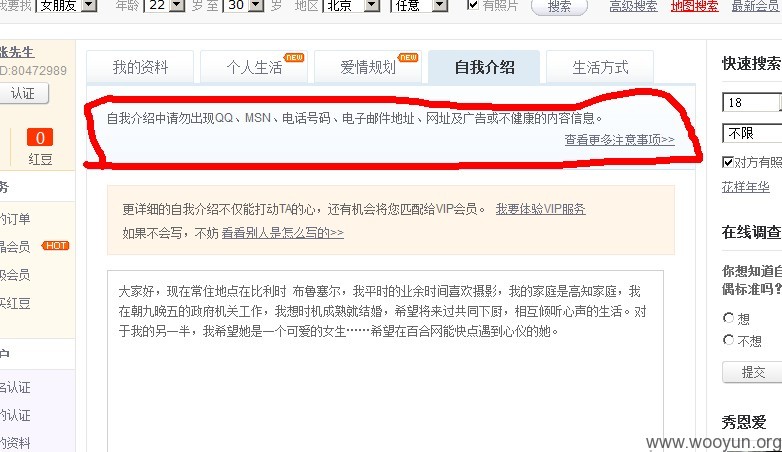

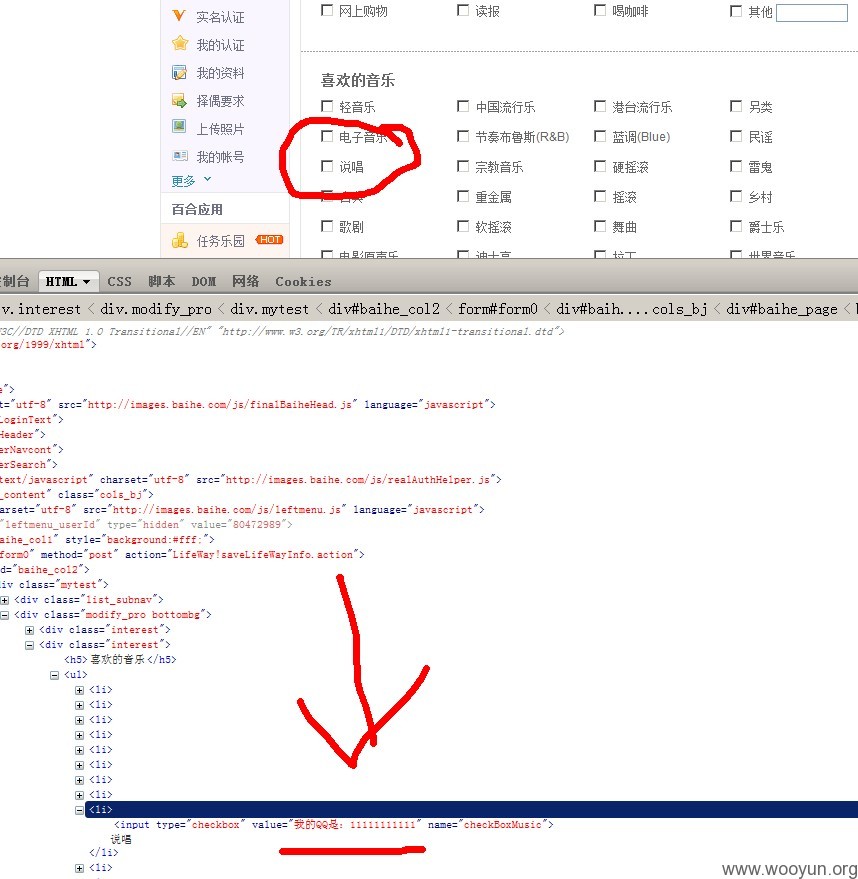

二、百合用户资料里面可以插入qq或者网址等信息

虽然个人简介里面用了人工审核,但是兴趣爱好里面没有人工审核。

通过对里面的option的value值进行修改,达到显示目标信息的目的。

漏洞证明:

修复方案:

不知道

版权声明:转载请注明来源 苏南同学@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-03-26 13:32

厂商回复:

修复中

最新状态:

暂无