漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-07-30: 细节已通知厂商并且等待厂商处理中

2013-08-03: 厂商已经确认,细节仅向厂商公开

2013-08-13: 细节向核心白帽子及相关领域专家公开

2013-08-23: 细节向普通白帽子公开

2013-09-02: 细节向实习白帽子公开

2013-09-13: 细节向公众公开

简要描述:

误打误撞看到的,没进行任何破坏,中国电信网络代维管理系统弱口令导致业务信息泄露&可发任意短信(可做成接口利用)&SQL注射SA权限,可进一步渗透内网进行攻击

详细说明:

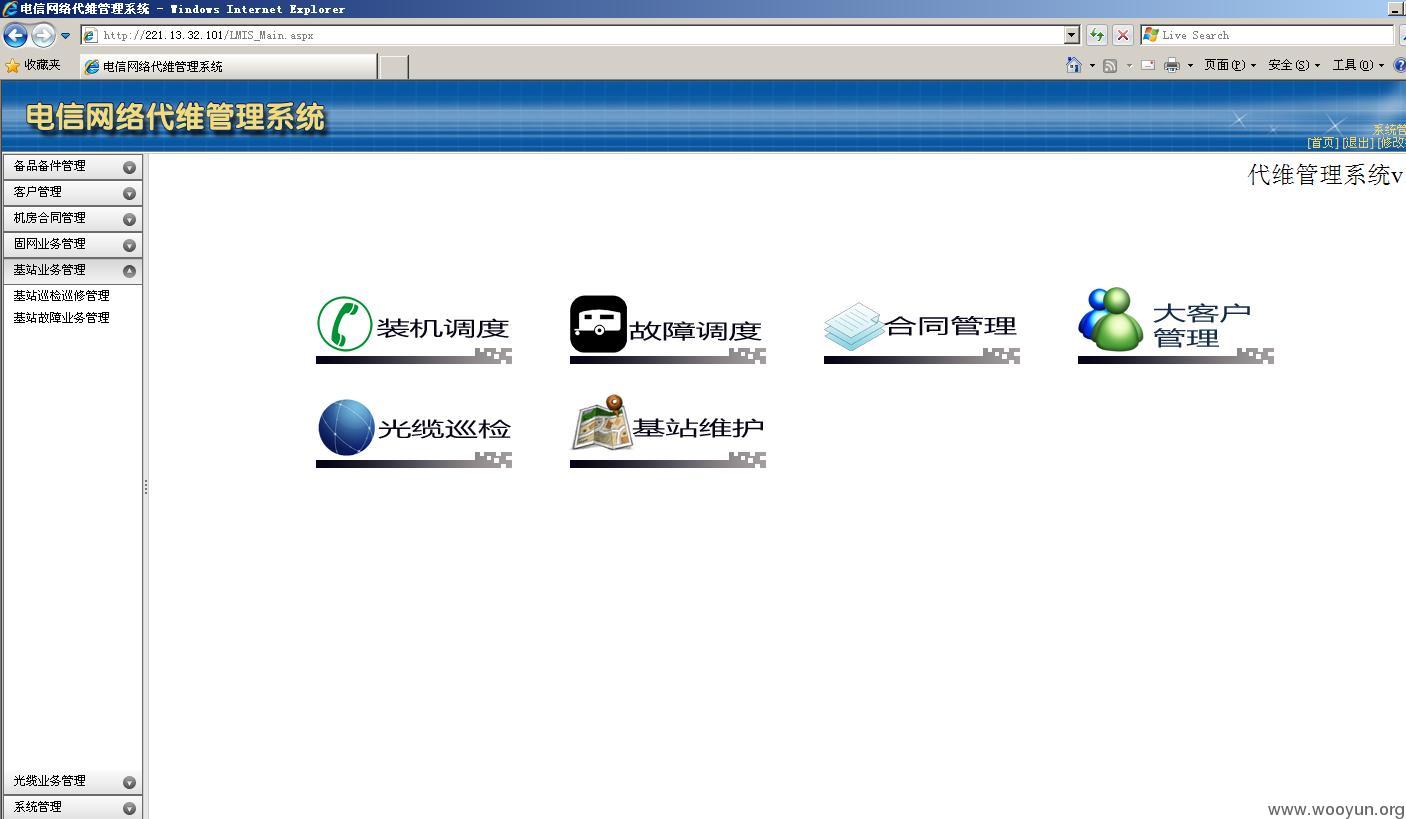

http://221.13.32.101/login.aspx admin/admin

登陆进去,很多业务功能都可以操作,比如查看合同信息,恶意修改业务信息,各种项目信息,在固网业务管理里面还有短信发送功能,如果被不法分子利用,可能会被做成短信接口拿来发送垃圾短信,导致企业损失。另外http://221.13.32.101/WorkManage/SMSManage.aspx此页面未进行身份认证,单单修改口令还是不够的。

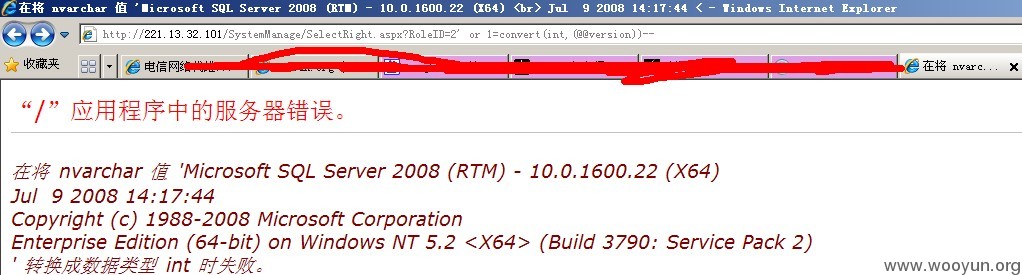

另外该系统后台多出SQL注射,MSSQL2008的数据库SA的权限。后果不用多说。

注射点很多,比如http://221.13.32.101/SystemManage/SelectRight.aspx?RoleID=2' or 1=convert(int,(@@version))--

漏洞证明:

如详细说明

修复方案:

1.运维人员安全意识

2.涉及重要业务应该重视安全

3.从程序做起杜绝sql注射,可以使用dbo或者public权限的不必用SA权限

版权声明:转载请注明来源 godlong@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-08-03 17:16

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT在31号协调中国电信集团公司处置。

rank 12

最新状态:

暂无