漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-08-02: 细节已通知厂商并且等待厂商处理中

2013-08-04: 厂商已经确认,细节仅向厂商公开

2013-08-14: 细节向核心白帽子及相关领域专家公开

2013-08-24: 细节向普通白帽子公开

2013-09-03: 细节向实习白帽子公开

2013-09-16: 细节向公众公开

简要描述:

用友软件各种分站集合...

详细说明:

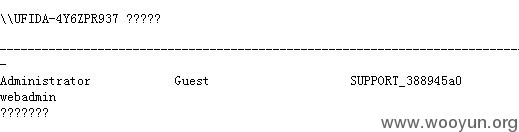

第一个:http://udn.yonyou.com/uc_server/用友开发者家园

弱口令直接插—admin

第二个:http://yunda.yonyou.com/ywlcwbnewsxx.do用友云达信息技术服务有限公司

Struts2直接插

第三个:http://chanjet.yonyou.com/admin.phpNC内部网站

弱口令直接插—user:admin password:admin888

第四个:http://store.yonyou.com/admin用友应用商城

Ecshop的老漏洞了,直接插,爆user和password

先就这么多吧

漏洞证明:

第一个:http://udn.yonyou.com/uc_server/用友开发者家园

弱口令直接插—admin

第二个:http://yunda.yonyou.com/ywlcwbnewsxx.do用友云达信息技术服务有限公司

Struts2直接插

第三个:http://chanjet.yonyou.com/admin.phpNC内部网站

弱口令直接插—user:admin password:admin888

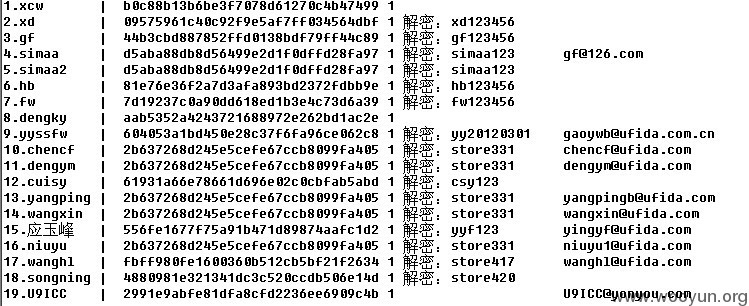

第四个:http://store.yonyou.com/admin用友应用商城

Ecshop的老漏洞了,直接插,爆user和password

先就这么多吧,还有很多数据库弱口令,不贴了。

修复方案:

1.加强密码强度

2.升级Ecshop

3.升级Struts2

版权声明:转载请注明来源 Summer@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-08-04 23:12

厂商回复:

已确认漏洞存在,谢谢白帽子summer,正在安排修复

最新状态:

暂无