漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2012-07-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-09-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

SQL注入漏洞和上传漏洞直接拿webshell

详细说明:

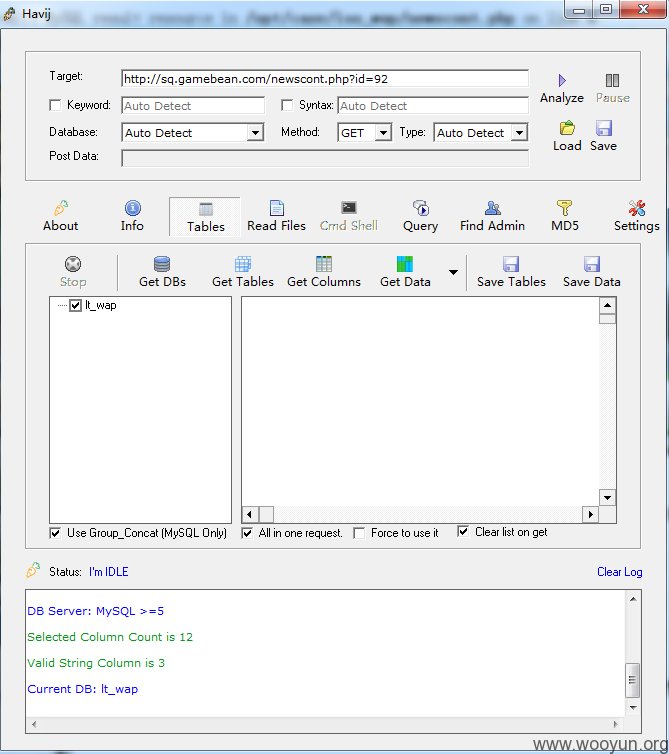

http://sq.gamebean.com/newscont.php?id=92 存在SQL注入漏洞,随便拿个工具就直接注进去了。

后台是http://sq.gamebean.com/admin/ 之后就不说了。

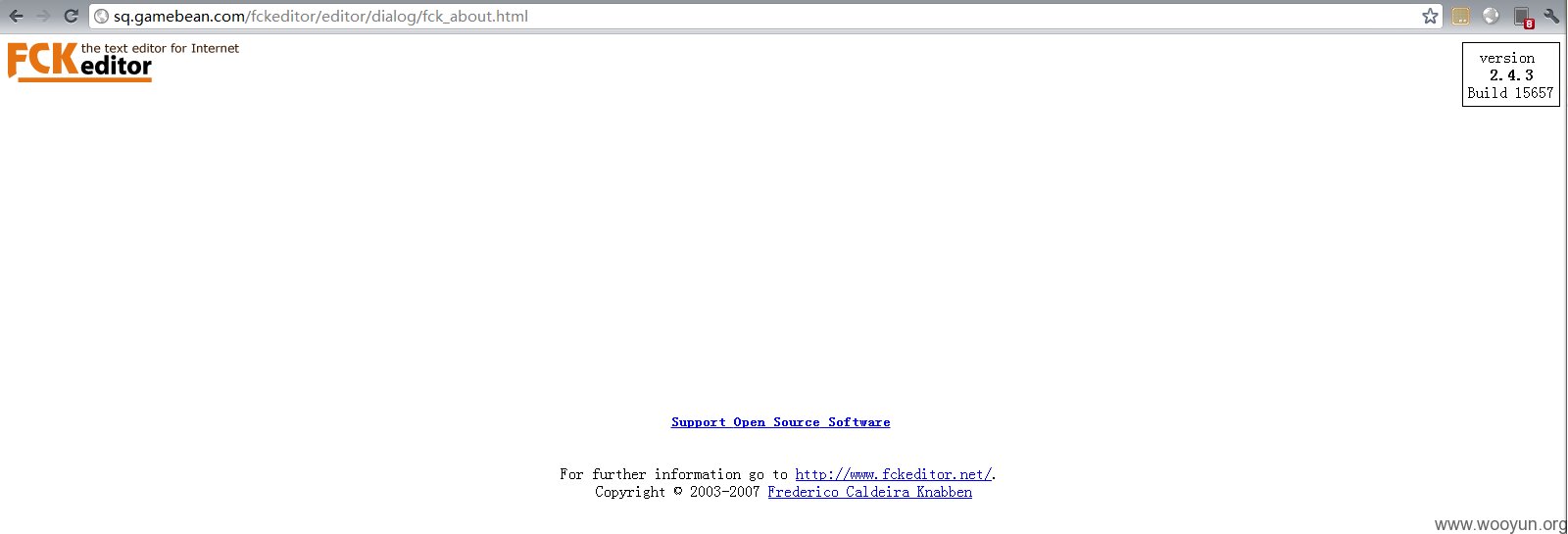

该分站下面还有一个fckeditor,版本是2.4.3的,各种上传地址都在。

http://sq.gamebean.com/fckeditor/editor/filemanager/upload/php/upload.php?Type=Media

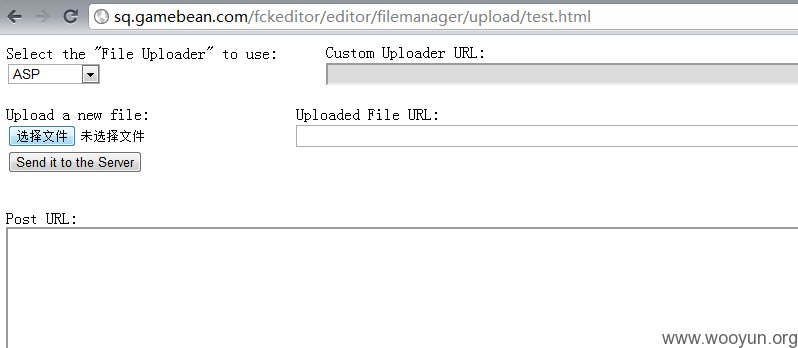

http://sq.gamebean.com/fckeditor/editor/filemanager/upload/test.html

上传文件存放目录是

http://sq.gamebean.com/attachments/files 和 media ,直接就拿shell了。

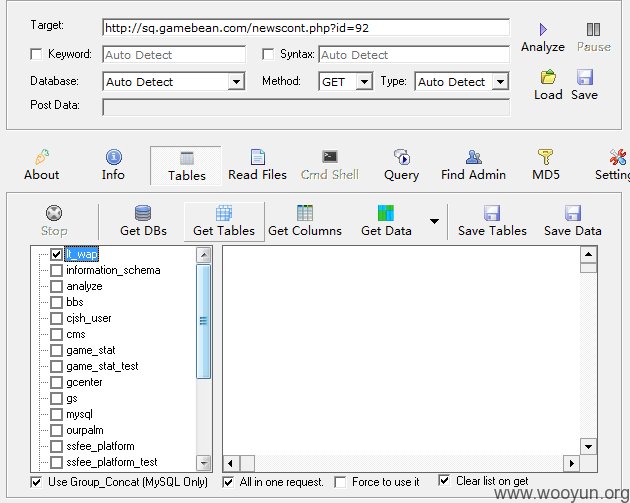

该网站的数据库上面有不少网页游戏的数据库,还有充值记录等等,而且还是以root权限连接数据库,貌似危害还挺大的。

漏洞证明:

http://sq.gamebean.com/newscont.php?id=92 存在SQL注入漏洞,随便拿个工具就直接注进去了。

后台是http://sq.gamebean.com/admin/ 之后就不说了。

该分站下面还有一个fckeditor,版本是2.4.3的,各种上传地址都在。

http://sq.gamebean.com/fckeditor/editor/filemanager/upload/php/upload.php?Type=Media

http://sq.gamebean.com/fckeditor/editor/filemanager/upload/test.html

上传文件存放目录是

http://sq.gamebean.com/attachments/files 和 media ,直接就拿shell了。

该网站的数据库上面有不少网页游戏的数据库,还有充值记录等等,而且还是以root权限连接数据库,貌似危害还挺大的。

修复方案:

关闭网站不使用的功能和加个防注入~

版权声明:转载请注明来源 ghy459@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝