漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

CCF NOI报名系统存在任意信息查询漏洞

相关厂商:

漏洞作者:

提交时间:

2012-10-08 21:36

修复时间:

2012-11-22 21:37

公开时间:

2012-11-22 21:37

漏洞类型:

重要敏感信息泄露

危害等级:

高

自评Rank:

10

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2012-10-08: 细节已通知厂商并且等待厂商处理中

2012-10-12: 厂商已经确认,细节仅向厂商公开

2012-10-22: 细节向核心白帽子及相关领域专家公开

2012-11-01: 细节向普通白帽子公开

2012-11-11: 细节向实习白帽子公开

2012-11-22: 细节向公众公开

简要描述:

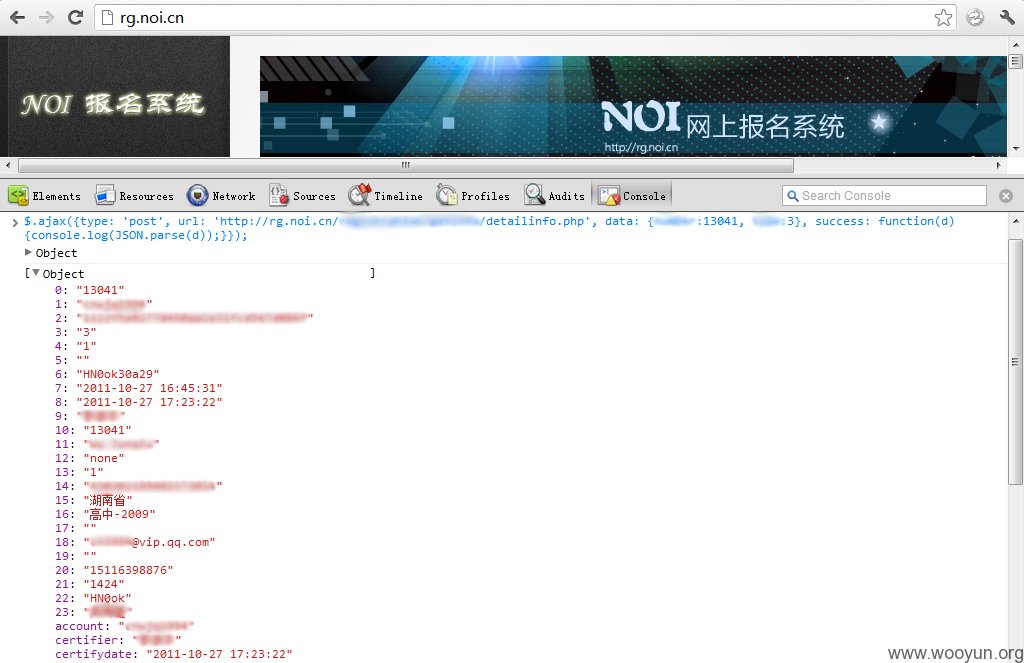

CCF NOI 在线申报系统中 detailinfo.php 页面没有进行权限检查及内容过滤,导致可以查看任意用户的敏感信息(如身份证号、头像、手机、EMail)

详细说明:

发送POST请求:

URL: http://rg.noi.cn/registration/getinfo/detailinfo.php

DATA: number=x&type=y

其中number为记录ID,范围0~80000左右,type为注册者类别(3=学生)

可以获取到包括姓名、密码(MD5 Hash)、身份证号、头像、EMail、手机等敏感信息

漏洞证明:

修复方案:

增加权限检查,并数据字段过滤(unset($xxx[xxx]))

版权声明:转载请注明来源 breeswish@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-10-12 22:23

厂商回复:

CNVD确认并复现所述情况,归为不安全参数引用情形,查明网站主办方为某高校,已经转由上海交通大学网络中心处置。

按完全影响机密性进行评分,rank=7.79*1.1*1.2=10.282

最新状态:

暂无