漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

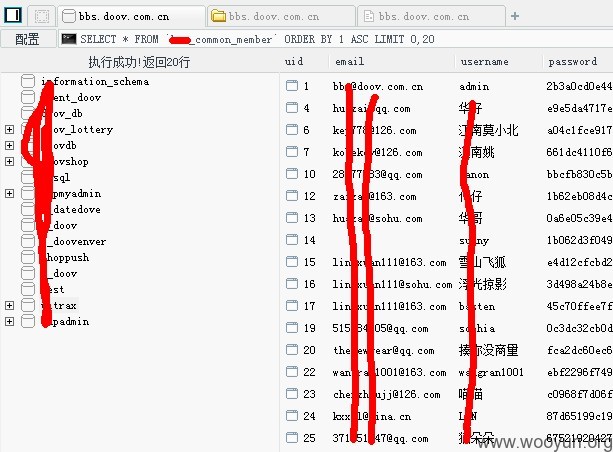

朵唯女性手机,BBS的webshell,用户数据泄露

相关厂商:

漏洞作者:

提交时间:

2012-10-22 14:34

修复时间:

2012-12-06 14:34

公开时间:

2012-12-06 14:34

漏洞类型:

成功的入侵事件

危害等级:

低

自评Rank:

5

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2012-10-22: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-12-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

若干月前朵唯女性手机的主站存在注入漏洞,被黑。若干天前有同学发了朵唯新版的注入漏洞。今天清理手头的shell发现这网站的shell居然还在。

详细说明:

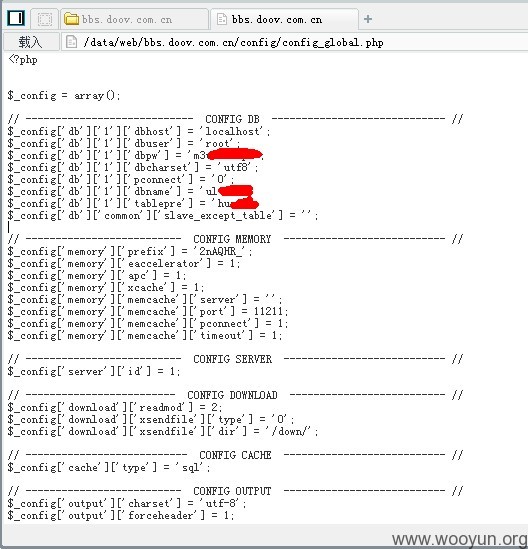

之前是php的注入漏洞,可以直接loadfile,被黑。目录权限设置不严格,直接导致BBS等分站被留shell。同时知道主站被黑了居然同一服务器上的其他网站没有做检测和清理,同时没有换mysql密码,这意识。这基本所有的用户信息都暴露了。

漏洞证明:

修复方案:

修改mysql密码,彻底清理shell,设置服务器目录访问的安全权限。

版权声明:转载请注明来源 疯狂的dabing@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝