漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

领爱网日志存储型XSS

相关厂商:

漏洞作者:

提交时间:

2012-11-30 11:23

修复时间:

2013-01-14 11:23

公开时间:

2013-01-14 11:23

漏洞类型:

xss跨站脚本攻击

危害等级:

低

自评Rank:

8

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2012-11-30: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-01-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

上回失误- - 今天又挖了挖,挖到一个日志存储型XSS(申号啊)

里面好多妹纸...电话QQ住址一应俱全,甚至常坐哪路公交车的信息都有...

详细说明:

字符过滤方式比较诡异(审核制),审核没通过则存放到草稿箱里

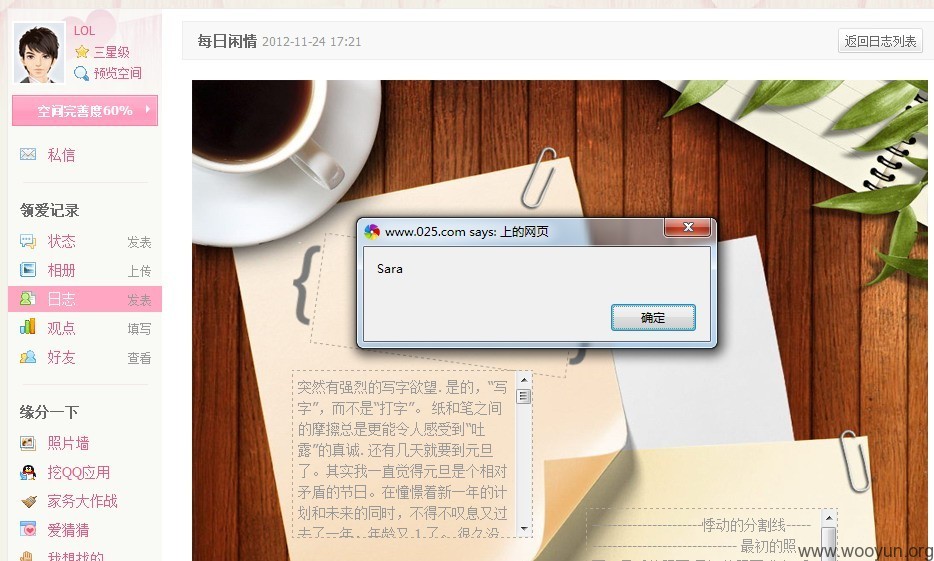

看到日志字符过滤直接吓住了...日志中间添加<script>alert(Sara)</script>直接弹窗

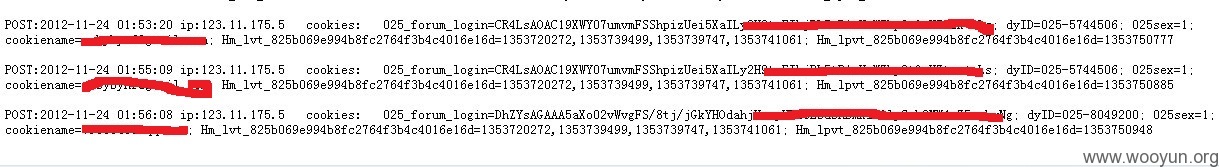

继续测试发现可调用外部JS,换另一个小号访问直接cookie

漏洞证明:

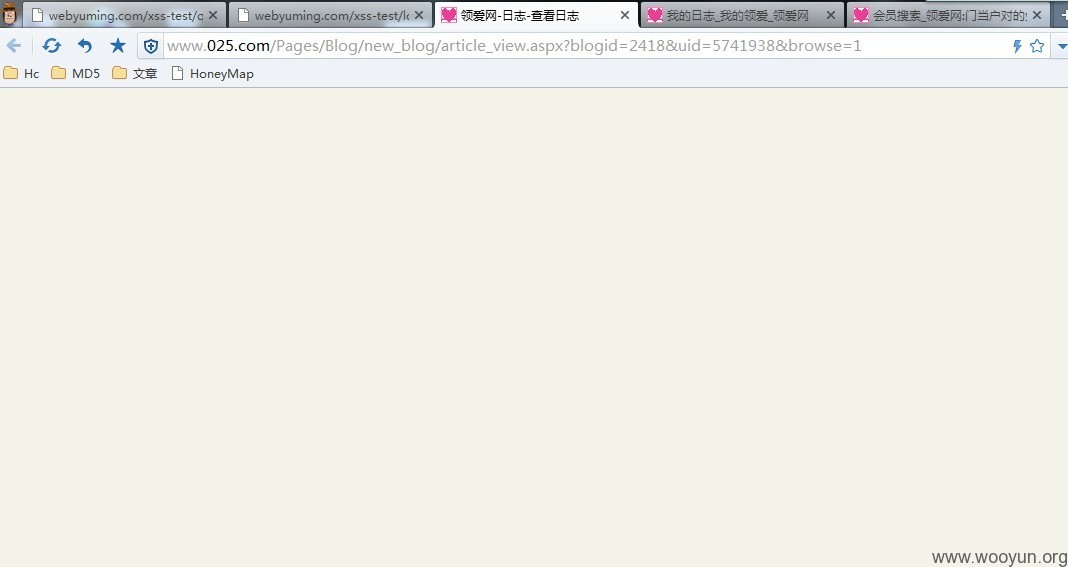

注册账号后访问

http://www.025.com/Pages/Blog/new_blog/article_view.aspx?blogid=2418&uid=5741938&browse=1

成功绕过审核

修复方案:

过滤严格 亲

版权声明:转载请注明来源 Sara.RISK@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝