漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2012-12-19: 细节已通知厂商并且等待厂商处理中

2012-12-21: 厂商已经确认,细节仅向厂商公开

2012-12-31: 细节向核心白帽子及相关领域专家公开

2013-01-10: 细节向普通白帽子公开

2013-01-20: 细节向实习白帽子公开

2013-02-02: 细节向公众公开

简要描述:

法院一服务器下所有网站均存在SQL注射

详细说明:

-----IP:221.122.40.14-----

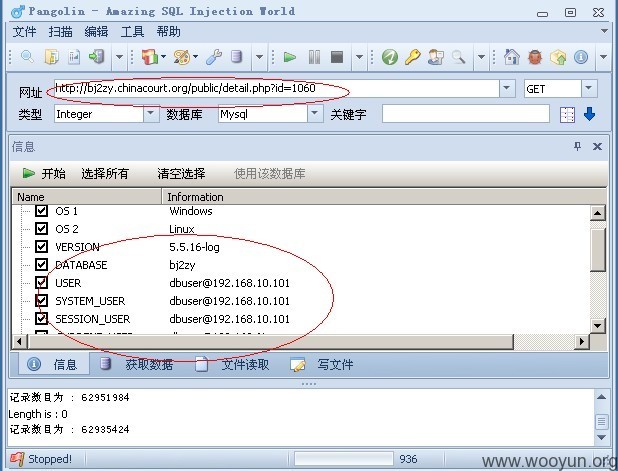

http://bj2zy.chinacourt.org/ 北京市第二中级人民法院

http://bj1zy.chinacourt.org/ 北京市第一中级人民法院

http://bjgy.chinacourt.org/ 北京法院网

http://pdszy.chinacourt.org/ 平顶山中级人民法院网

http://xazy.chinacourt.org/ 西安市中级人民法院网

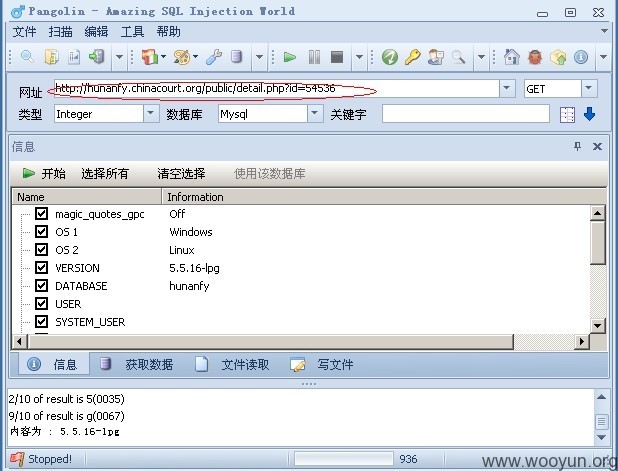

http://hunanfy.chinacourt.org/ 湖南法院网

http://sxfy.chinacourt.org/ 陕西法院网

http://gxfy.chinacourt.org/ 广西法院网

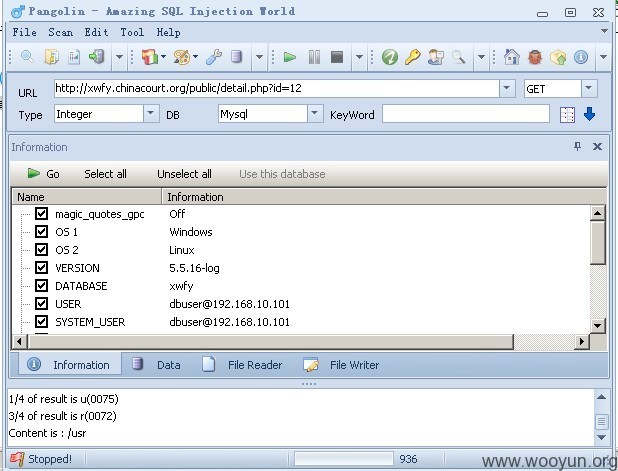

http://xwfy.chinacourt.org/ 北京市宣武区人民法院便民服务网

http://jxfy.chinacourt.org/ 江西法院网

http://bjfyzb.chinacourt.org/ 北京法院直播网

http://jjzy.chinacourt.org/ 九江法院网

http://zzfy.chinacourt.org/ 郑州法院网

http://lhzy.chinacourt.org/ 河南省漯河市中级人民法院

http://qdhs.chinacourt.org/ 青岛海事法院网

http://yyfx.chinacourt.org/ 中国应用法学研究所

http://xsxfy.chinacourt.org/ 江西省修水县人民法院

MYSQL5.5 很危险哦~

漏洞证明:

修复方案:

moro@ngsst.com

版权声明:转载请注明来源 moro@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2012-12-21 16:33

厂商回复:

CNVD确认漏洞情况,根据复现情况,挑选了重点地区进行处置,已转由CNCERT协调北京市信息化主管部门,由其联系北京地区涉及的法院单位进行处置,相关法院单位作为网站业务主管,预计会转而协调网站运行管理单位。

rank 14

最新状态:

暂无