漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2012-02-14: 细节已通知厂商并且等待厂商处理中

2012-02-14: 厂商已经确认,细节仅向厂商公开

2012-02-24: 细节向核心白帽子及相关领域专家公开

2012-03-05: 细节向普通白帽子公开

2012-03-15: 细节向实习白帽子公开

2012-03-30: 细节向公众公开

简要描述:

北京银行某分站后台存在逻辑错误,并且利用JS验证用户,可以绕过后台登录添加管理员,结合上传漏洞获取webshell。

详细说明:

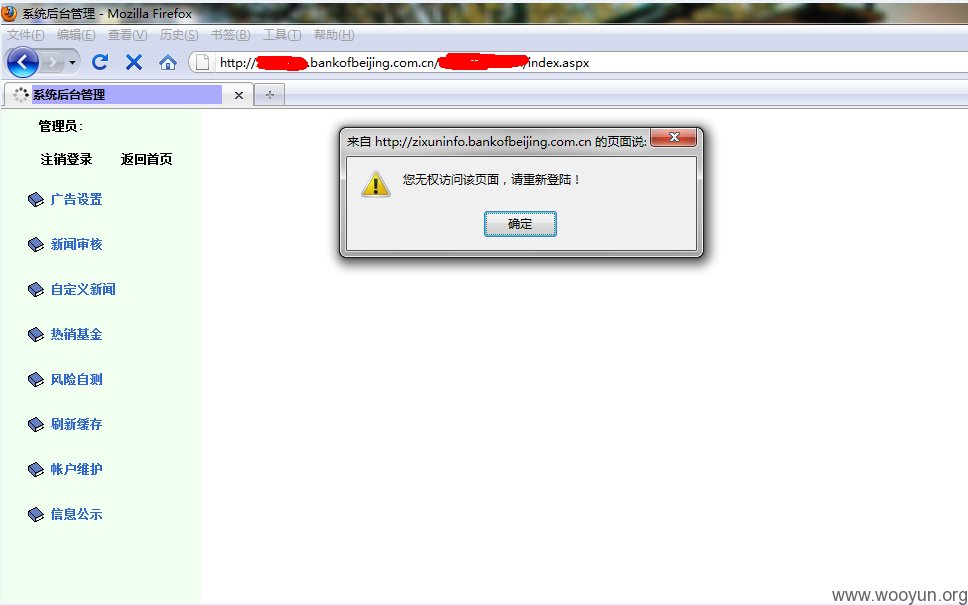

验证逻辑是存在问题,正常验证应该先确定身份然后打开页面,而这个网站是已经打开了页面,再确认身份不符时用JS进行跳转。

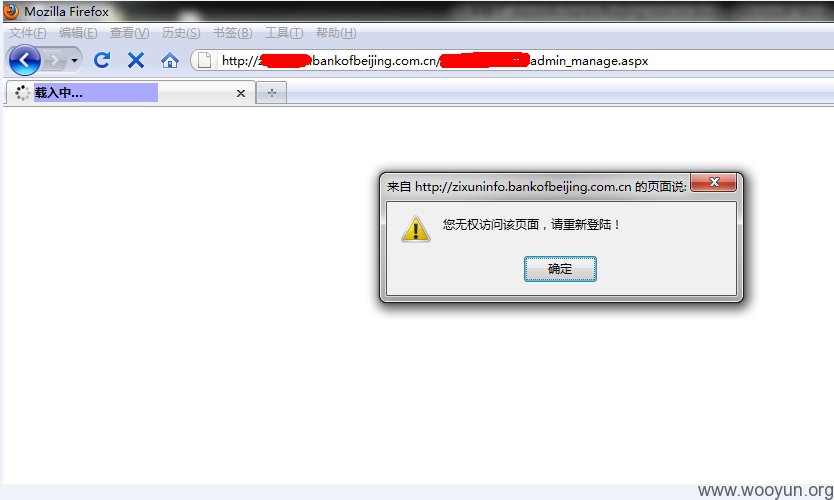

找到后台添加管理员页面,猜测他也存在类似漏洞:

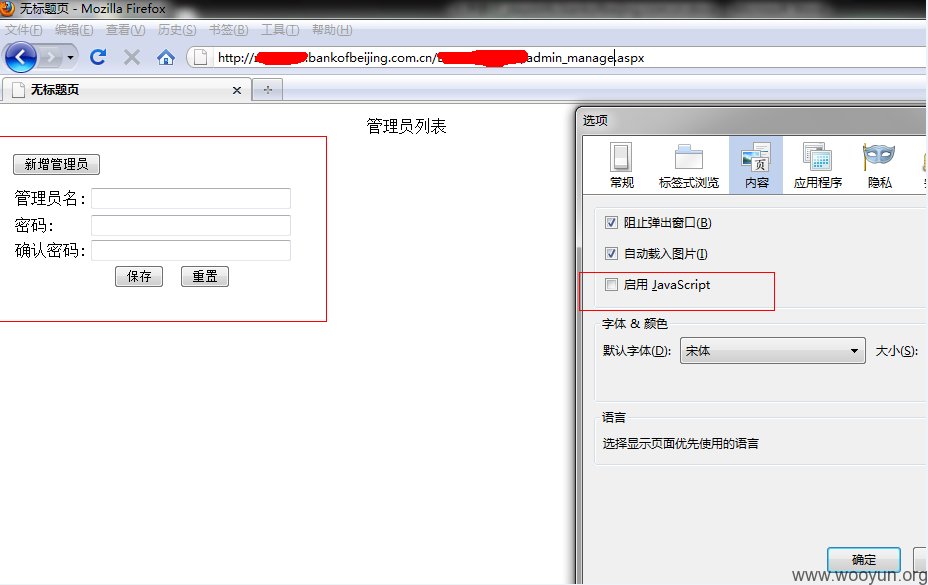

禁用JS来阻止JS跳转:

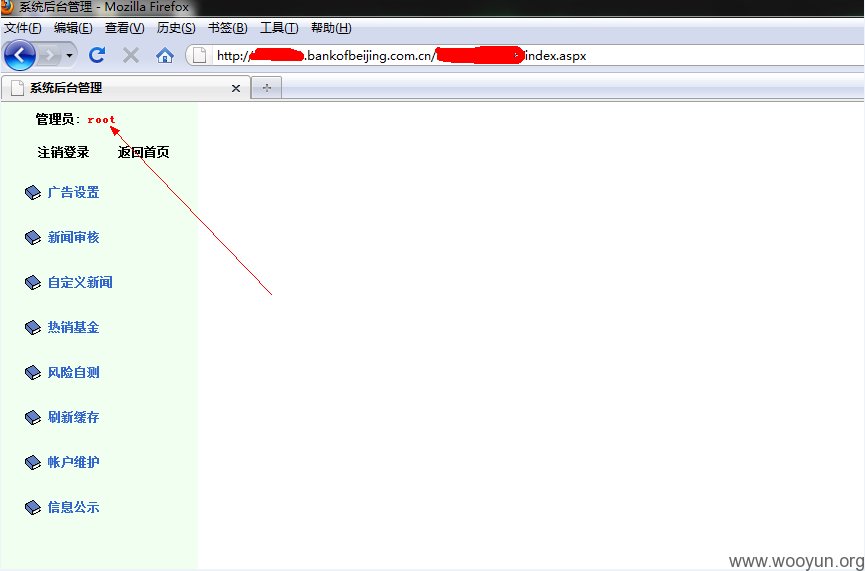

添加一个root管理员并登录:

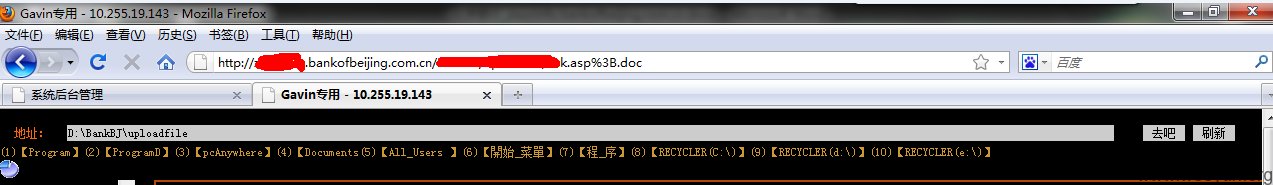

剩下的事就是寻找可以突破的上传点,就不做更多描述了,已取得webshell。

漏洞证明:

修复方案:

帐号密码提交后台验证并严格过滤字符。

版权声明:转载请注明来源 Gavin@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2012-02-14 13:43

厂商回复:

受信息提供限制,CNVD未直接确认权限绕过情况。请报送者联系vreport@cert.org.cn以便提供目标网站相关信息。

CNVD将通过常用的web请求阻断工具进行确认,复现过程。

通过图片信息,对漏洞进行评分:

CNVD对本漏洞评分如下:

基本得分CVSS:(AV:R/AC:L/Au:NR/C:C/A:C/I:C/B:N) score:10.00(高危)

技术难度系数:1.0(一般)

影响危害系统:1.8(较严重)

CNVD综合评分:10*1.0*1.8=18

最新状态:

2012-02-22:该漏洞尚未处置,欠缺目标信息。请Gavin提供补充提供相关信息,可站内短信或发送邮件至vreport@cert.org.cn,谢谢。