漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

瑞丽女性分站 SQL账户泄漏

相关厂商:

漏洞作者:

提交时间:

2012-05-18 21:03

修复时间:

2012-07-02 21:03

公开时间:

2012-07-02 21:03

漏洞类型:

系统/服务运维配置不当

危害等级:

高

自评Rank:

20

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2012-05-18: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-07-02: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

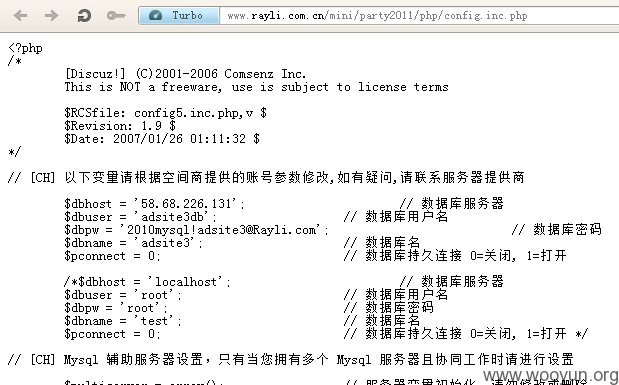

可直接浏览到网站部分源码文件,其中包含MySQL等多个账户及密码信息。

详细说明:

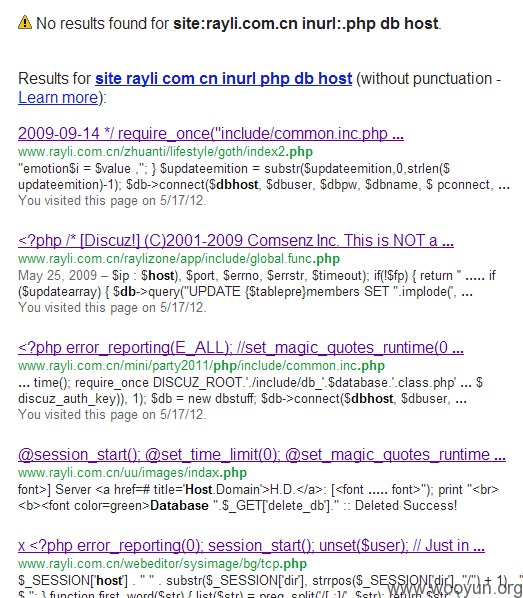

通过Google搜索“site:rayli.com.cn inurl:.php db host”,显示多个网站源码文件,可能为网站改版或搞活动后残存的文件,没有删除。而在访问这些PHP文件时,服务器又没按PHP程序来运行,而是直接返回该文件的内容。

漏洞证明:

修复方案:

1、清理这些残余的PHP文件;

2、修改MySQL密码;

版权声明:转载请注明来源 老雷@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝