漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

突破本地js限制传shell,成功入侵重庆市政府采购网

相关厂商:

漏洞作者:

提交时间:

2013-03-21 11:00

修复时间:

2013-05-05 11:01

公开时间:

2013-05-05 11:01

漏洞类型:

文件上传导致任意代码执行

危害等级:

低

自评Rank:

3

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-03-21: 细节已通知厂商并且等待厂商处理中

2013-03-25: 厂商已经确认,细节仅向厂商公开

2013-04-04: 细节向核心白帽子及相关领域专家公开

2013-04-14: 细节向普通白帽子公开

2013-04-24: 细节向实习白帽子公开

2013-05-05: 细节向公众公开

简要描述:

重庆市政府采购网存在任意文件上传漏洞,直接上传JSP木马,可直接拿到webshell从而任意浏览客户信息,shell的权限很大!

详细说明:

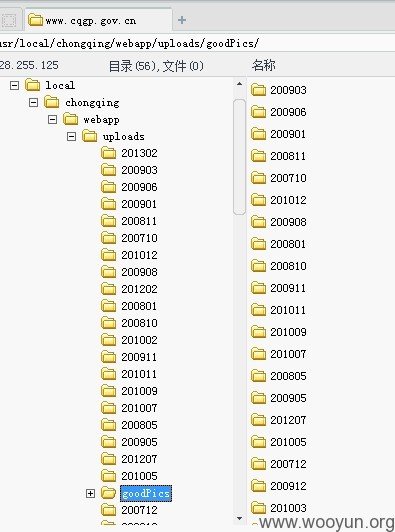

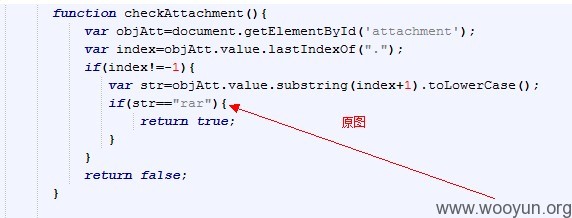

在重庆市政府采购网上点供应商注册,填写任意信息,然后右击查看源代码找到如图代码

然后修改rar

之后随意填写注册信息注册信息都没过滤, 直接上传JSP大马

点提交之后大马会自动显示出来,不需要找大马地址

漏洞证明:

修复方案:

版权声明:转载请注明来源 流星warden@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-03-25 21:13

厂商回复:

CNVD确认所述情况(至25日未直接复现),转由CNCERT重庆分中心协调网产站管理方处置。

按部分影响机密性、可用性和完整性进行评分,rank=7.48*1.0*1.4=10.472

最新状态:

暂无

![GROSOV[RDZ(PD5]8(5Z90ZB.jpg](https://img.wooyun.laolisafe.com/upload/201302/25032821018a25c5f4dc680b04ad439a5761fcb8.jpg)

![T2G3BVIHU8E1@]V4K1BC~6O.jpg](https://img.wooyun.laolisafe.com/upload/201302/25033247653a42e8ff8c4b11fdfd9b5422e61c5d.jpg)