漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

phpmyadmin弱口令引发VPS整台沦陷的血案

相关厂商:

漏洞作者:

提交时间:

2013-05-14 10:32

修复时间:

2013-06-28 10:33

公开时间:

2013-06-28 10:33

漏洞类型:

后台弱口令

危害等级:

中

自评Rank:

10

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-05-14: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-06-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

phpmyadmin弱口令导致VPS整台拿下

详细说明:

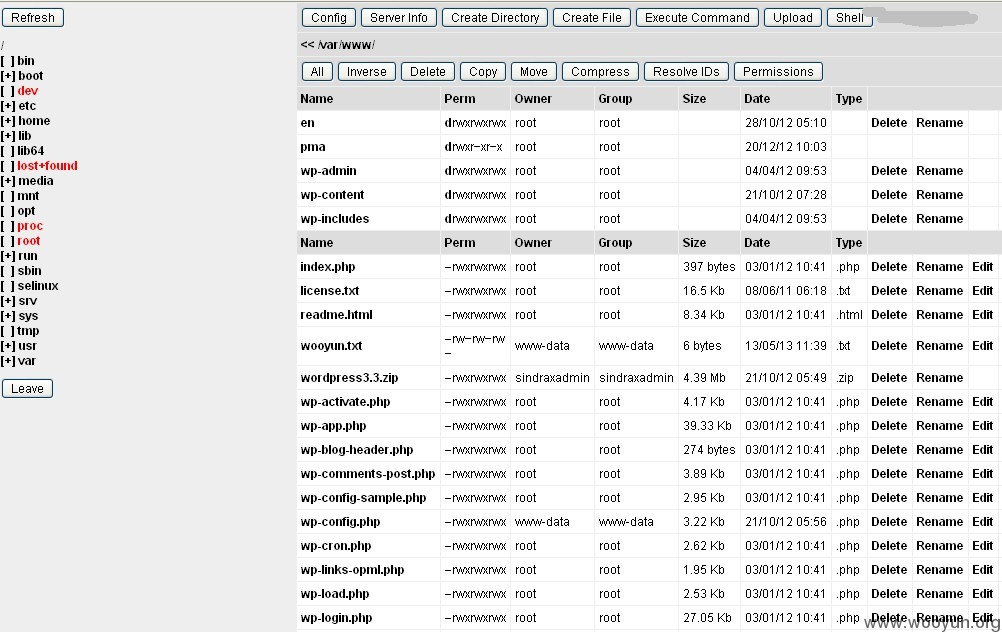

phpmyadmin管理地址:http://www.sindrax.cn/pma/

账号密码弱口令:root; sindrax

1. 通过wp_users和wp_usermeta表可添加WordPress管理员。

2. 通过Wordpress后台带有“主题编辑”功能,可以直接编辑php文件。

3. 上传相应的文件,整台VPS拿下。

P.S. 关于wordpress的用户密码加密算法大可不必研究,直接md5即可,wordpress会在第一次登录时进行转换。

漏洞证明:

修复方案:

1. 修改phpmyadmin弱口令

2. 删除/wp-content/plugins/security_test.php

3. 删除/wooyun.txt

P.S. 网站www目录的777略泛滥啊……

版权声明:转载请注明来源 Michael@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝