漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

国家信息中心中经网某系统及其各省子系统通用漏洞

相关厂商:

漏洞作者:

提交时间:

2013-05-30 13:03

修复时间:

2013-07-14 13:04

公开时间:

2013-07-14 13:04

漏洞类型:

文件上传导致任意代码执行

危害等级:

中

自评Rank:

10

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-05-30: 细节已通知厂商并且等待厂商处理中

2013-06-03: 厂商已经确认,细节仅向厂商公开

2013-06-13: 细节向核心白帽子及相关领域专家公开

2013-06-23: 细节向普通白帽子公开

2013-07-03: 细节向实习白帽子公开

2013-07-14: 细节向公众公开

简要描述:

国家信息中心中经网某系统及其各省子系统漏洞

详细说明:

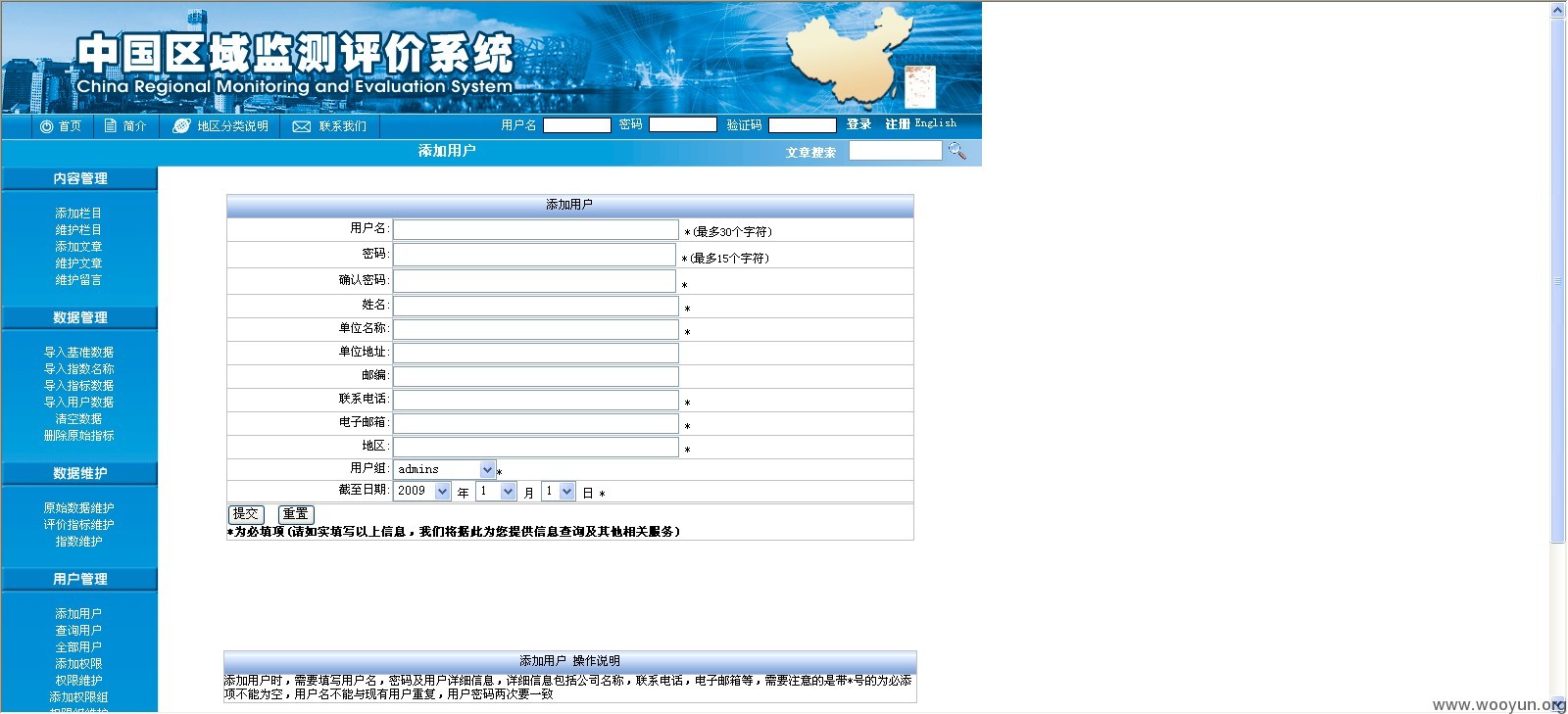

中国区域发展监测与评价系统及其各省子系统通用漏洞

已知中国区域发展监测与评价系统 子系统已知 黑龙江省、河南省、甘肃省等

http://region1.cei.gov.cn/

未授权访问:http://region1.cei.gov.cn/panel/admin/add_user.aspx

可以自己添加管理员账号

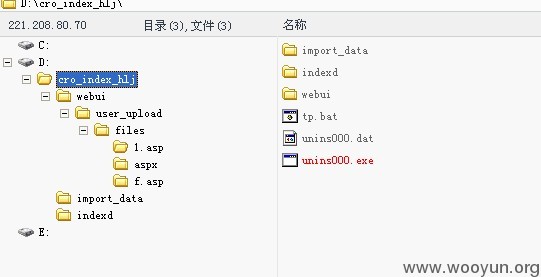

getshell:

第一步、创建一个.asp的文件夹 如1.asp 我们需要利用解析漏洞

第二步、上传一个文件头和文件尾都伪造过的图片木马即可

只伪造了文件头的图片木马是不行的

1.txt 放木马 我用的是一句话

2.jpg 一张图片 越小越好

然后上传即可(http://localhost/panel/ckfinder/ckfinder.html)

(中国区域发展监测与评价系统 应该是存在安全软件 木马未上传成功 其他各省的测试可成功上传)

漏洞证明:

修复方案:

版权声明:转载请注明来源 Finger@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2013-06-03 22:18

厂商回复:

CNVD确认所述情况,由CNVD尝试通过公开联系渠道联系网站管理单位处置。

按部分影响机密性、可用性、完整性进行评分,rank=7.48*1.2*1.5=13.464

最新状态:

暂无