漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

A5旗下几个分站成功拿shell(旁注导致)

相关厂商:

漏洞作者:

提交时间:

2013-06-19 17:44

修复时间:

2013-08-03 17:45

公开时间:

2013-08-03 17:45

漏洞类型:

系统/服务运维配置不当

危害等级:

高

自评Rank:

20

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-06-19: 细节已通知厂商并且等待厂商处理中

2013-06-19: 厂商已经确认,细节仅向厂商公开

2013-06-29: 细节向核心白帽子及相关领域专家公开

2013-07-09: 细节向普通白帽子公开

2013-07-19: 细节向实习白帽子公开

2013-08-03: 细节向公众公开

简要描述:

这里还得多谢BlackWidow7基友的指点啊 哈哈

- -还是那句话,可改首页

详细说明:

1、无聊之中看到这个站点:http://mbsky.com/ 看到上面有很多模板,就想下下来玩玩,但有的要钱,唉,穷屌丝(屌丝月薪1.2W,俺连屌丝都不算)没钱,只好看看有没有漏洞,找到漏洞提交给官方看看能否给我几个模板。。。哈哈

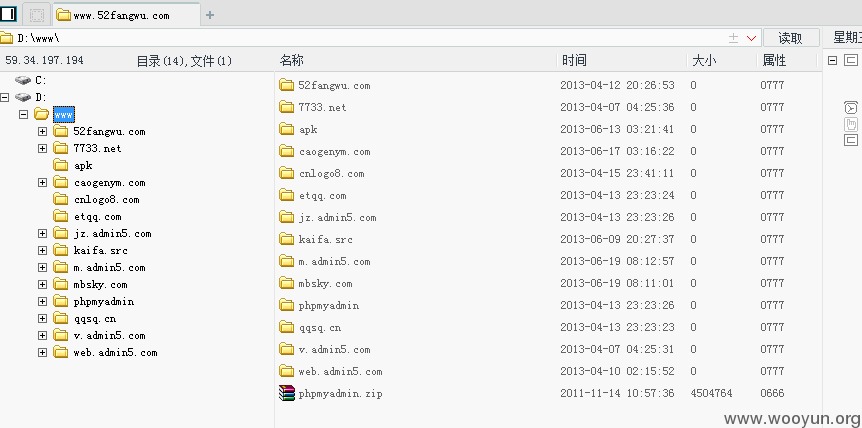

2、随手查看了下旁站,发现里面有几个A5的站点在上面,旁站中还有个是织梦的程序(http://www.52fangwu.com)。

3、从所周知,织梦的东西不靠谱,于是直接上鬼哥的exp。。

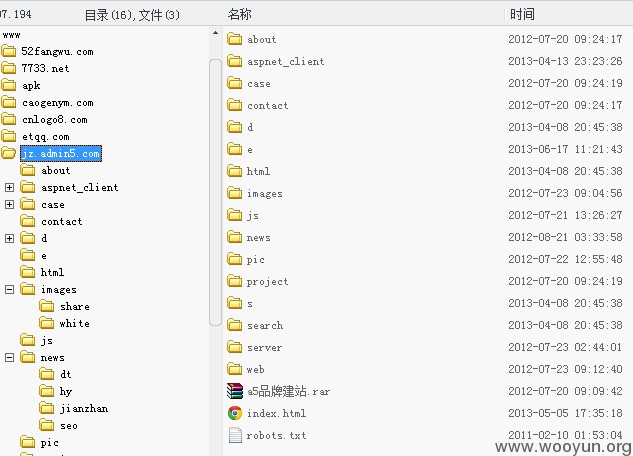

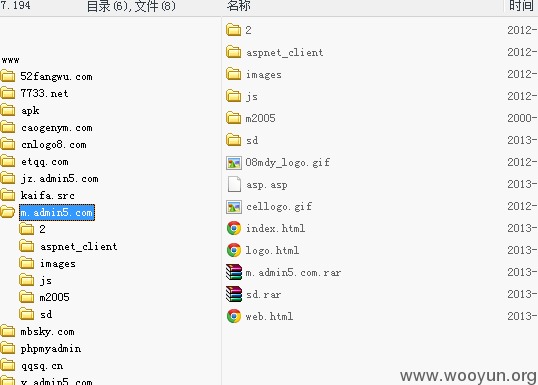

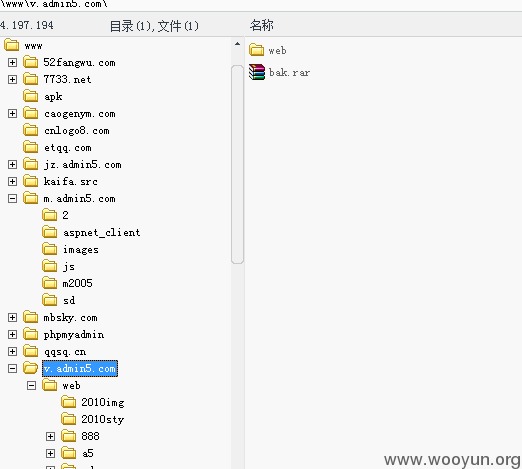

4、结果直接拿下,权限还挺大的,A5的那个站点自然而然的就拿下了。。。顺带里面还有好几个站点。。。坑爹啊有木有

5、神曰:不怕神一样的对手,就怕猪一样的队友。。。

漏洞证明:

修复方案:

我不知道

版权声明:转载请注明来源 孤独雪狼@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-06-19 19:23

厂商回复:

漏洞修复中 谢谢

最新状态:

暂无