漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

搜狐某站泄漏部分用户帐号对应的邮箱地址

相关厂商:

漏洞作者:

提交时间:

2013-06-25 18:55

修复时间:

2013-08-09 18:56

公开时间:

2013-08-09 18:56

漏洞类型:

敏感信息泄露

危害等级:

低

自评Rank:

2

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-06-25: 细节已通知厂商并且等待厂商处理中

2013-06-25: 厂商已经确认,细节仅向厂商公开

2013-07-05: 细节向核心白帽子及相关领域专家公开

2013-07-15: 细节向普通白帽子公开

2013-07-25: 细节向实习白帽子公开

2013-08-09: 细节向公众公开

简要描述:

搜狐某分站泄漏大量用户邮箱。2处!奇葩的策略!

详细说明:

第一处

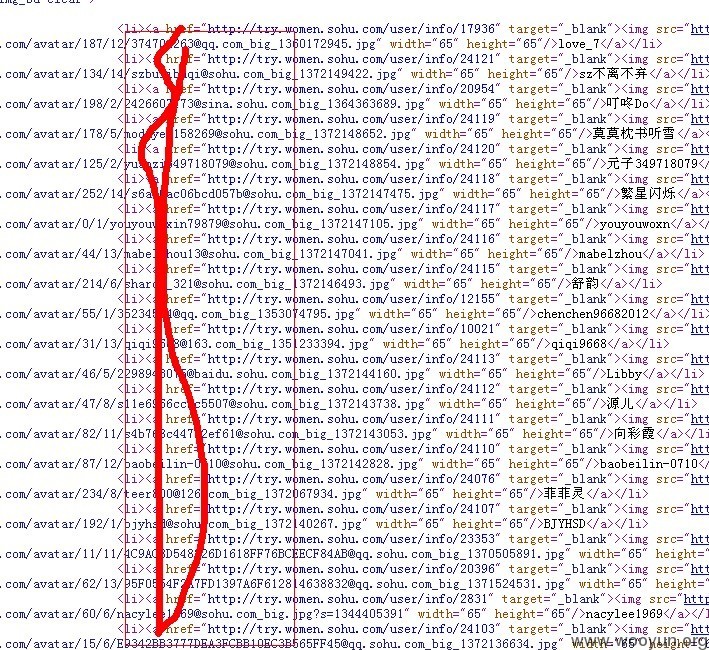

http://try.women.sohu.com/activity/info/201

通过查看源码有惊喜

邮箱地址竟然放到头像地址里面去了?这是什么逻辑??

任意打开一个用户主页 查看头像地址即可获取用户邮箱

当然写程序跑更方便!

第二处

用户主页的留言有一个异步请求地址是

http://comment4.news.sohu.com/dynamic/cmt_floor_all_2902000000.json?pageNo=2&pageSize=10

这里面输出了留言用户的邮箱

漏洞证明:

上面已经证明了。

修复方案:

图片地址 完全是策略问题。谁想出来的?json 嘛你们更专业!

版权声明:转载请注明来源 齐迹@乌云

>

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2013-06-25 19:18

厂商回复:

感谢关注搜狐安全

最新状态:

暂无