漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

UC某分站存在解析漏洞,可getshell

相关厂商:

漏洞作者:

提交时间:

2013-07-14 19:04

修复时间:

2013-08-28 19:04

公开时间:

2013-08-28 19:04

漏洞类型:

成功的入侵事件

危害等级:

中

自评Rank:

10

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-07-14: 细节已通知厂商并且等待厂商处理中

2013-07-14: 厂商已经确认,细节仅向厂商公开

2013-07-24: 细节向核心白帽子及相关领域专家公开

2013-08-03: 细节向普通白帽子公开

2013-08-13: 细节向实习白帽子公开

2013-08-28: 细节向公众公开

简要描述:

nginx解析漏洞,存在这种老问题我只能说,开了网管吧。。不会linux渗透。。0 0

详细说明:

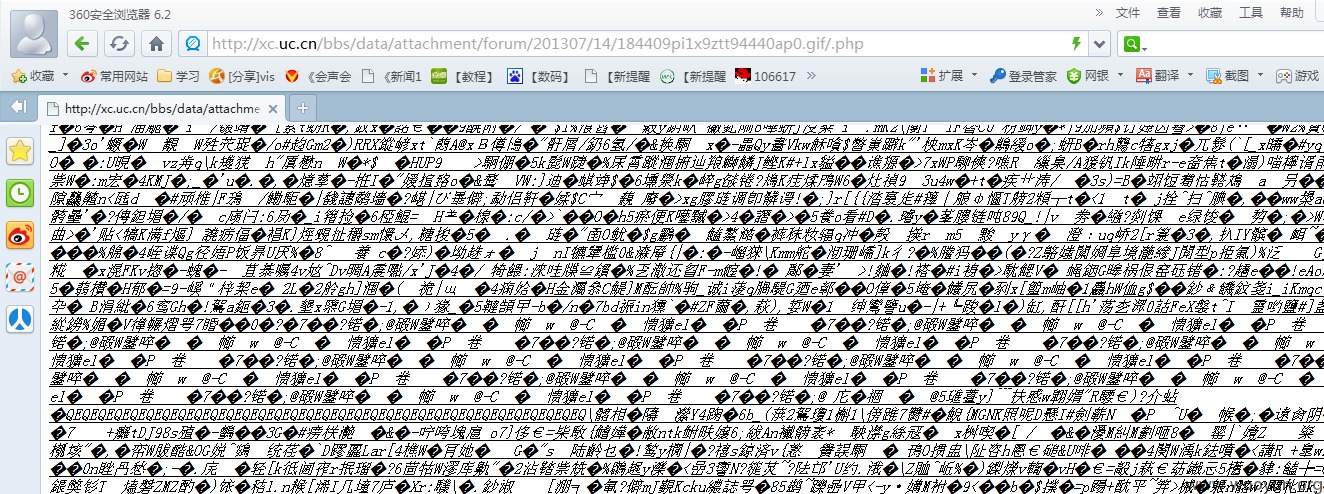

随便找个图片页面加个/.php即可复现。。。

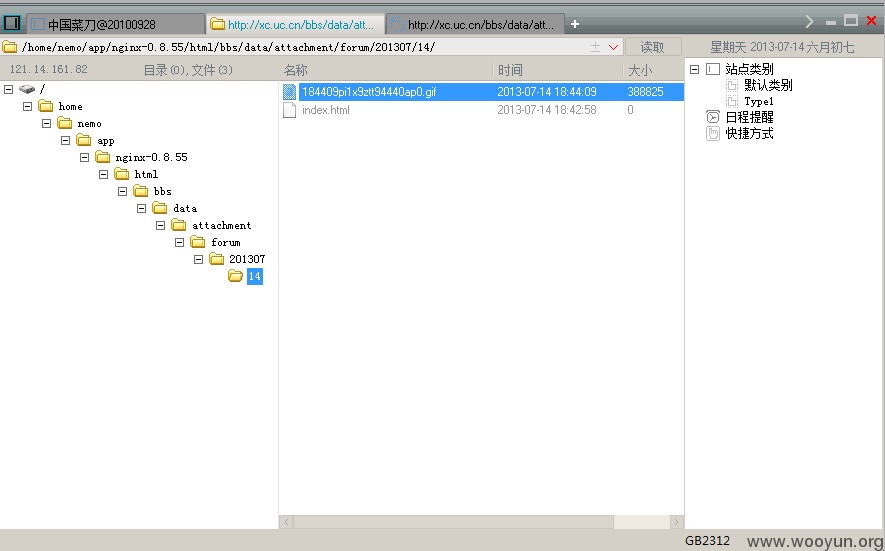

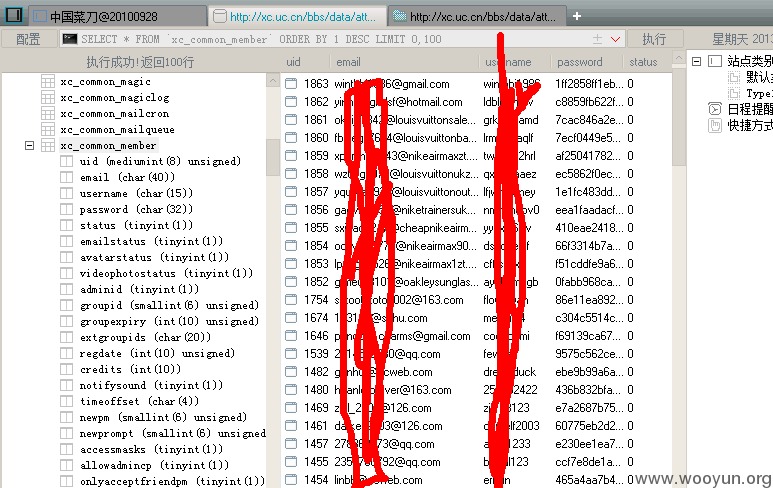

然后就是在DZ里传个图片,成功getshell

http://xc.uc.cn/bbs/data/attachment/forum/201307/14/184409pi1x9ztt94440ap0.gif/.php

漏洞证明:

修复方案:

多给点rank就告诉你!!

版权声明:转载请注明来源 低调的瘦子@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-07-14 21:24

厂商回复:

漏洞的确存在,感谢低调的瘦子提供的漏洞消息,已联系维护人员处理。

最新状态:

2013-07-18:漏洞已修复,谢谢!