漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

海尔集团之1未授权访问导致几十G数据库岌岌可危

相关厂商:

漏洞作者:

提交时间:

2013-08-08 08:48

修复时间:

2013-08-13 08:48

公开时间:

2013-08-13 08:48

漏洞类型:

未授权访问/权限绕过

危害等级:

高

自评Rank:

20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-08-08: 细节已通知厂商并且等待厂商处理中

2013-08-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

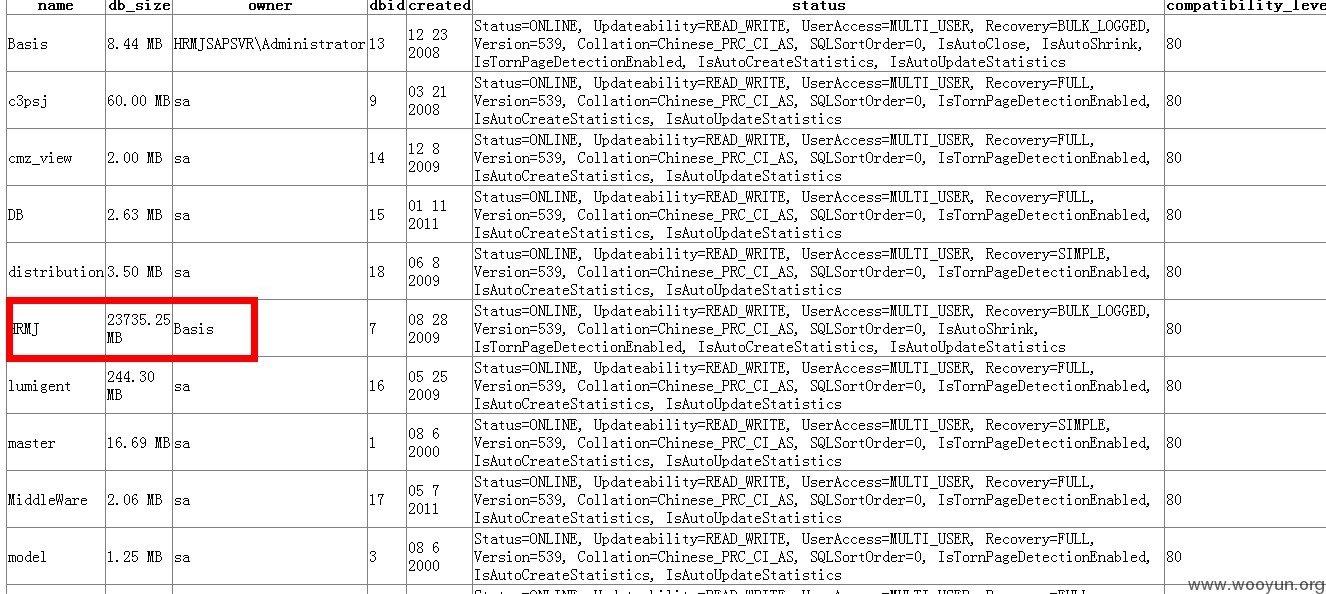

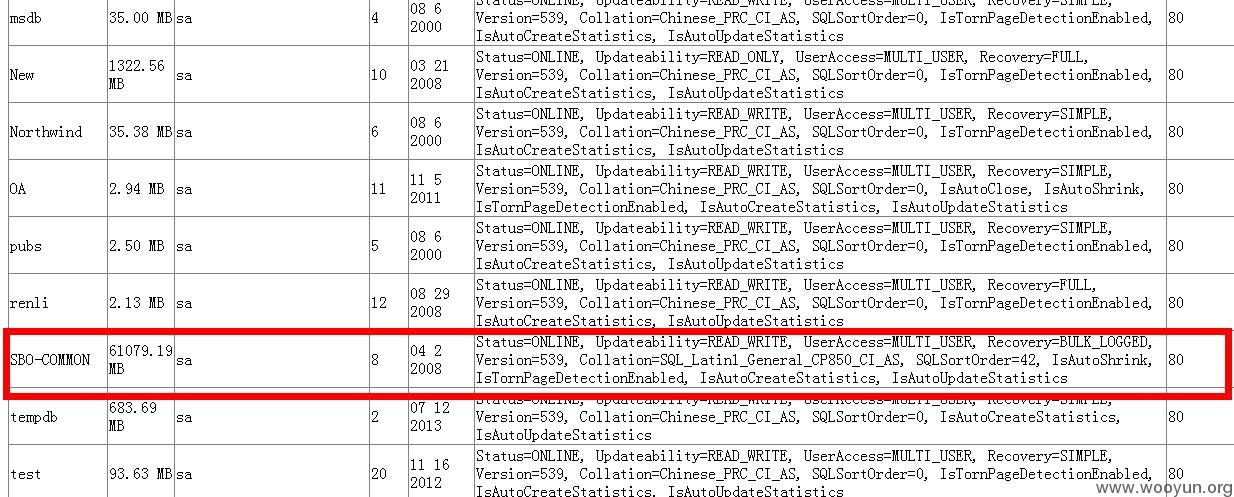

Frist blood!80G数据库我的天。

详细说明:

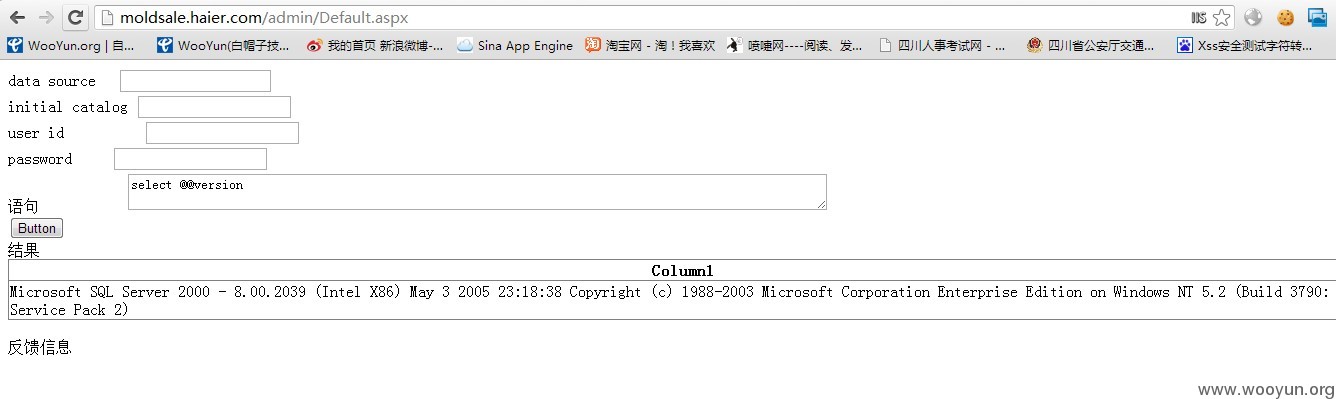

未授权访问网页地址:

http://moldsale.haier.com/admin/Default.aspx

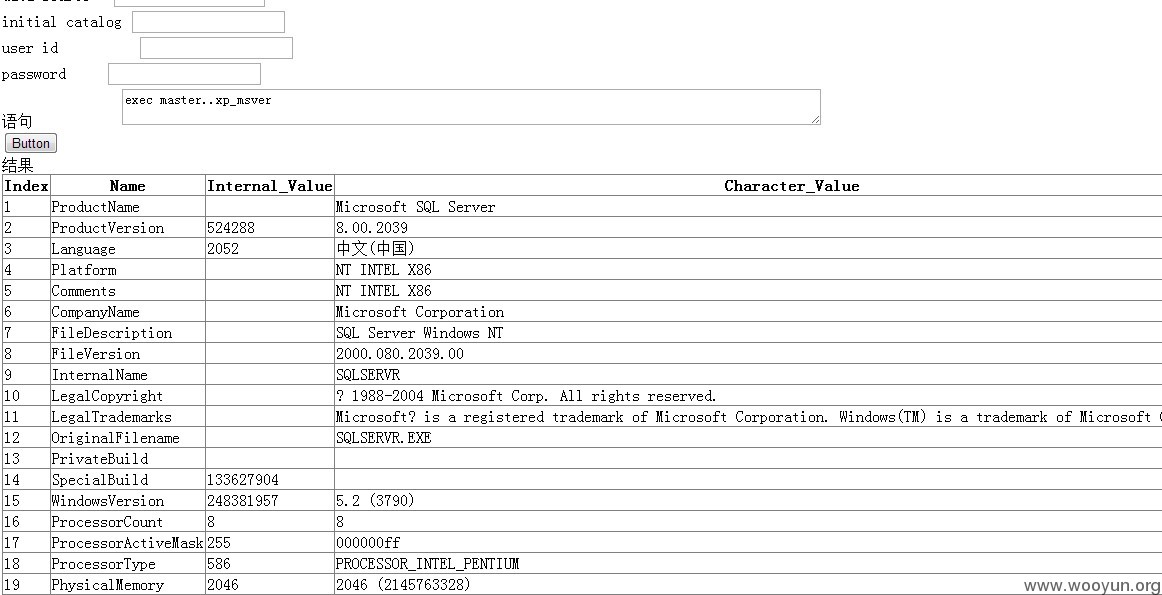

这个跟梦洁家纺曾经的一个网页一样的,直接可以执行数据库命令。看到库的大小吓尿了,没有进行其他任何操作。

这里什么命令都可以执行的,那cmdshell估计也是好的呀。

数据库大小 = =#

第一弹结束,看厂商的回复情况持续20弹?(目前已准备7弹)

漏洞证明:

见详细说明。

修复方案:

0x1:未授权访问玩玩不应该啊!!!

版权声明:转载请注明来源 小胖子@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-08-13 08:48

厂商回复:

最新状态:

暂无