漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

多米音乐储存型XSS漏洞可蠕虫

相关厂商:

漏洞作者:

提交时间:

2013-08-09 17:30

修复时间:

2013-09-23 17:31

公开时间:

2013-09-23 17:31

漏洞类型:

xss跨站脚本攻击

危害等级:

中

自评Rank:

6

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-08-09: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-09-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

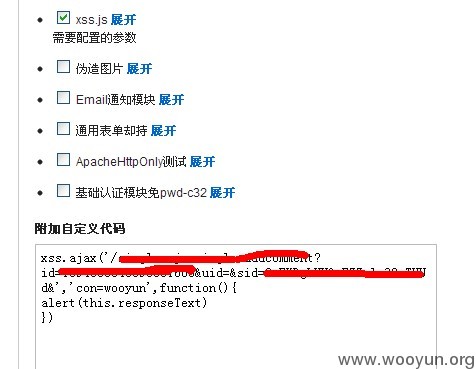

我也不懂这算不算蠕虫,只能用已知SessionId的ID发动.....

详细说明:

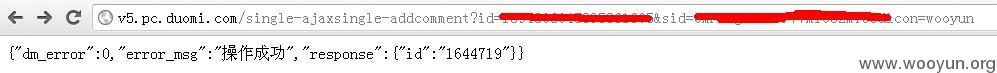

http://v5.pc.duomi.com/single/single.shtml?id=29869663592644772

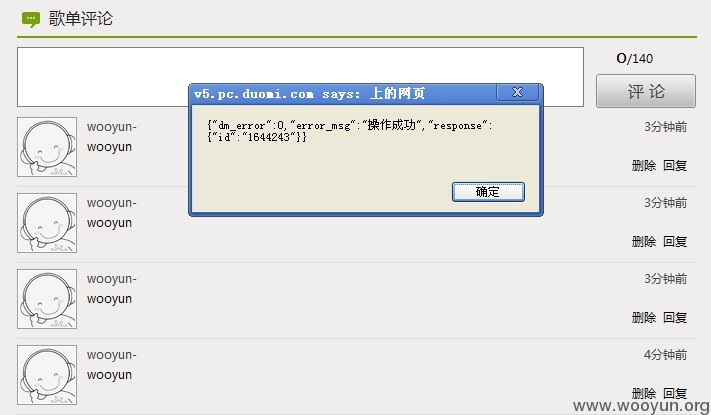

在评论处插入XSS

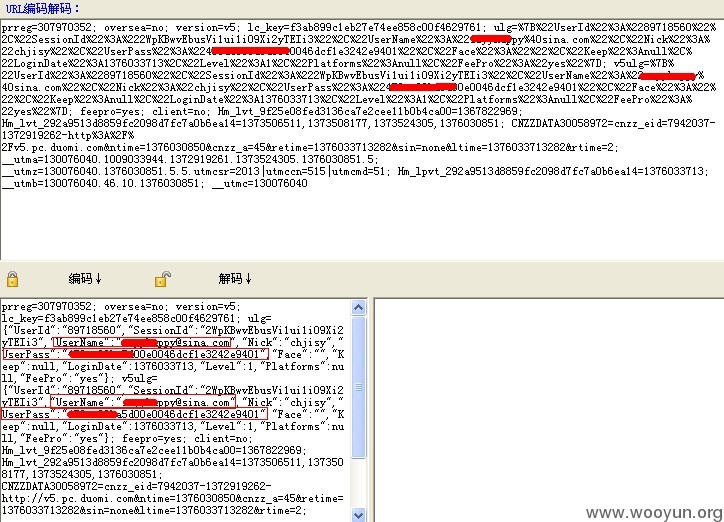

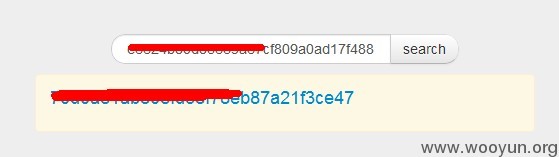

得到cookies

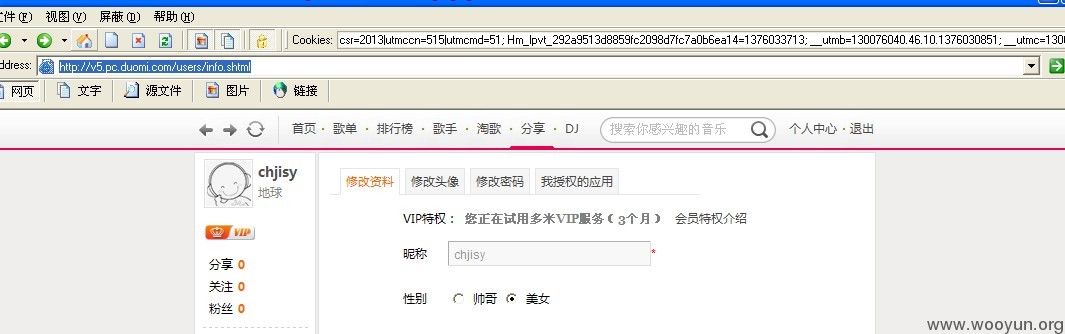

cookies里面的密码是hash两次加密,不容易解,但是直接用老兵登录吧

运气还不错打到一个VIP

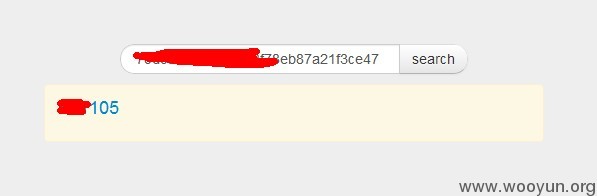

评论的post,id=[帖子ID]&uid=[用户ID 不过在测试时候只发现只需要SessionId就可以 这个参数可以删掉]&sid=[SessionId]&con=[评论内容]

漏洞证明:

修复方案:

自行修复吧

版权声明:转载请注明来源 M0nster@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝